Содержание

- 1 Kerio Control — настройка раздачи интернета

- 2 Kerio Control: настройка пользователей

- 3 Настройка статистики в Kerio Control

- 4 Kerio Control: фильтрация содержимого – настройка параметров

- 5 Kerio Control: настройка правил трафика

- 6 Настройка балансировки нагрузки Kerio Control

- 7 Kerio Control NAT: настройка

- 8 Kerio Control: настройка интерфейсов

- 9 Видео

Для организации контроля в локальной сети нашей организации был выбран Kerio Control Software Appliance 9.2.4. Раньше эта программа называлась Kerio WinRoute Firewall. Рассматривать плюсы и минусы мы не будем, и почему выбран Керио, тоже, переходим сразу к делу. Программа версии 7 и выше устанавливается на голое железо без какой-либо операционной системы. В связи с этим подготовлен отдельный ПК (не виртуальная машина) со следующими параметрами:

-процессор AMD 3200+;

-ОЗУ 2 Гб;

-HDD 500Гб; (необходимо гораздо меньше)

— Сетевая карта – 2 шт.

Собираем ПК, вставляем 2 сетевых карты.

Для установки линукс-подобной системы нужно создать загрузочный носитель – флэшку или диск. В нашем случае флэшка создана с помощью программы UNetbootin.

Скачиваем Unetbootin.

Скачиваем Kerio Control Software Appliance. (можно купить лицензию или скачивать образ с встроенным активатором)

Объем образа Керио не превышает 300Мб, размер флэшки соответствующий.

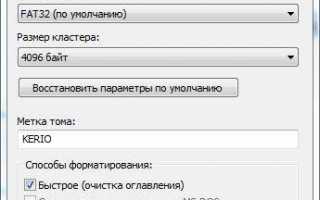

Вставляем флэшку в USB разъем ПК или ноут-бука.

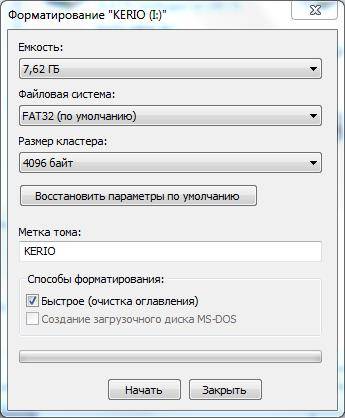

Форматируем в FAT32 средствами Windows.

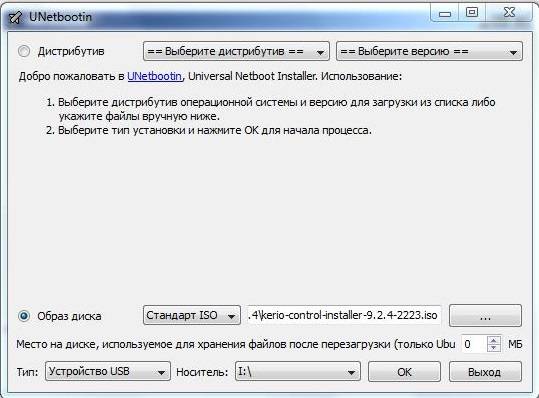

Запускаем UNetbootin и выбираем следующие настройки.

Дистрибутив – не трогаем.

Образ – Стандарт ISO, указываем путь к скаченному образу Керио.

Тип – Устройство USB, выбираем нужную флэшку. ОК.

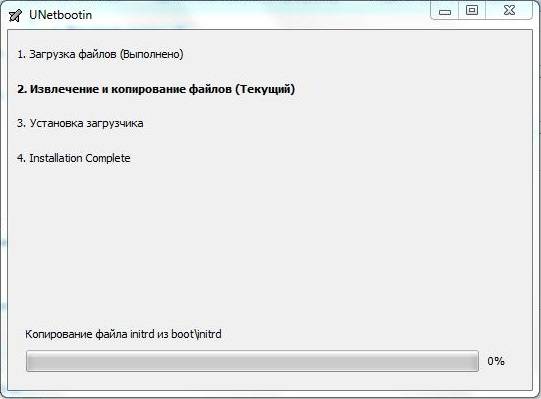

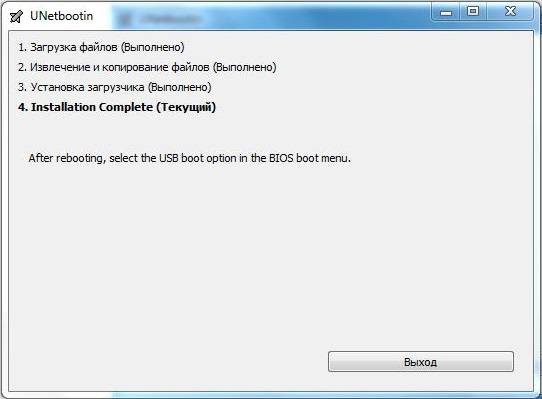

После некоторого времени создания, загрузочная флэшка готова. Жмем выход.

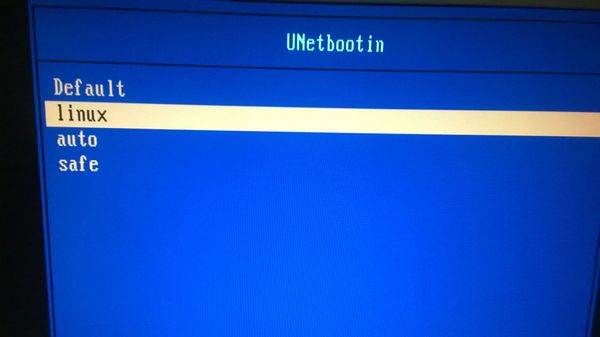

Вставляем загрузочную флэшку в подготовленный ПК, включаем его и в Boot menu выбираем загрузку с USB-HDD. В начавшейся загрузке выбираем linux.

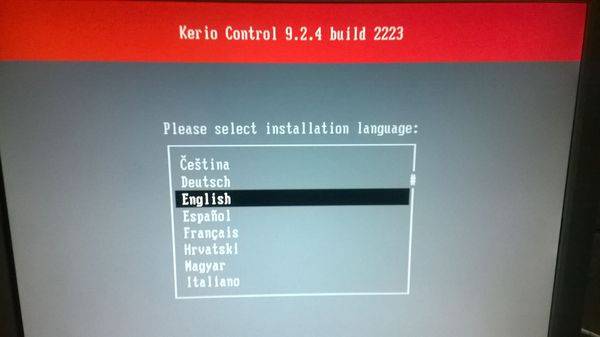

Начнется установка Kerio Control Software Appliance 9.2.4. Выбираем язык.

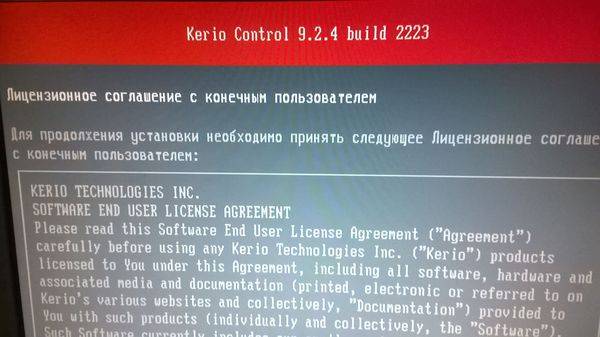

Читаем лицензионное соглашение.

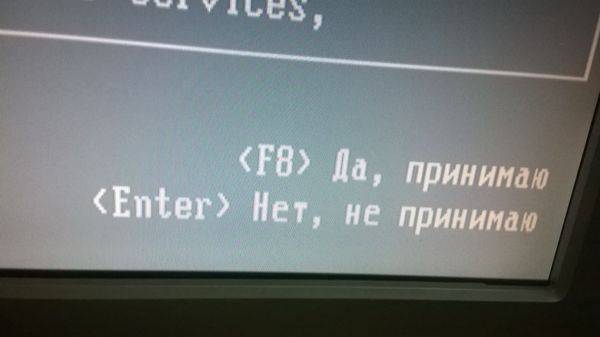

Принимаем его, нажав F8.

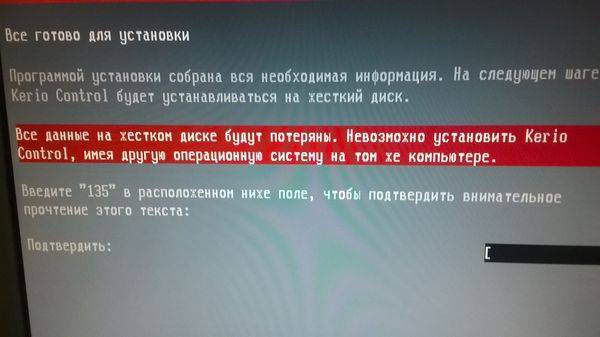

Вводим код 135. Программа предупреждает о том, что жесткий диск будет отформатирован.

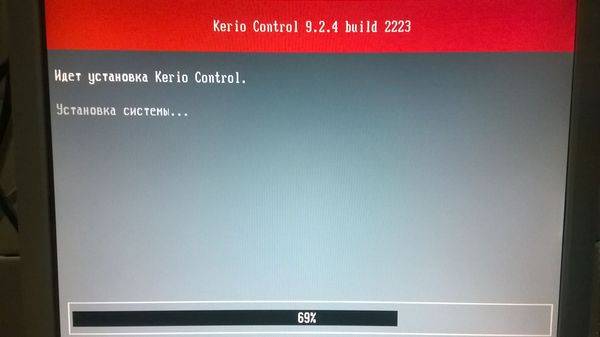

Ждем пока идет установка.

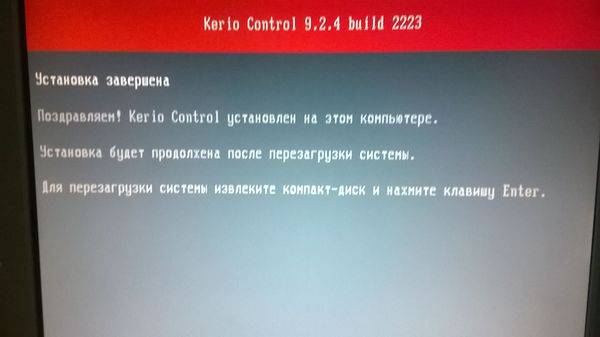

Система перезагрузится.

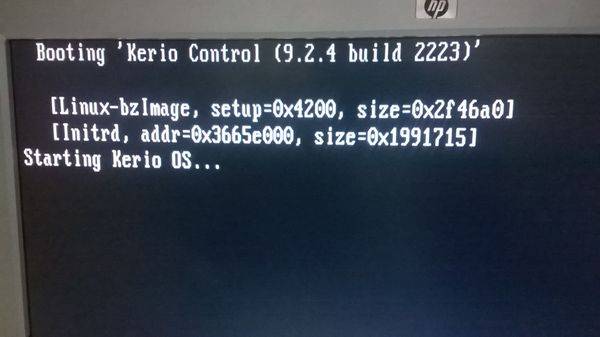

Снова ждем.

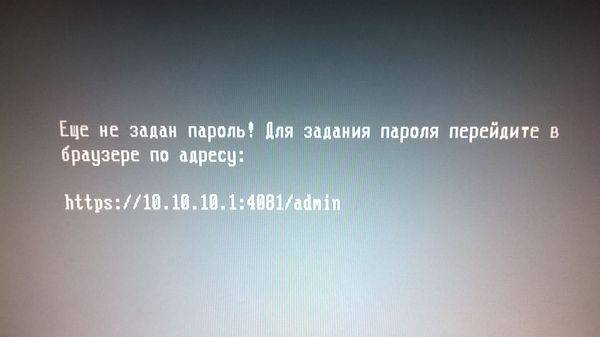

Наконец дождались. Сообщение на экране говорит о том, что нужно в любом ПК, который подключен в одну сеть вместе с Керио перейти в браузере по написанному адресу.

Мы пока этого делать не будем, а переходим в Конфигурацию сети в самом Керио.

Конфигурация сетевого интерфейса Ethernet. Отмечаем пробелом – Назначить статический IP-адрес.

И назначаем его.

IP-адрес: 192.168.1.250

Маска подсети: 255.255.255.0

Если до установки ПО в сетевые карты были подключены два необходимых сетевых провода для внешней и внутренней сети, то об этом компьютере можно забыть. Я поставил его в уголок и даже забрал монитор.

Теперь в браузере того ноут-бука, в котором создавалась загрузочная флэшка, я перехожу по адресу:

https://192.168.1.250:4081/admin. Браузер может сообщить что Возникла проблема с сертификатом безопасности этого сайта. Нажимаем ниже – Продолжить открытие этого веб сайта и попадаем в мастер активации.

Анонимную статистику, конечно же, не передаем, убираем галочку.

Вводим новый пароль администратора.

Выполняем авторизацию.

Вот и всё. Здравствуй Керио.

Нужно отметить, что выбранный IP-адрес 192.168.1.250 для сетевой карты внутренней сети решено было изменить на адрес 192.168.1.1 для того, чтоб не перенастраивать много оборудования. Сеть существовала долгое время без контроля и Керио пришлось в неё добавить методом встраивания. После смены IP чтоб попасть в интерфейс нужно вводить https://192.168.1.1:4081/admin. Ниже на рисунке структурная схема подключения.

Первоначально, все функции маршрутизации и DNS выполнял модем с IP –адресом 192.168.1.1. При установке Керио модему назначили адрес 192.168.0.1 и он обращается к внешней сетевой карте Керио с адресом 192.168.0.250. Адреса в одной подсети. Внутренняя сетевая карта получила адрес, который раньше был у модема. Всё оборудование в сети со статическими IP-адресами и прописанным шлюзом (а это почти вся наша сеть) увидело новый шлюз как старый и даже, не заподозрило подмены : )

При первом запуске Керио, мастер предлагает настроить интерфейсы. Можно настраивать не через мастера. Рассмотрим подробнее всё, что описано выше.

Во вкладке интерфейсы выбираем пункт Интернет-интерфейсы.

Придумываем название типа Внешняя сеть или Интернет, по умолчанию написано WAN. Вводим вручную данные IP адреса, маску, шлюз и DNS, всё в одной подсети с модемом. ОК.

Далее выбираем следующее подключение в пункте Доверенные/локальные интерфейсы – наша внутренняя сеть. Эти пункты в зависимости от версии Керио могут называться по другому. Придумываем имя и вносим данные как на картинке ниже. Внешняя и внутренняя сеть не могут находится в одной подсети. Это не нужно забывать. DNS от Керио. Шлюз не пишем. ОК.

Нажимаем кнопку Применить в нижней правой части экрана, настройки активируются. Проверим подключение к Интернету. Интернет работает.

Можно переходить к созданию правил трафика, фильтрации содержимого, посмотреть, кто скачивает торренты и перегружает сеть, ограничить скорость или заблокировать. Короче, Керео полноценно работает и в нем есть множество настроек. Тут каждый настраивает что кому нужно.

Рассмотрим еще один важный момент – это открытие портов. До установки Керео в модеме были проброшены порты на сервер. Так же изначально необходимые порты были открыты в самом сервере. Без этих портов спец. софт сервера не может нормально работать. Рассмотрим открытие порта 4443.

Модем HUAWEI HG532e, заходим в него, для этого в адресной строке браузера вводим 192.168.0.1. Переходим по вкладкам Advanced—>NAT—> Port Mapping и вносим данные как на картинке ниже.

Интерфейс – наше подключение (в режиме роута кстати).

Протокол – TCP/UDP.

Remote host – ничего.

External start port/end port – 4443 (внешний порт).

Internal host – 192.168.0.250 (адрес внешней сетевой карты Керео).

Internal port – 4443 (внутренний порт).

Mapping name – любое понятное имя.

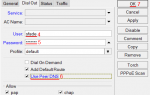

Принцип действия таков, что обращение из интернета на внешний статический IP-адрес к порту 4443 будет переадресовано к внешней сетевой карте Керио. Теперь нужно сделать так, чтоб запрос с внешней сетевой карты перенаправлялся на внутреннюю сетевую карту и далее к нашему серверу на порт 4443. Это делается с помощью создания двух правил. Первое правило разрешает доступ извне, второе правило разрешает доступ изнутри.

Создаем эти два правила на вкладке Правила трафика. Разница в пунктах источник и назначения. Служба – наш порт 4443. см. картинку выше.

В пункте Трансляция делаем настройки как на картинке ниже. Отмечаем галочкой — Адрес назначения NAT и пишем там IP-адрес сервера назначения и нужный порт. ОК.

Нажимаем применить. Проверяем, открылся ли порт в он-лайн сервисе. Порт открыт.

Проверяем службы сервера, для которых всё это делалось – они заработали. Аналогичным способом можно открыть любой порт.

О прочих настройках Kerio Control Software Appliance возможно будет написано в других статьях.

Настройка Kerio Control Часть 2 (подключение по оптике)

Процесс подключения корпоративной информационной системы к Интернету связан с решением двух основных задач. Первая из них — предоставить контролируемый совместный доступ сотрудников к глобальной сети. Вторая же — обеспечить защиту от внешних угроз. Часто их рассматривают и решают отдельно друг от друга с помощью разных инструментов.

Однако такой подход имеет целый ряд недостатков. В частности, повышенные затраты на внедрение и обслуживание такой системы. Гораздо удобнее использовать комплексные продукты, которые, с одной стороны обеспечивают совместную работу в Интернете, а с другой — надежно защищают сеть от всего спектра внешних угроз. В качестве примера можно взять Kerio WinRoute Firewall.

Основы работы Kerio WinRoute Firewall

Kerio WinRoute Firewall представляет собой комплексную систему по организации корпоративного доступа к Интернету. По сути, он является полнофункциональным прокси-сервером, тесно интегрированным с целым рядом инструментов для защиты информационной системы предприятия от внешних угроз.

Kerio WinRoute Firewall инсталлируется на интернет-шлюз или любой другой компьютер, играющий его роль. Сам процесс установки прост и понятен, а с настройкой дела обстоят сложнее. Для ее выполнения необходимо обладать определенными знаниями. Впрочем, в этом нет абсолютно ничего удивительного. Все-таки рассматриваемый продукт является корпоративной системой, рассчитанной на обслуживание ИТ-специалистами. Если рассмотреть процесс настройки с их точки зрения, то его можно назвать удобным. Во-первых, он может осуществляться не только локально, но и удаленно с помощью специального приложения — «Консоли администрирования». Это позволяет сотрудникам ИТ-отдела управлять всеми параметрами и оперативно реагировать на любые инциденты, не вставая со своего рабочего места. Во-вторых, практически вся работа с консолью осуществляется в одном окне, а параметры сервера разбиты на группы, представленные в виде древовидного списка. Такой подход наиболее прост и удобен для пользователя. В-третьих, у Kerio WinRoute Firewall есть руководство администратора, в котором подробно расписаны все аспекты настройки и использования этого продукта.

Организовываем доступ в Интернет

Как мы уже говорили, Kerio WinRoute Firewall — полноценный прокси-сервер, позволяющий организовать многопользовательский доступ к одному или нескольким интернет-каналам. Для этого в нем реализованы такие функции, как DHCP-сервер, технология NAT и переадресация DNS-запросов. Благодаря им можно организовать доступ к Интернету любых сетевых приложений. Отдельно стоит отметить поддержку VoIP-трафика. Все-таки сегодня многие компании используют IP-телефонию, а поэтому этот момент достаточно важен. Настроить прокси-сервер можно вручную или воспользоваться специальным пошаговым мастером.

После настройки основных параметров прокси-сервера необходимо создать базу данных пользователей, которые смогут выходить в Интернет через него. Сделать это можно вручную. Однако гораздо быстрее и удобнее импортировать учетные записи из Active Directory или домена Windows NT. Кстати, в программе существует два варианта аутентификации пользователей. Первый предполагает использование собственной базы данных, а второй — Active Directory. Таким образом, внесение и настройка сотрудников компании максимально облегчена.

Следующий момент, на который стоит обратить внимание — настройка системы ограничения полосы пропускания. Она используется для решения сразудвух задач. Первая — уменьшение нагрузки на интернет-канал за счет контроля и ограничения некритичного трафика, вторая — обеспечение бесперебойной работы важных или чувствительных к сбоям сетевых приложений. В рамках этой системы реализовано сразу несколько инструментов. Во-первых, это искусственное ограничение скорости при загрузке или отдаче большого (порог задается администратором) объема информации. Оно очень тонко настраивается. В частности, можно явно указать протоколы, адреса и службы на которые оно будет или, наоборот, не будет распространяться. В результате можно сделать так, чтобы, например, загружаемые пользователями «тяжелые» файлы не мешали работе IP-телефонии.

Во-вторых, в систему ограничения полосы пропускания входит лимитация дневного, недельного и месячного трафика как отдельных пользователей, так и целых их групп. Причем администратор сам выбирает, какие санкции применить к превысившим любой из порогов сотрудникам. Так, можно полностью заблокировать их доступ или же просто снизить до нужного значения доступную им полосу пропускания.

Помимо этого в рассматриваемом прокси-сервере реализован целый ряд других возможностей: кеширование информации, ведение подробного журнала, оповещение администратора о различных событиях и многое, многое другое.

Настраиваем защиту

Для защиты корпоративной сети от внешних угроз в Kerio WinRoute Firewall реализован целый ряд инструментов. Естественно, все они требуют внимания со стороны администратора. Первый из них — система фильтрации трафика. Она состоит сразу из трех подсистем. Начать нужно с политики HTTP. С ее помощью можно заблокировать доступ к нежелательным сайтам и объектам. Задавать их можно несколькими способами: ручным вводом адресов, указанием «стоп-слов» (слов, наличие которых на сайте приведет к блокировке последнего), а также при помощи Kerio Web Filter. О последнем варианте стоит сказать особо. Дело в том, что он позволяет блокировать сайты по категориям. Например, администратор может запретить доступ ко всем игровым порталам, социальным сетям, спортивным и автомобильным ресурсам и пр. Это позволяет не только существенно уменьшить риск заражения рабочих станций вредоносным ПО (как известно, сайты некоторых категорий часто используются для распространения вирусов и троянских коней), но и повысить производительность труда сотрудников компании. Второй инструмент — политика FTP. С ее помощью можно запретить загружать на FTP-сервера или скачивать с них файлы определенных расширений. Особо стоит отметить, что обе эти политики очень гибки. Администратор может установить свои правила для разных пользователей и групп пользователей, а также различных временных интервалов.

Третий инструмент в системе фильтрации трафика — защита от вредоносного ПО. Здесь нужно отметить один момент. У Kerio WinRoute Firewall существует два варианта поставки: со встроенным сканером McAfee и без него. Кроме того, в программе реализована возможность использования внешнего антивирусного ПО (Dr.Web, Nod32, Avast и пр.). Дополнительные антивирусные модули нужно приобретать отдельно. Таким образом, Kerio WinRoute Firewall, фактически, может работать в четырех режимах: без антивируса, только со встроенной или только с внешней защитой или с двойным сканированием (последовательно встроенным и внешним антивирусом).

Следующий инструмент защиты — файрволл, работающий на уровне приложений. Он позволяет очень гибко настраивать политику обработки входящего и исходящего трафика. В правилах файрволла в качестве источника и приемника можно назначать любые хосты, IP-адреса (в том числе их диапазоны и группы), сети, пользователей, входящих VPN-клиентов.

В дополнительных параметрах «Консоли администрирования» можно найти еще один важный для обеспечения информационной безопасности компании инструмент. Речь идет о фильтре P2P-трафика. Это весьма интересное решение, построенное на основе анализа трафика и могущее обнаруживать даже скрытое использование пиринговых сетей. Это немаловажно. Дело в том, что современные P2P-сети очень часто используются для распространения вредоносного ПО. Кроме того, потенциально они могут стать причиной утечки конфиденциальной информации. Именно поэтому рекомендуется активировать данные фильтр и настроить его параметры: выбрать тип реакции на обнаружение пирингового трафика (заблокировать только P2P или весь трафик указанного хоста). Если же запрещать пиринговые сети не планируется, то можно ограничить доступную им полосу пропускания, причем не только на загрузку, но и на выгрузку информации.

Наконец, последний инструмент, который особо хочется отметить — полноценный VPN-сервер, входящий в состав Kerio WinRoute Firewall. Его можно использовать как для подключения удаленных офисов компании, так и для работы отдельных пользователей. В первом случае необходимо установить в каждом из офисов Kerio WinRoute Firewall и организовать VPN-канал между ними. В результате все локальные сети будут интегрированы друг с другом. Во втором случае необходимо использовать VPN-клиент. Стоит отметить, что у рассматриваемого продукта их три: для Windows, MacOS X и Linux.

Выводы

Рассмотрев все возможности Kerio WinRoute Firewall, можно придти к выводу, что данный продукт действительно является комплексной системой для организации контролируемого подключения корпоративной сети к Интернету и, одновременно, для ее защиты от внешних угроз. Такая интеграция значительно упрощает и удешевляет как организацию интернет-шлюза, так и его обслуживание в процессе эксплуатации. Купить Kerio WinRoute Firewall можно у партнеров сети «1Софт».

Материал предоставлен сайтом 1Софт

Kerio Control безопасного доступа в Интернет, защиты сетей и контроля трафика.

Межсетевой экран гарантирует защищенный канал.

Программа имеет встроенный прокси-сервер с дополнительный средства антивирусной защиты.

Kerio Control становится одним из лучших вариантов для обеспечения безопасности локальных сетей.

У нас на Kerio Control цена одна из лучших на рынке программного обеспечения в подписке GFI Unlimited.

Kerio Control — настройка раздачи интернета

Для корректной настройки раздачи трафика необходимо выбрать тип подключения к Интернету.

Для каждой локальной сети настраивается наиболее подходящий. Может быть подключен постоянный доступ, при такой функции присутствует постоянной подключение к Интернету.

Вторым вариантом, может быть подключение при необходимости – программа сама установит соединение, когда это нужно.

Есть два подключения, Kerio Control при потере связи с Интернетом будет создавать переподключение на другой канал.

Имея два или несколько каналов Интернета, можно выбрать четвертый тип подключения. Нагрузка будет распределяться на все каналы равномерно.

Kerio Control: настройка пользователей

Надо настраивать параметры доступа пользователей, необходима базовая настройка программы. Вам необходимо указать и добавить сетевые интерфейсы, выбрать сетевые службы, доступные для пользователей. Не забудьте настроить правила для VPN-подключений и правила для служб, работающих в локальной сети. Для внести пользователей в программу, рекомендуем для начала разбить их на группы. Данную функцию можно установить во вкладке «Пользователи и группы».

В группах надо создать права доступа, например, возможность пользоваться VPN, смотреть статистику.

В сети есть домен, внести пользователей очень просто. Нужно включить функцию «Использовать базу данных пользователей домена» в меню «Пользователи». В сети домена нет, пользователей нужно добавлять вручную, задав каждому имя, адрес почты, логин и описание.

Настройка статистики в Kerio Control

Kerio Control показывала статистику Интернет-трафика, необходимо авторизовать пользователей.

Вам нужно мониторинг статистику пользователей, включите функцию автоматической регистрации браузером каждого пользователя.

Сотрудников в компании небольшое количество, можно для каждого компьютера настроить постоянный IP и каждого пользователя связать с ним.

Не забудьте перед этим авторизовать всех пользователей вручную или через базу данных пользователей домена. Для каждого ПК трафик будет отображать в Kerio Control за каждым пользователем.

Kerio Control: фильтрация содержимого – настройка параметров

Для настройки системы безопасности нужно перейти из вкладки «Конфигурация» в параметры «Фильтрация содержимого». В разделе «Антивирус» вы можете настроить обновление антивирусных баз и отметить с помощью флажков те протоколы, которые будут проверяться.

Для включить проверку HTTP-трафика, перейти вкладку «Политика HTTP». Активируйте «черный список» и внесите в него запрещенные слова. Используя добавленные вами ориентиры, все сайты, на которых будут встречаться данные выражения, система сразу заблокирует. Создать более гибкую систему фильтрации создайте правила с помощью подраздела «Правила URL».

Kerio Control: настройка правил трафика

Настройка правил трафика осуществляется через раздел «Конфигурация». Перейдите во вкладку «Политика трафика» и выберите один из трех параметров, который нужно настроить. В пункте «Правила трафика» вы создаете правила, с помощью которых и будет регулироваться доступ пользователей в Интернет, фильтрация контента и подключение из удаленного офиса.

Задайте имя правила. В графе «Источник» вы можете выбрать «Любой источник», «Доверенный источник» или перечислить конкретные источники. В графе «Назначение» нужно указать, куда будут направляться данные, в локальную сеть, VPN-туннель или Интернет. Пункт «Службы» предназначен для внесения в список всех служб и портов, с помощью которых будет реализовываться конкретное правило.

Настройка балансировки нагрузки Kerio Control

Контролировать сетевой трафик и рационально его распределять между наиболее важными каналами передачи необходимо настроить балансировку нагрузки. Таким образом, оптимизируется доступ в интернет пользователей. Благодаря распределению трафика на наиболее важном канале соединения для передачи важных данных всегда будет непрерывный Интернет.

Для назначения объема сетевого трафика в программе реализована поддержка QoS. Вы можете создать максимальную пропускную способность для приоритетного канала, при этом трафик с низкой степенью важности будет приостановлен. Есть возможность настроить балансировку нагрузки по нескольким соединениям.

Kerio Control NAT: настройка

С помощью фаервола Kerio вы можете обеспечить безопасное соединение ПК локальной сети. Создать доступ к интернету некоторым сотрудникам в удаленном офисе, при этом без каких-либо действий с их стороны. Для этого потребуется создать VPN-подключение в вашей локальной сети из удаленного офиса. Установите и настройте интерфейсы для подключения к интернету. На панели управления во вкладке «Политика трафика» создайте правило, разрешающее локальный трафик.

Не забудьте указать в источнике все нужный объекты. Также потребуется создать правило, которое разрешит локальный пользователям доступ в интернет. Нужно настроить NAT, несмотря на созданные правила доступа в интернет не будет без включения данной функции. Во вкладке «Политика трафика» выберите раздел «Трансляция» и установите флажок «Включить источник NAT». Укажите путь балансировки.

Kerio Control: настройка интерфейсов

Настройка интерфейсов производится непосредственно после установки программы. Уже активировали лицензию Kerio Control который был куплен в подписке GFI Unlimited и выбрали тип подключения к интернету, можно заняться настройкой интерфейсов. Перейдите на консоли управления в раздел «Интерфейсы». Интерфейсы, которые подключены к интернету и доступны, программа сама обнаруживает. Все наименования будут выведены в виде списка.

При распределенной нагрузке на интерфейсы (выбор типа подключения к интернету), можно добавлять сетевые интерфейсы в неограниченном количестве. Устанавливается максимально возможная нагрузка для каждого из них.

Видео

Используемые источники:

- http://www.pc360.ru/2017/12/23/kerio-control-установка-и-некоторые-базовые-наст/

- https://www.ixbt.com/soft/kerio-winroute-firewall-2.shtml

- https://gfi-software.uz/2018/10/10/kerio-control-%d0%b4%d0%b5%d1%82%d0%b0%d0%bb%d1%8c%d0%bd%d0%b0%d1%8f-%d0%bd%d0%b0%d1%81%d1%82%d1%80%d0%be%d0%b9%d0%ba%d0%b0-%d0%be%d1%81%d0%bd%d0%be%d0%b2%d0%bd%d1%8b%d1%85-%d1%84%d1%83%d0%bd%d0%ba/

Kerio Control Детальная настройка основных функций

Kerio Control Детальная настройка основных функций

Как установить, настроить и использовать Outpost Firewall Free

Как установить, настроить и использовать Outpost Firewall Free

Как добавить правило в брандмауэр Windows Server 2012

Как добавить правило в брандмауэр Windows Server 2012 Изучение и настройка CentOS 6.4 для сервера

Изучение и настройка CentOS 6.4 для сервера Как экономить мобильный трафик на Android

Как экономить мобильный трафик на Android Настройка PPPoE сервера на mikrotik

Настройка PPPoE сервера на mikrotik