Содержание

- 1 Ввод в домен Windows 10, за минуту

- 2 Ввод в домен Windows 10, за минуту

- 3 Постановка задачи

- 4 Методы присоединения в домен Windows 10

- 5 Практика подключения Windows 10 к домену

- 6 Классический метод ввода в домен Windows 10

- 7 Как подключить Windows 10 к домену с помощью PowerShell

- 8 Как подключить Windows 10 к домену с помощью djoin

- 9 Справочник

- 10 Средства управления политикой

- 11 Вопросы безопасности

- 12 Еще по теме

- 13 Установка

- 14 Добавление серверов в «Диспетчер серверов»

- 15 Настройка доступа к серверам

Ввод в домен Windows 10, за минуту

Ввод в домен Windows 10, за минуту

Доброго времени суток! Уважаемые подписчики и гости, крупного IT блога Pyatilistnik.org. В прошлый раз мы с вами разобрали в десятке, новую версию утилиты Robocopy, которая помогает переносить данные в раз быстрее, чем через обычный проводник. В сегодняшней статье, я вам хочу показать, как ввести в домен Active Directory Windows 10. Так как многие с новым интерфейсом и его видоизменением от версии к версии, не могут это сделать. Ну что поехали.

Постановка задачи

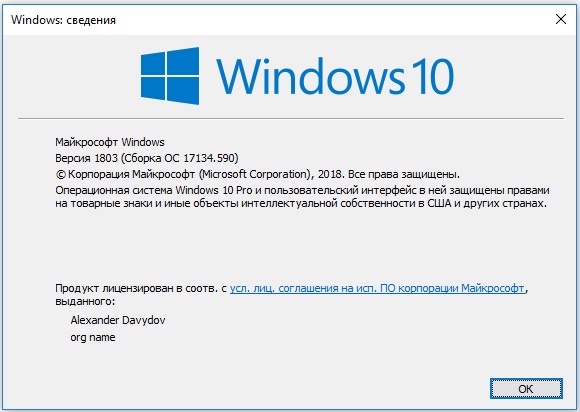

У меня есть домен Active Directory, если вы не в курсе что это такое, то переходите по ссылке слева, там очень подробно описано, но если в двух словах, то это база данных всех устройств и пользователей в организации, которой централизованно управляет системный администратор.Устанавливая тестовую виртуальную машину с Windows 10 1803 (Если вы не знаете, где взять дистрибутив, то вот вам легальный метод, как скачать ISO образ Windows 10), я захотел ее ввести в домен, но не классическим методом, а новым, модным, через интерфейс аля метро 2.0. Какого же было мое удивление, что я минут 10 не мог его найти, я даже ради эксперимента спросил своих коллег со второй линии из технической поддержки, знают ли они, но они мне кроме классического метода не смогли ничего показать. Гугление так же оставляло больше вопросов, чем ответов, так как той кнопки, про которую все говорили уже не было в моем случае, но я все же ее нашел и решил написать небольшую заметку, мало ли кому-то пригодится.

Читайте так же, как вывести правильно компьютер из домена Active Directory

Методы присоединения в домен Windows 10

Для того, чтобы присоединить Windows 10 к домену Active Directory, лично я знаю 4 метода, о которых мы подробно с вами поговорим:

- Ввод Windows 10 в домен, через новый интерфейс параметров Windows

- Классический, я его называю, так как он самый старый и всем хорошо известный, через свойства системы, в окне с переименовыванием компьютера

- Подключить вашу десятку к Active Directory можно с помощью командлетов PowerShell

- Оффлайн ввод в домен, через утилиту djoin, редкий случай, но знать его нужно

Практика подключения Windows 10 к домену

Ввод через новый интерфейс

Данный метод можно разделить на два, объясню почему. Текущая политика компании Microsoft, заключается в том, что она хочет привести внешний вид операционной системы Windows 10 к общему виду на всех устройствах, чтобы все действия, где бы их пользователь не совершал, выполнялись одинаково. С одной стороны это хорошо и наверное правильно, но с другой стороны, это влечет к постоянному и глобальному изменению интерфейса с каждым новым релизом и выпиливание классических оснасток, в виде панели управления.

В виду этого десятка у которой версия до 1511 имеет одно расположение кнопки, а вот уже релизы начиная с 1607 и заканчивая текущим 1809, уже этой кнопки не имеют, так как концепция изменилась и была переработана (Если вы не знаете, как узнать версию Windows 10, то перейдите по ссылке слева)

Подключаем к домену Windows 10 до 1511

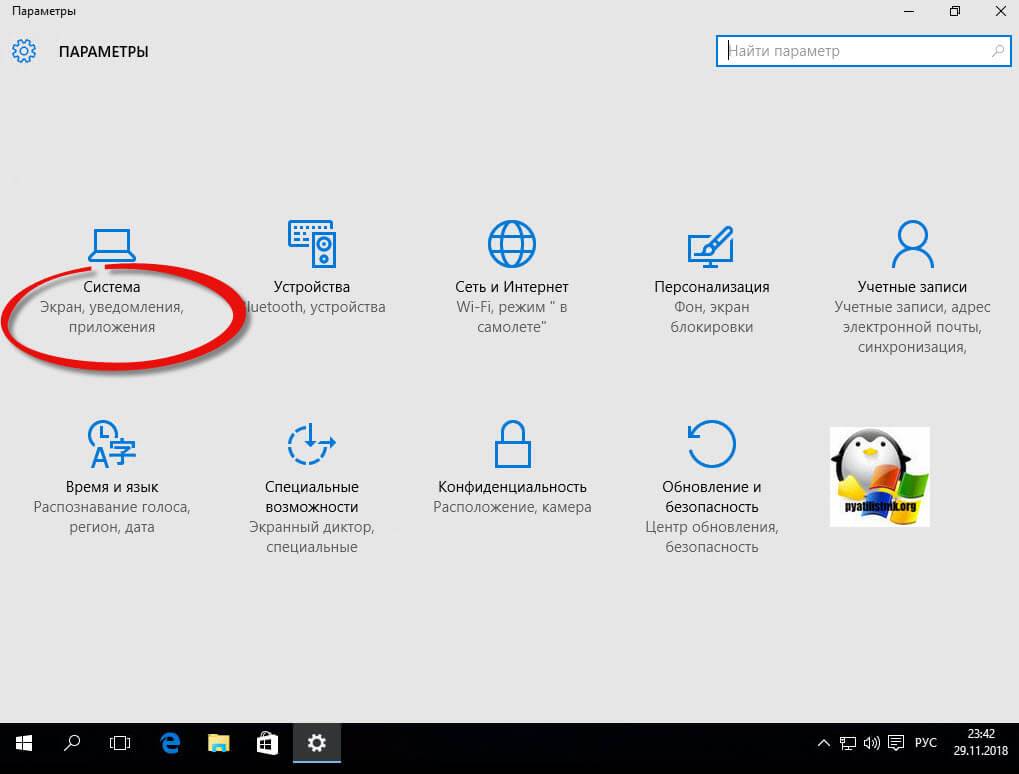

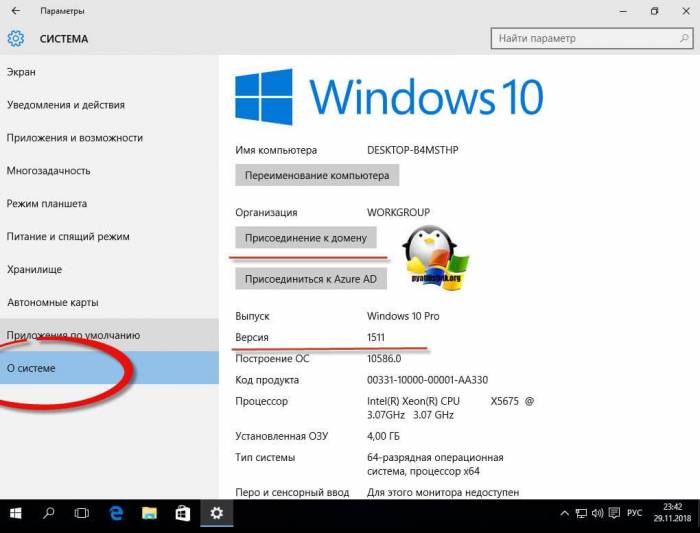

Для десятки с релизом Threshold 1 и 2 (1507 и 1511) процедура добавления компьютера в Active Directory имеет такой алгоритм. Вы нажимаете сочетание клавиш Win и I одновременно (Это одна из многих горячих комбинаций в Windows), в результате у вас откроется меню «Параметры». В параметрах вы находите пункт

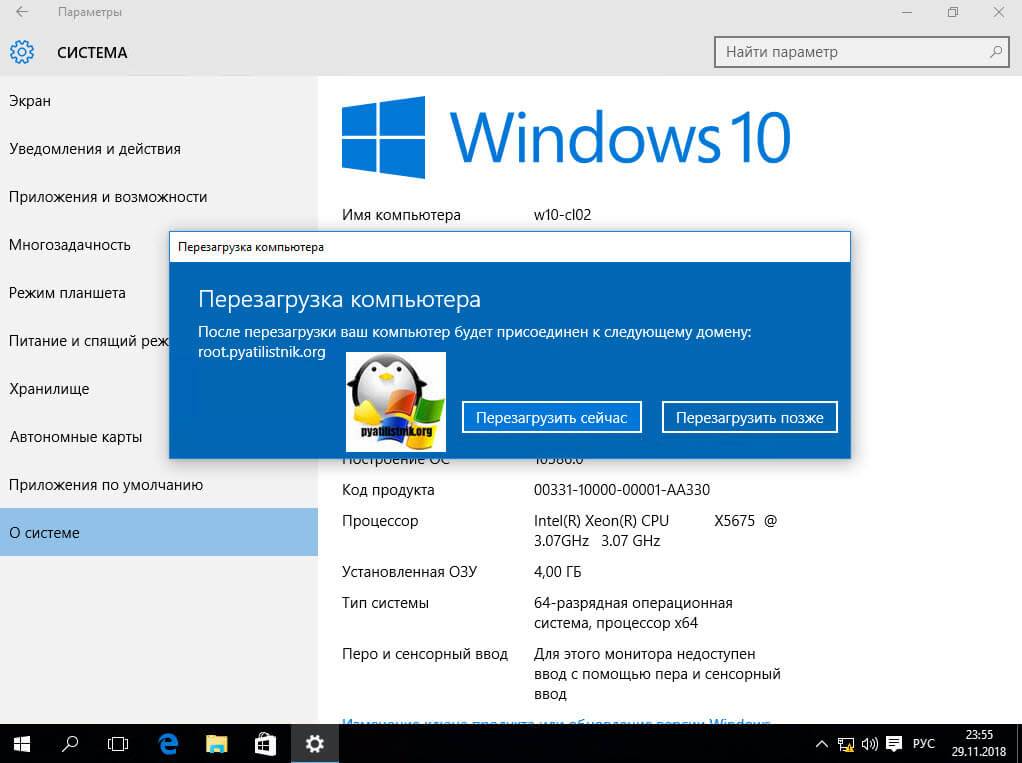

Далее вы находите раздел «О системе», тут вы увидите сводную информацию, видно, что в моем примере у меня Windows 10 1511, и обратите внимание, что есть две удобные кнопки:

- Присоединение к домену предприятия

- Присоединиться к Azure AD

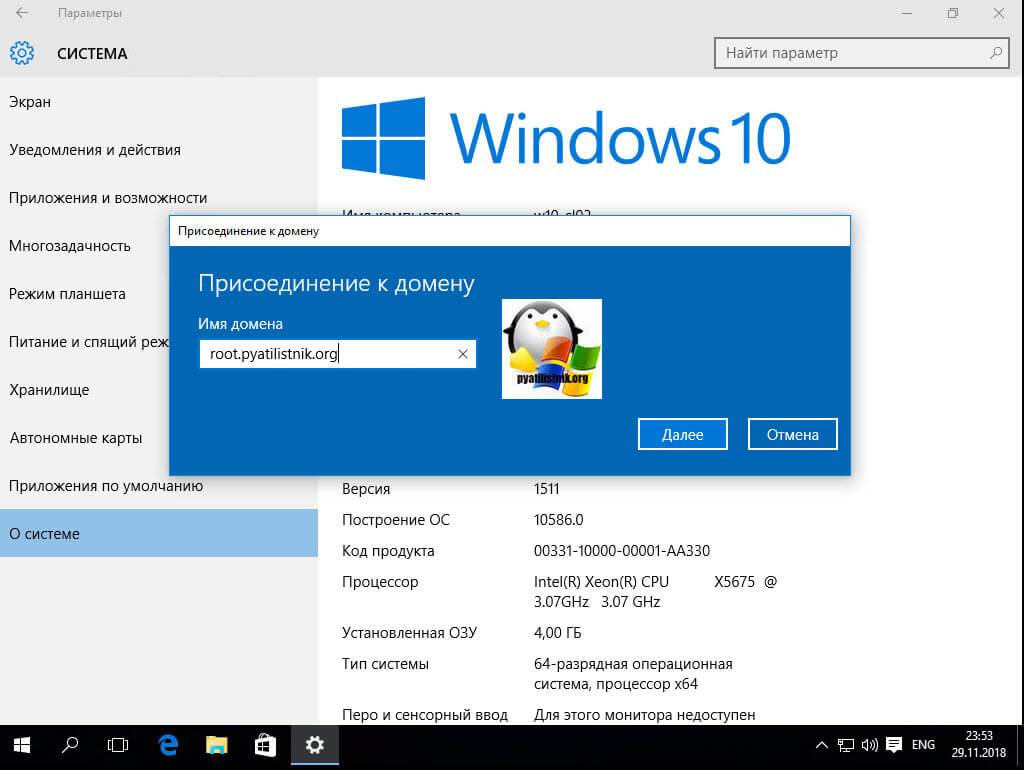

для подключения к домену вам необходимо указать его полное имя, в моем случае это root.pyatilistnik.org и нажимаем далее.

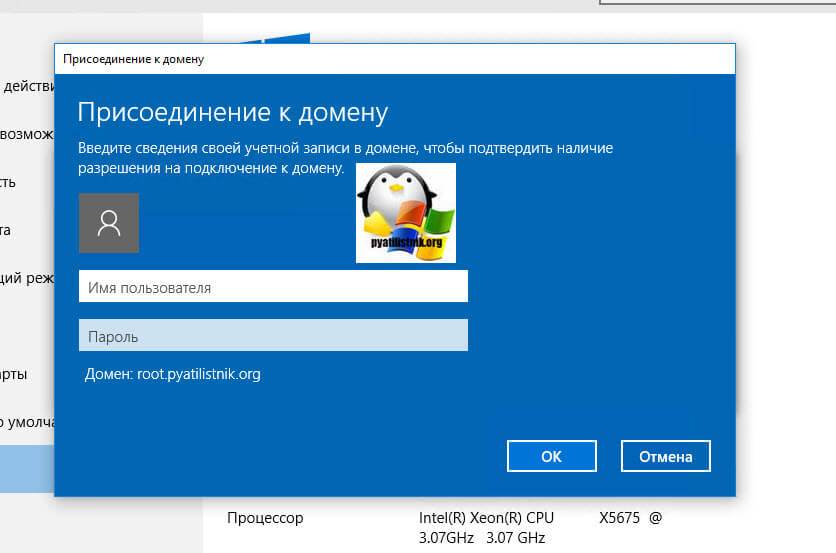

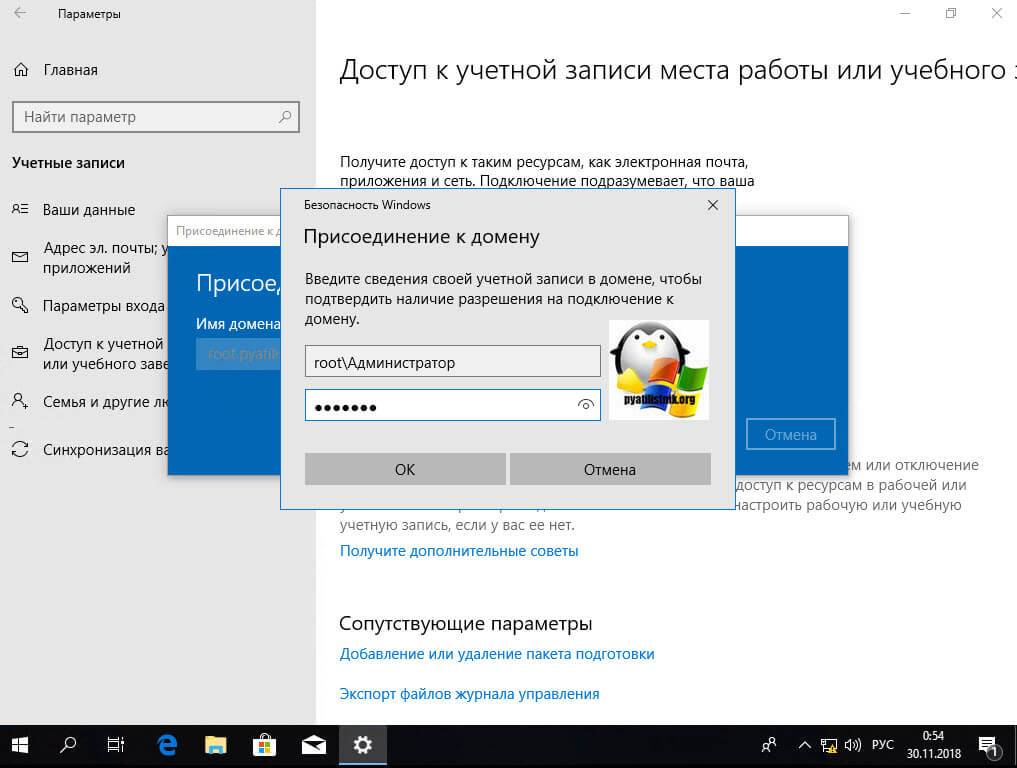

Следующим шагом у вас будет форма авторизации, где вам предстоит представится от чьего имени вы будите производить подключение к домену Active Directory вашей Windows 10, обычно, это учетная запись администратора домена или пользователя, кому делегированы права.

напоминаю, что обычный рядовой пользователь может вводить до 10 компьютеров в домен

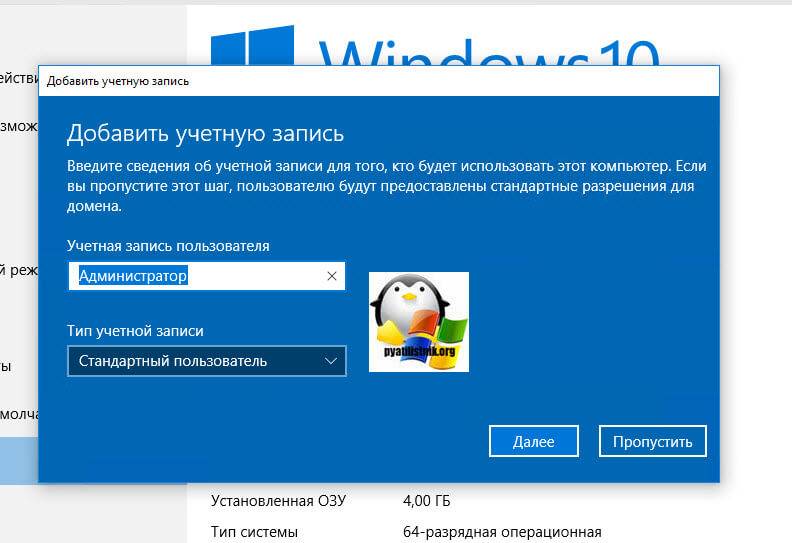

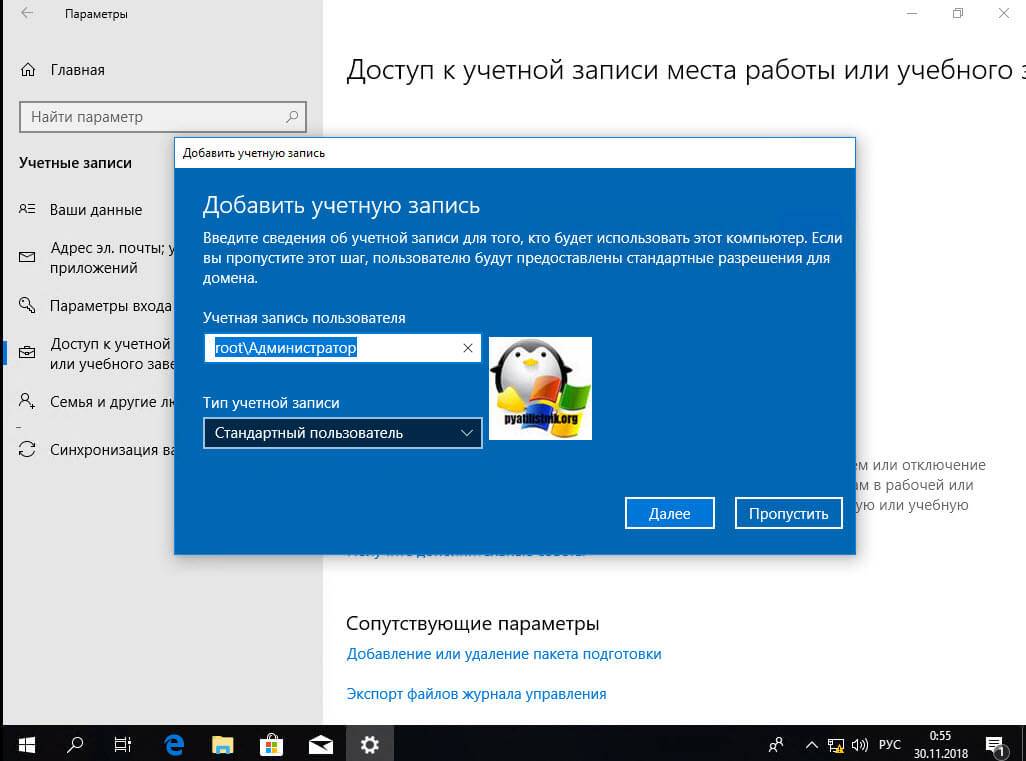

Следующим шагов, вас спросят чтобы вы указали сведения, о учетной записи, которая будет использовать данный компьютер, я этот этап пропускаю.

и последним этапом нужно выполнить перезагрузку рабочей станции, после этого ввод в домен Windows 10, можно считать успешным.

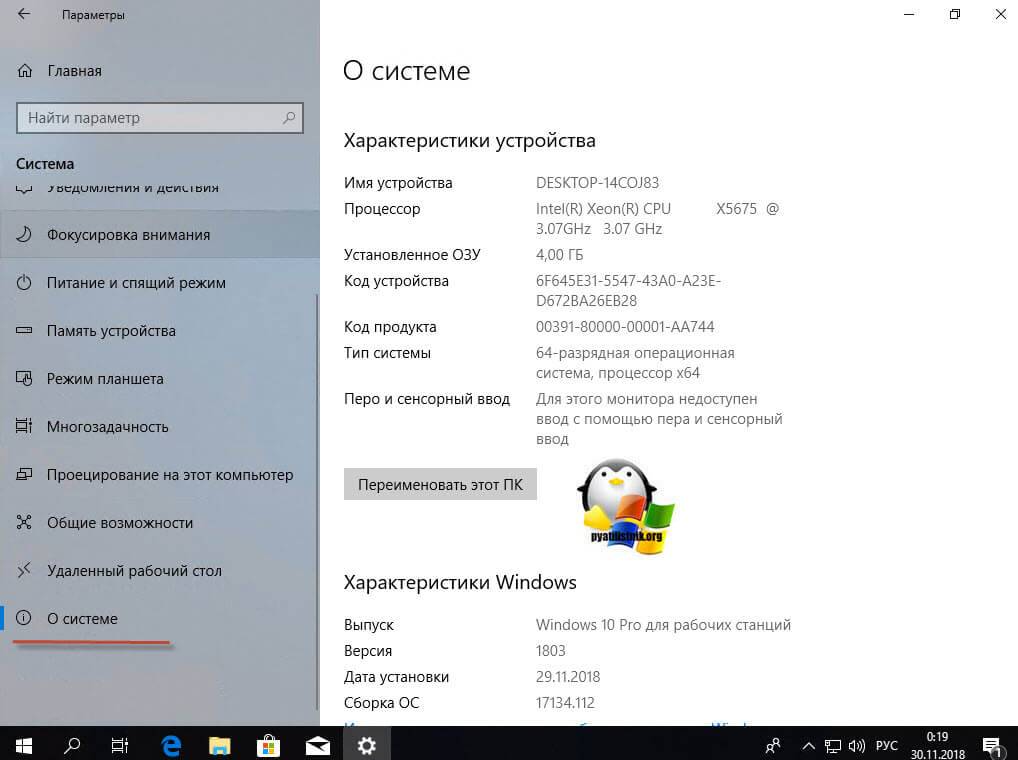

Подключаем к домену Windows 10 выше 1607

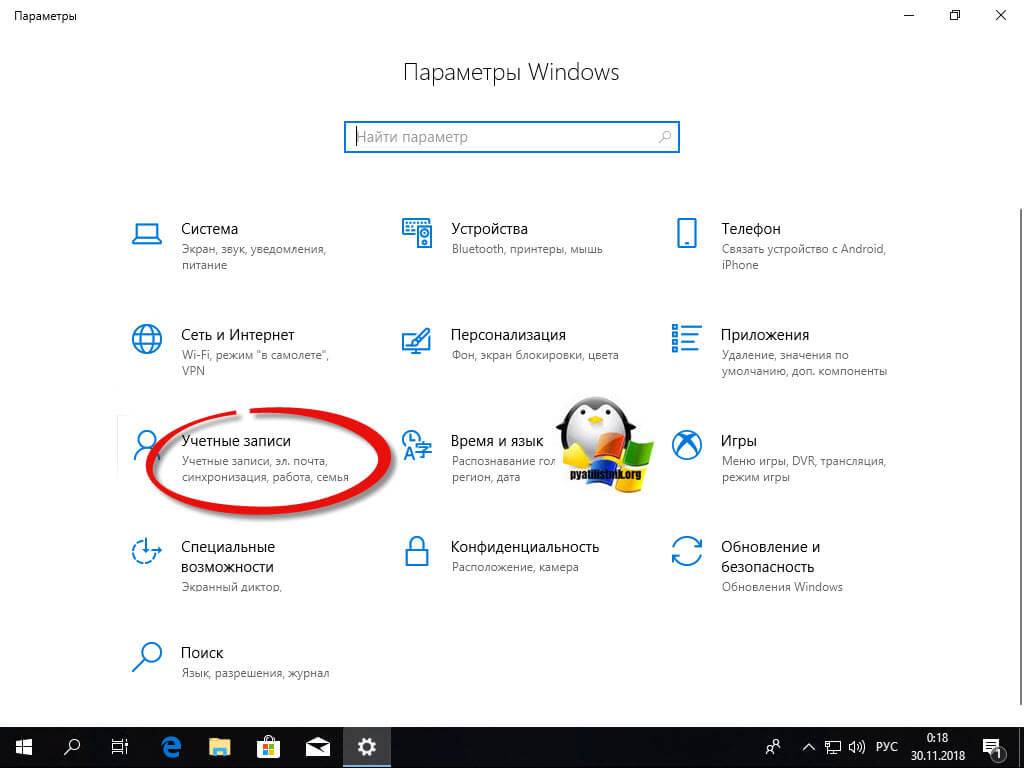

С версией 1511 мы разобрались, на мой взгляд там были удобно расположены кнопки, не знаю что не понравилось разработчикам. Теперь я вам приведу пример присоединения в Active Directory Windows 10 1607 и выше, в моем примере, это будет версия 1803. Вы также открываете «Параметры Windows». Если вы зайдете в систему и «О системе», то не обнаружите там нужных кнопок для подключения к AD предприятия, туше. Как я и писал выше функционал перенесли.

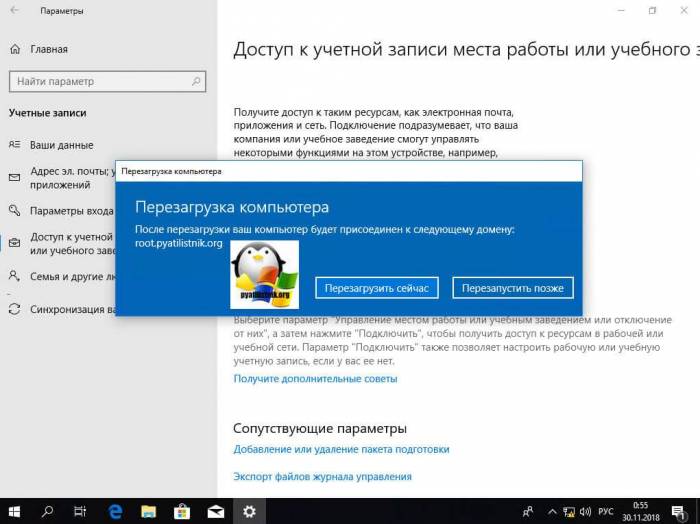

В параметрах Windows найдите и перейдите в пункт «Учетные записи»

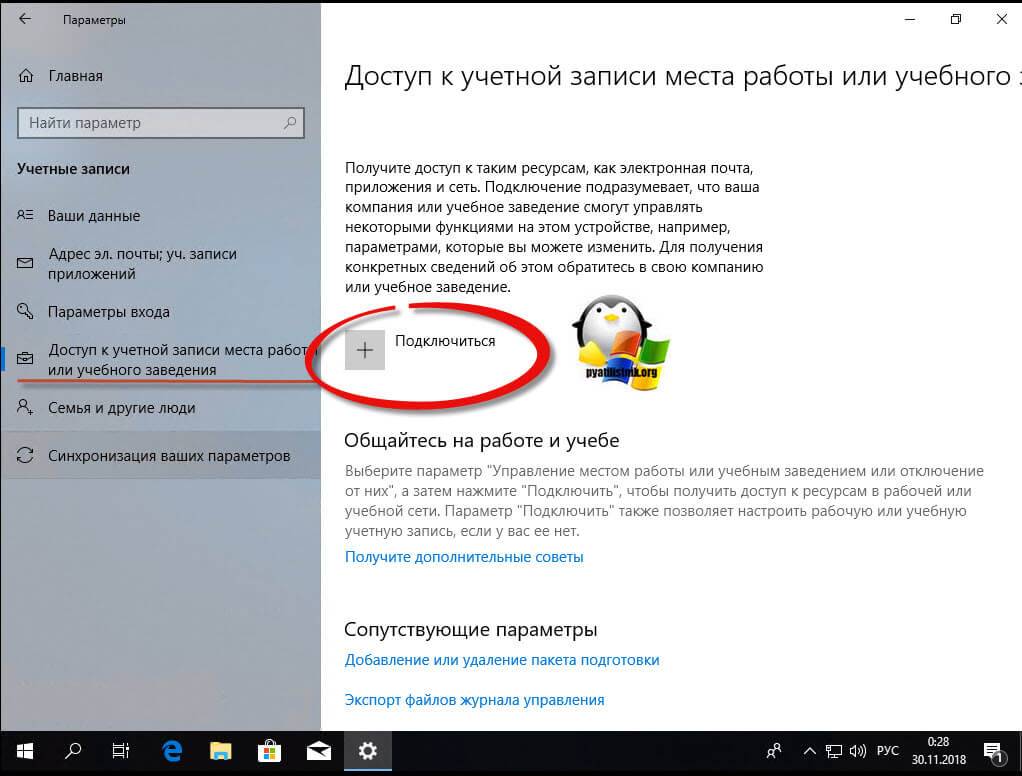

Находите пункт «Доступ к учетной записи места работы иди учебного заведения» и нажимаем кнопку «Подключиться»

Получите доступ к таким ресурсам, как электронная почта, приложения и сеть. Подключение подразумевает, что ваша компания или учебное заведение смогут управлять некоторыми функциями на этом устройстве, например, параметры, которые вы можете изменить. Для получения конкретных сведений об этом обратитесь в свою компанию или учебное заведение.

Про образовательные учреждения можно почитать на MS https://docs.microsoft.com/ru-ru/education/windows/change-to-pro-education

Про присоединение к Azure AD можно почитать вот это https://docs.microsoft.com/ru-ru/previous-versions//mt629472(v=vs.85)

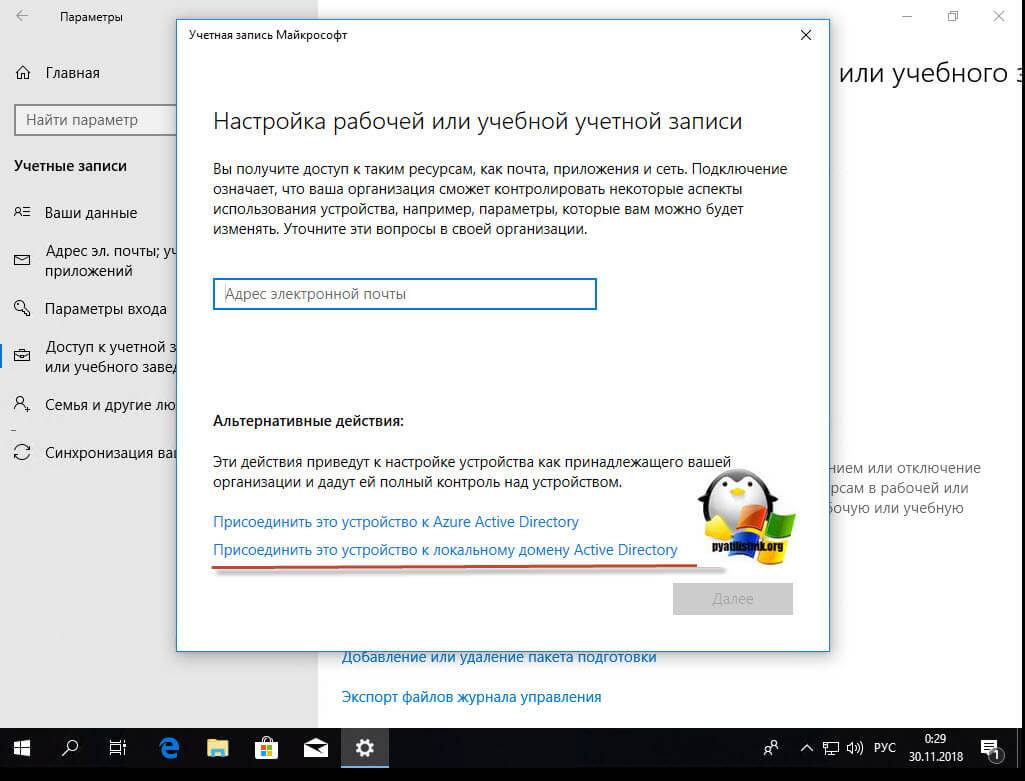

У вас откроется окно «Настройка рабочей или учебной записи». В самом низу нас будет интересовать два пункта:

- Присоединить это устройство к Azure Active Directory

- Присоединить это устройство к локальному домену Active Directory, наш вариант

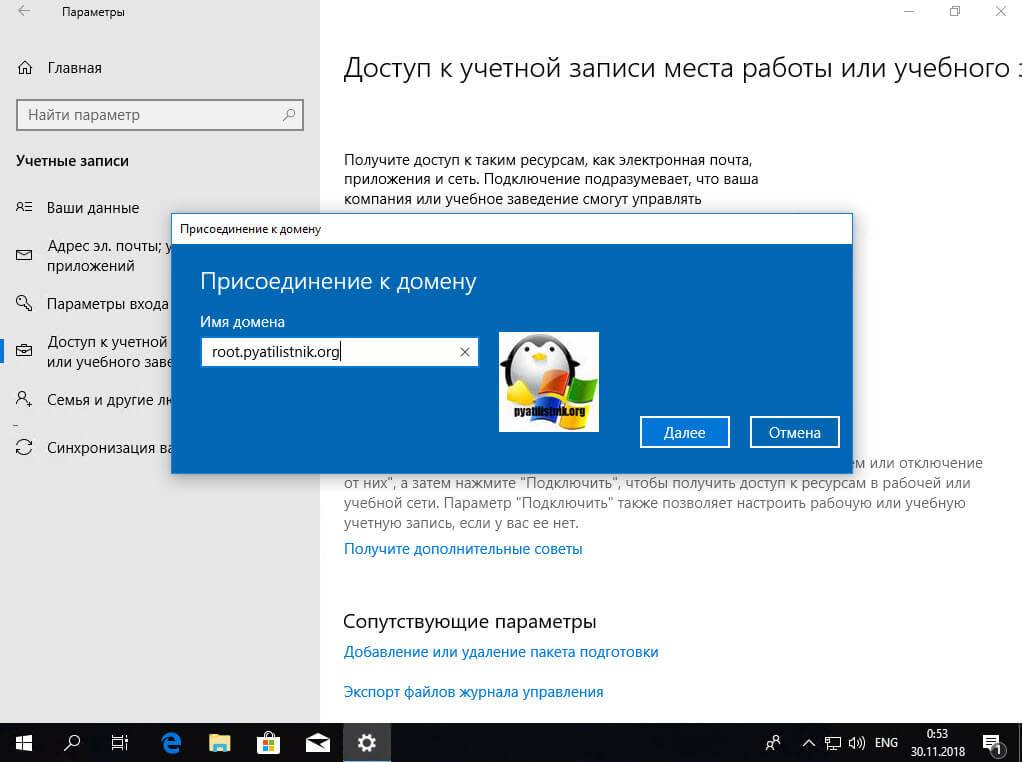

У вас откроется окно с вводом FQDN имени вашего домена Active Directory.

Далее вас попросят указать учетные данные для присоединения рабочей станции к AD.

Пропускаем шаг с добавлением учетной записи.

Когда все готово, то делаем обязательную перезагрузку, и ваша Windows 10, теперь является членом Active Directory.

После перезагрузки мы видим префикс домена.

Классический метод ввода в домен Windows 10

Модным способом мы с вами загнали десятку в домен, теперь я напомню, а для кого-то покажу, что из себя представляет классический метод.

Откройте окно выполнить и введите команду:

sysdm.cpl

У вас откроется окно «Свойства системы», в него можно так же попасть если щелкнуть по значку «Этот компьютер» и перейти в его свойства, далее выбрать «Изменить параметры»

На вкладке имя компьютера, нажмите кнопку «Изменить». В открывшемся окне «Изменение имени компьютера или домена», поставьте переключатель на поле «Является членом домена» и введите его имя, у меня это root.pyatilistnik.org. Нажмите ок.

Если вашей рабочей станции удалось обратиться с запросом к контроллеру домена, то у вас появится форма авторизации, где для ввода Windows 10 в домен, вам нужно указать логин и пароль учетной записи у которой есть на это права.

Если проблем не возникло, то вы увидите окно «Добро пожаловать в домен root.pyatilistnik.org».

Далее вас уведомят, что необходимо произвести перезагрузку, «Чтобы изменения вступили в силу, нужно перезагрузить компьютер»

На выходе получаем присоединенную рабочую станцию с Windows 10 Pro к Active Directory.

Как подключить Windows 10 к домену с помощью PowerShell

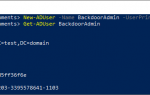

Данный метод ввода в домен Active Directory, будет быстр и полезен, особенно для начинающих системных администраторов. Открываете оболочку PowerShell от имени администратора и пишите вот такую команду:

Add-Computer -DomainName root.pyatilistnik.org (где root.pyatilistnik.org, это имя вашего домена, у вас оно будет свое)

У вас появится окно авторизации, где вы должны указать учетные данные пользователя, у которого есть права на ввод в рабочей станции Windows 10 в домен.

Если учетные данные правильные, то у вас появится уведомление, что изменения вступят в силу после перезагрузки компьютера, это будет означать, что компьютер стал частью домена.

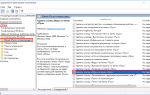

Если открыть оснастку ADUC на контроллере домена, то в контейнере Computers, вы обнаружите вашу рабочую станцию.

Как подключить Windows 10 к домену с помощью djoin

Утилита djoin, данный метод еще называют Offline ввод в домен, о нем подробнее по ссылке слева. Его смысл в том, что у вас есть некий компьютер, который по каким-либо причинам не может обратиться к контроллеру домена, для него готовится специальный BLOB-файл, в котором есть нужная информация для вступления в домен. Выполняется команда djoin с применением BLOB-файла и ваш Offline компьютер, стал частью Active Directory. На этом все с вами был Иван Семин, автор и создатель IT Блога Pyatilistnik.org.

Дек 1, 2018 09:00

—>

Область применения

- Windows 10

В этой статье описаны рекомендации, расположение, значения, политики управления политиками и безопасности для параметров политики безопасности » Добавить рабочие станции в домен «.

Справочник

Этот параметр политики определяет, какие пользователи могут добавлять устройства в определенный домен. Чтобы она вступила в силу, она должна быть назначена, чтобы она применялась хотя бы к одному контроллеру домена. Пользователь, которому назначено это право пользователя, может добавить в домен до десяти рабочих станций. Добавление учетной записи компьютера в домен позволяет устройству принимать участие в сетях, использующих Active Directory.

Константа: Семачинеаккаунтпривилеже

Возможные значения

- Определенный пользователем список учетных записей

- Не определено

Рекомендации

- Настройте этот параметр таким образом, чтобы только авторизованные пользователи отдела ИТ могли добавлять устройства в домен.

Назначение

Computer Конфигуратионвиндовс Сеттингссекурити Сеттингсусер Rights Ассигнмент

Значения по умолчанию

По умолчанию этот параметр разрешает доступ для пользователей, прошедших проверку подлинности, на контроллерах домена и не определен на отдельных серверах.

В приведенной ниже таблице перечислены фактические и действующие значения политики по умолчанию для самых последних поддерживаемых версий Windows. Значения по умолчанию также указаны на странице свойств политики.

| Тип сервера или объект групповой политики | Значение по умолчанию |

|---|---|

| Политика домена по умолчанию | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию отдельного сервера | Не определено |

| Действующие параметры по умолчанию для контроллера домена | Пользователи, прошедшие проверку подлинности |

| Действующие параметры по умолчанию для рядового сервера | Не определено |

| Параметры по умолчанию, действующие на клиентском компьютере | Не определено |

Средства управления политикой

Пользователи также могут присоединиться к домену, если у него есть разрешение на создание объектов компьютера для подразделения (OU) или для контейнера Computers (компьютеры) в каталоге. Пользователи, которым назначено это разрешение, могут добавлять в домен неограниченное количество устройств, независимо от того, имеют ли они право на Добавление рабочих станций в доменные пользователи.

Кроме того, учетные записи компьютеров, созданные с помощью средства » Добавление рабочих станций к домену «, имеют администраторам домена роль владельца учетной записи компьютера. Учетные записи компьютеров, созданные с помощью разрешений на доступ к контейнеру компьютера, используют его создатель в качестве владельца учетной записи компьютера. Если у пользователя есть разрешения на доступ к контейнеру и у него есть право » Добавить рабочую станцию на пользователя домена «, устройство добавляется на основе разрешений контейнера компьютера, а не его прав пользователя.

Перезагрузка устройства не требуется, чтобы этот параметр политики был эффективным.

Любые изменения, внесенные в назначение прав пользователя для учетной записи, вступают в силу при следующем входе в систему владельца учетной записи.

Групповая политика

Параметры применяются в указанном ниже порядке с помощью объекта групповой политики (GPO), который будет перезаписывать параметры на локальном компьютере при следующем обновлении групповой политики:

- Параметры локальной политики

- Параметры политики сайта

- Параметры политики домена

- Параметры политики OU

Если локальная настройка недоступна, это указывает на то, что объект GPO, который в настоящее время управляет этим параметром.

Вопросы безопасности

Эта политика имеет следующие соображения для обеспечения безопасности:

Уязвимость

Права на Добавление рабочих станций в домен отображаются с умеренной уязвимостью. Пользователи с этим правом могут добавить устройство в домен, настроенный таким образом, чтобы нарушались политики безопасности Организации. Например, если ваша организация не должна иметь права администратора на своих устройствах, пользователи могут установить Windows на своем компьютере, а затем добавить компьютеры в домен. Пользователь знает пароль учетной записи локального администратора, может войти в систему с помощью этой учетной записи, а затем добавить учетную запись личного домена в локальную группу администраторов.

Противодействие

Настройте этот параметр таким образом, чтобы только авторизованные пользователи отдела ИТ могли добавлять компьютеры в домен.

Возможное влияние

Для организаций, которые не разрешили пользователям настраивать собственные компьютеры и добавлять их в домен, этот контрмер не будет оказывать влияния. Для тех, у которых есть возможность настроить собственные устройства для некоторых или всех пользователей, этот контрмер заставляет Организацию установить формальный процесс, пересылаемый на передний план. Она не влияет на существующие компьютеры, если они не были удалены, а затем добавлены в домен.

Еще по теме

—>Не так давно Microsoft выпустила очень интересный инструмент Диспетчер серверов (Remote Server Administration Tools). Данный пакет дал возможность системным администраторам наглядно видеть состояние всех Windows серверов и запущенных на них сервисов. В интернете существует огромное количество статей про данный инструмент и причина для появления ещё одной, очевидно должна быть не тривиальной. И такая причина есть – это возможность мониторинга и управления серверами с ноутбука или компьютера, которые не входят в один домен с администрируемыми серверами, что может быть очень актуально, например, для приходящего сисадмина.

Установка

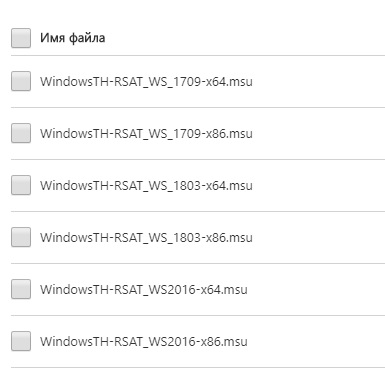

Прежде чем переходить к основному вопросу нашей статьи кратко разберём один из вариантов установки. Для начала нужно скачать с сайта Microsoft соответствующий вашей операционной системе установочный пакет. Для Windows 10 для этого пройдите по следующей ссылке, выберите язык, после чего вам будет доступен список доступных пакетов для выбранного вами языка:

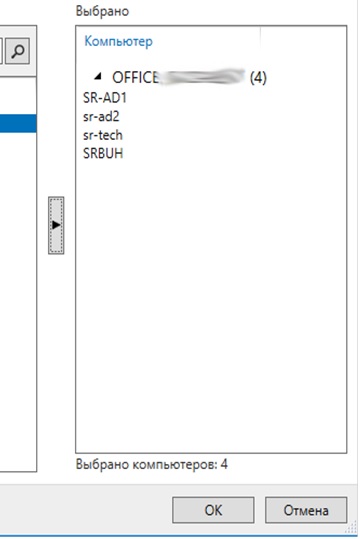

Добавление серверов в «Диспетчер серверов»

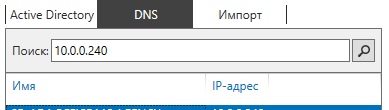

Для добавления серверов, которым мы хотим управлять открываем Управление -> Добавление серверов. В открывшемся окне нам нужна вкладка DNS (ну или вы можете создать текстовый файл со списком IP-адресов ваших серверов и воспользоваться вкладкой Импорт). Вводим в строке поиска IP-адрес или имя нашего сервера, жмём лупу и добавляем нужный сервер в список:

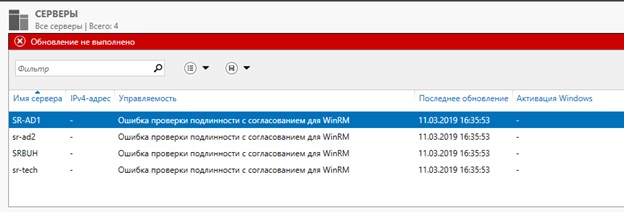

Настройка доступа к серверам

Если после добавления серверов на странице «Все серверы» вы видите следующую картину:

- Убедиться, что пользователь, который осуществляет доступ к серверам обладает правами Администратора данных серверов или домена, при необходимости установить в настройках подключения соответствующего пользователя.

- Если ваш ПК и серверы находятся в разных доменах необходимо прописать все управляемы серверы в списке доверенных хостов вашего ПК.

Определяем пользователя

Для того, чтобы определить или изменить пользователя, кликаем правой кнопкой мыши на соответствующем сервере на странице «Все серверы» Диспетчера серверов и выбираем пункт меню «Управлять как…». В открывшемся окне вводим полное имя пользователя включая домен, например admin@mytestdomen.ru и его пароль.

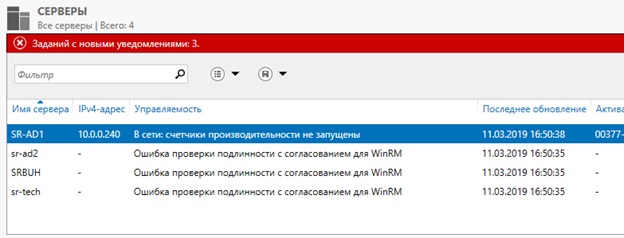

Добавляем серверы в список доверенных хостов

Для добавления сервера в список доверенных хостов, необходимо открыть командную строку с правами администратора, после чего выполнить в ней следующий запрос: Где 10.0.0.10 – IP-адрес добавляемого сервера, вместо которого можно использовать имя соответствующего сервера, например sr-ad1.mytestdomen.ru После чего в списке серверов у вас произойдут примерно такие изменения:

- http://pyatilistnik.org/windows-10-join-to-active-directory/

- https://docs.microsoft.com/ru-ru/windows/security/threat-protection/security-policy-settings/add-workstations-to-domain

- https://habr.com/sandbox/130914/

Создание политик безопасности в Windows Server 2008

Создание политик безопасности в Windows Server 2008

Установка Active Directory в Windows Server 2008 R2

Установка Active Directory в Windows Server 2008 R2

Управление групповыми политиками Active Directory (AD GPO)

Управление групповыми политиками Active Directory (AD GPO)

Почему не применяется групповая политика к компьютеру или OU?

Почему не применяется групповая политика к компьютеру или OU? Установка нового контроллера домена Active Directory

Установка нового контроллера домена Active Directory Как создать и настроить доменную почту на Mail.ru (Mail для бизнеса)

Как создать и настроить доменную почту на Mail.ru (Mail для бизнеса) Установка роли контролера домена на Windows Server 2008/ 2008 R2

Установка роли контролера домена на Windows Server 2008/ 2008 R2