Содержание

- 1 О пробросе портов

- 2 Внешний IP-адрес

- 3 Безопасность

- 4 Подключение

- 5 Установка статических адресов

- 6 Настройка проброса портов

- 7 Брандмауэр

- 8 Как работает технология?

- 9 Настройка проброса портов

- 10 Как сделать проброс портов вручную?

- 11 Настройка для роутеров D-Link

- 12 Возможные трудности

- 13 Пара слов о безопасности

- 14 Писать ли ещё статьи в таком ключе по настройке Микротиков?

Содержание:

О пробросе портов

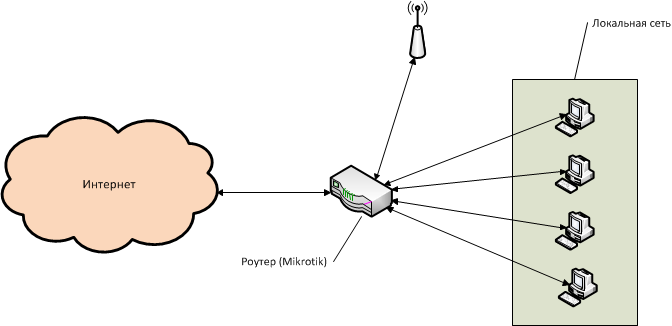

Локальная сеть (LAN) организована таким образом, что у устройств, находящихся в ней есть доступ во внешнуюю сеть (WAN), в то время как из глобальной сети получить доступ в локальную не получится.

Зачастую требуется открыть доступ к устройствам, находящимся в локальной сети. Например, если у вас есть FTP сервер и нужно, чтобы знакомые могли к нему подключаться, скачивать и обновлять файлы. Для того, чтобы получить доступ к файлам, хранящимся на нем, требуется открыть порты. В этом случае сделать так, чтобы пакеты пришедшие на 21 порт роутера (стандартный порт FTP) перенаправлялись на 21 порт компьютера, находящегося в локальной сети, на котором запущен FTP сервер.

Не обязательно, чтобы номер открытого порта на роутере был таким же, как и на сервере.

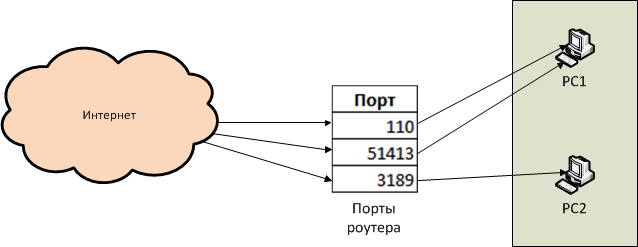

После перенаправления портов, TCP и (или) UDP пакеты, пришедшие на заданный порт роутера, будут перенаправлены на нужный порт устройства, находящегося в локальной сети. Для этого нужно, чтобы IP-адрес роутера был белый (статический внешний IP-адрес). О белых и серых IP адресах будет рассказано ниже.

Вот еще пример — есть несколько видеокамер в локальной сети, у каждой из них свой IP-адрес. С помощью программы удаленного управления можно подключаться к устройствам по определенному порту. Видеокамеры могут быть установлены в локальной сети одного объекта. Если мы хотим получить доступ к ним через интернет, это можно организовать с помощью проброса портов.

При всем этом следует обратить особое внимание на безопасность. Ведь открыв к ресурсам локальной сети через интернет, ими могут попытаться воспользоваться злоумышленники.

Теперь разберемся по пунктам как это все должно быть устроено, на что следует обратить внимание.

Внешний IP-адрес

IP-адрес может быть:

- Внешний статический IP-адрес, который закреплен за вашим роутером. Обычно выдается провайдером за дополнительную плату, в некоторых случаях предоставляется за дополнительную абонентскую плату.

- Внутрисетевой статический. В этом случае к вам подключиться можно только внутри сети провайдера. Извне этот IP-адрес не будет виден.

- Внешний динамический. Этот вариант часто встречается, если вы выходите в интернет через 3G/4G роутер. Вам выдается IP адрес из свободных, но через какое-то время он может измениться, например, после перезагрузки роутера.

- Внутрисетевой динамический. IP-адрес не будет виден из интернета, так же он может измениться со временем.

Для того чтобы извне подключаться к вашей локальной сети, должен быть у нее настроен внешний статический IP-адрес. Конечно, можно использовать и динамический, но в случае его изменения, все перестанет работать. Про IP-адрес можно уточнить у интернет-провайдера.

Внешние IP-адреса называются белыми, в то время как внутренние, к которым нет возможности получить доступ из глобальной сети – серыми.

Узнать свой IP-адрес можно с помощью разных сервисов, например, 2ip.ru, myip.ru, myip.com.

Безопасность

Так как в случае проброса портов будет открыт доступ к устройствам, находящимся внутри вашей локальной сети, особое внимание следует уделить безопасности:

- Для подключения к устройству должен использоваться надежный пароль;

- Если передается конфиденциальная информация, то она должна быть в шифрованном виде.

Особое внимание следует уделить при передаче удаленного доступа к компьютеру.

В этом случае злоумышленник может:

- Установить на компьютер свои программы;

- Перенастроить локальную сеть;

- Отслеживать и влиять на обмен данными по локальной сети.

Подключение

Перед настройкой проброса портов, следует подключиться к роутеру. У роутера обычно по умолчанию IP-адрес 192.168.0.1 или 192.168.1.1. Логин по умолчанию admin, а пароль может быть тоже admin, иногда 1234. Настройки роутера по умолчанию указываются на наклейке с тыльной стороны.

Вводим адрес роутера в браузере. На рисунке фото выше это 192.168.1.1, на запрос имени пользователя и пароля – заполняем соответствующие поля. После этого попадаем в главное меню роутера.

Установка статических адресов

У оборудования, к которому надо дать доступ из внешней сети, могут быть адреса в локальной сети:

- Статические, то есть заданные вручную на каждом устройстве;

- Динамические, раздаваемые DHCP сервером из пулла адресов.

При использовании DHCP сервера, если у устройств заданы статические IP-адреса, следует проследить, чтобы они не были из диапазона раздаваемых динамически. Это для того, чтобы новое устройство, подключенное к сети, случайно не получило такой же IP-адрес.

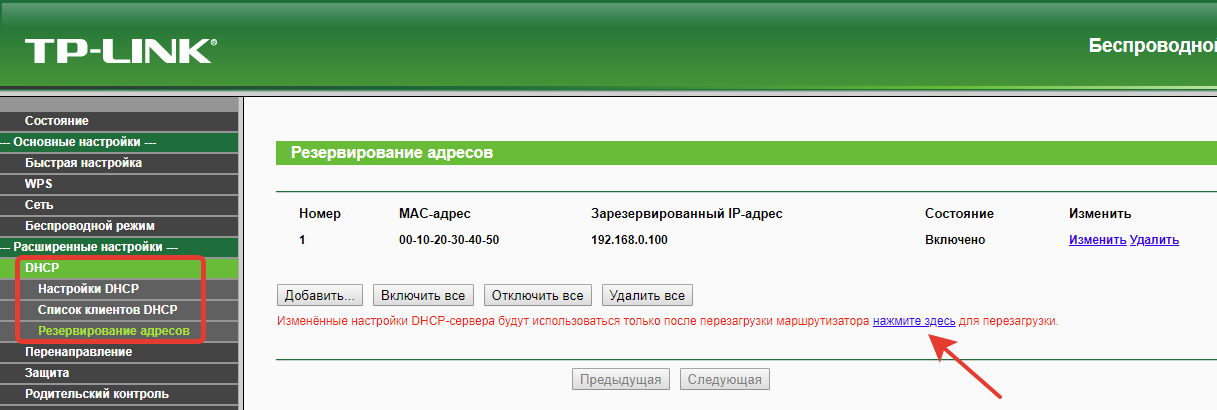

Если же IP-адрес получен динамически, то следует его закрепить за устройством по MAC адресу. Это делается в настройках DHCP сервера. На рисунке ниже показан пример резервирования адреса. После резервирования, следует перезагрузить маршрутизатор.

Настройка проброса портов

После того, как все подготовили, можно настроить проброс портов на роутере. Это осуществляется путем заполнения таблицы, в которой указаны:

- Порт роутера;

- IP устройства;

- Порт устройства.

Роутер будет проверять все входящие пакеты. IP-пакеты пришедшие на указанный порт роутера будут перенаправлены на выставленный порт устройства.

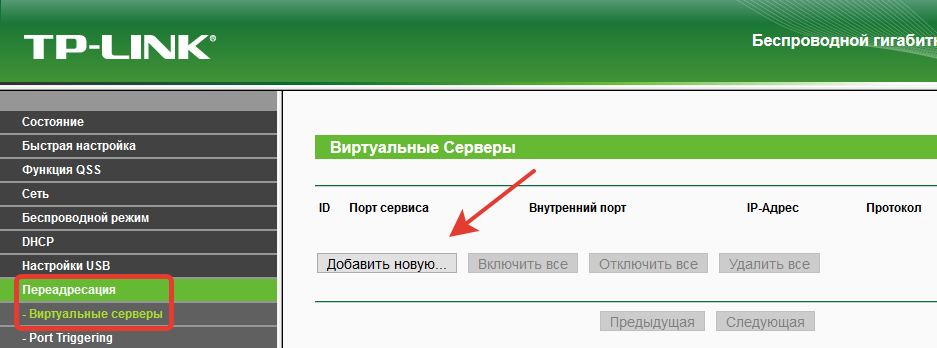

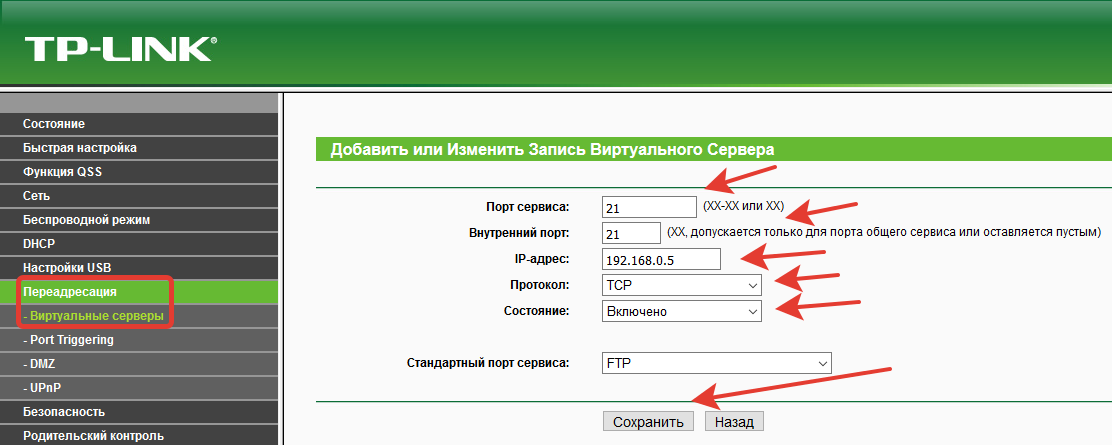

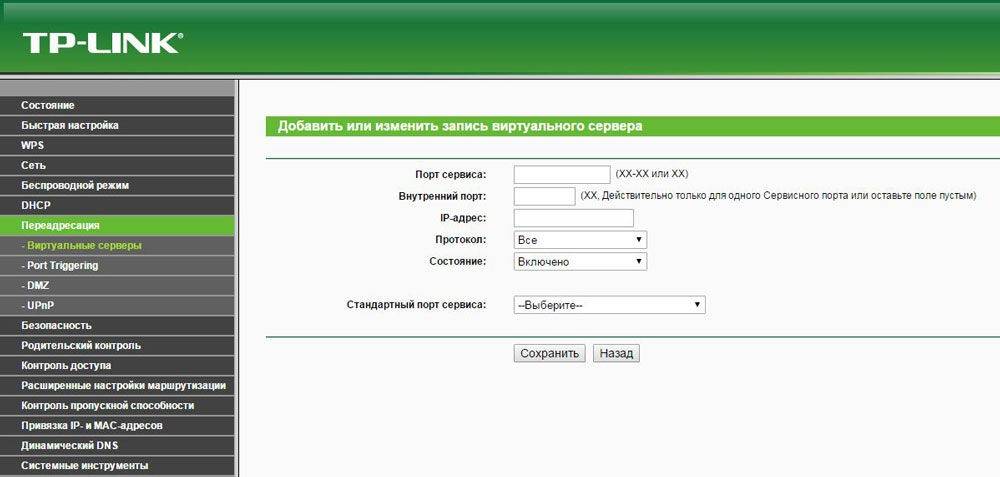

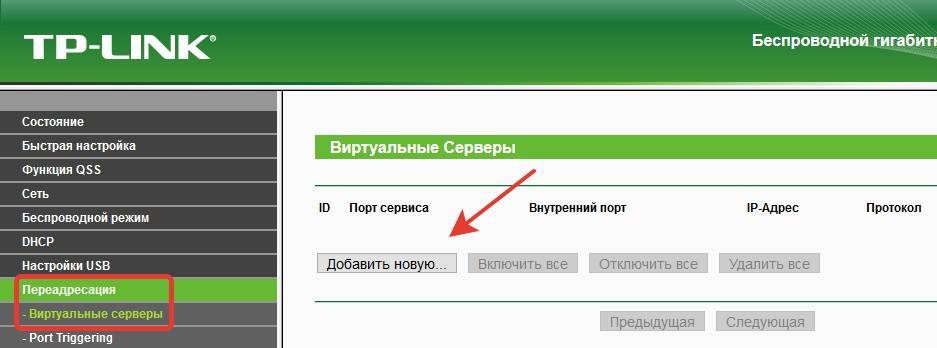

В настройках переадресации добваляем новый виртуальный сервер.

Запись настраивается следующим образом:

- Порт сервиса – это как раз тот порт, по которому будут подключаться из интернета;

- Внутренний порт – это порт устройства, к которому надо открыть доступ;

- IP-адрес – это адрес устройства в локальной сети

- Протокол – тут можно выбрать протокол TCP или UDP. Можно выбрать “ВСЕ”, тогда будут перенаправляться оба протокола.

- Состояние – здесь выбираем “включено”. При не надобности, можно отключить проброс, не удаляя запись.

Пункт “стандартный порт сервиса” предназначен только для того, чтобы упростить выбор портов. При выборе нужного сервиса, их номера просто подставятся в поля “порт сервиса” и “внутренний порт”. Ниже будут рассмотрены основные сервисы.

После того как все настройки выполнены, следует их сохранить.

Номера портов

Следует обратить внимание, что номера портов могут задаваться в диапазоне от 0 до 65536.

На компьютере эти порты делятся на следующие группы :

- Системные (от 0 до 1023);

- Пользовательские (от 1024 до 49151);

- Динамические (от 49152 до 65535).

Если для проброса портов вам нужно выбрать любой порт, который будет открыт на роутере, то без особой необходимости желательно не использовать системный диапазон. Лучше всего в таком случае открывать порты на роутере из динамического диапазона.

Стандартные сервисы

Для организации доступа к сервисам, некоторые роутеры помогают правильно выбрать номер порта автоматически. Таким образом, можно сделать так, что при обращении к порту FTP из интернета, обращение переадресовывалось на FTP сервис, запущенный на одном из локальных компьютеров. Рассмотрим основные:

| Сервис | Порт | Пояснение |

| DNS | 53 | Преобразование символьного наименования в IP-адрес |

| FTP | 21 | Хранение и передача файлов |

| GOPHTER | 70 | Хранение и передача документов |

| HTTP | 80 | Получение информации с сайтов |

| NNTP | 119 | Сервер новостей |

| POP3 | 110 | Получение почты |

| PPTP | 1723 | Защищенное соединение |

| SMTP | 25 | Прием и передача почты |

| SOCK | 1080 | Передача минуя межсетевой экран |

| TELNET | 23 | Управление в текстовом виде |

Брандмауэр

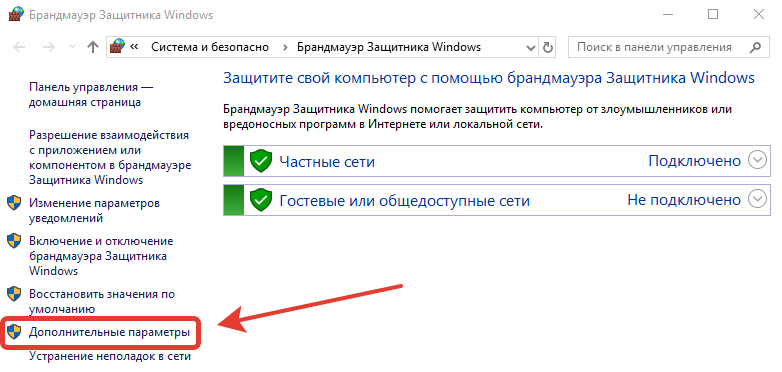

После настройки проброса портов на роутере все должно работать. Но то же делать, если все равно не удается подключиться? В таком случае следует проверить настройки антивируса и брандмауэра Windows на компьютере, к которому осуществляется подключение. Возможно они считают подключения подозрительными и не дают доступ. В этом случае в брандмауэре следует прописать правило, разрешающее подключение к заданному порту.

В настройки брандмауэра проще всего попасть двумя способами:

- Записываем в строке поиска “Брандмауэр Защитника Windows”. После ввода первых нескольких букв, находится нужное приложение.

- Выполнить “firewall.cpl”. Для этого надо одновременно нажать комбинации клавиш +<r>, поле поле открыть записываем команду и нажимаем “OK”.</r>

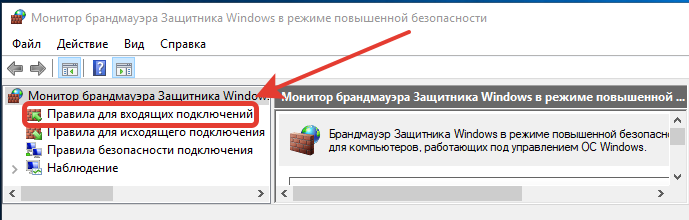

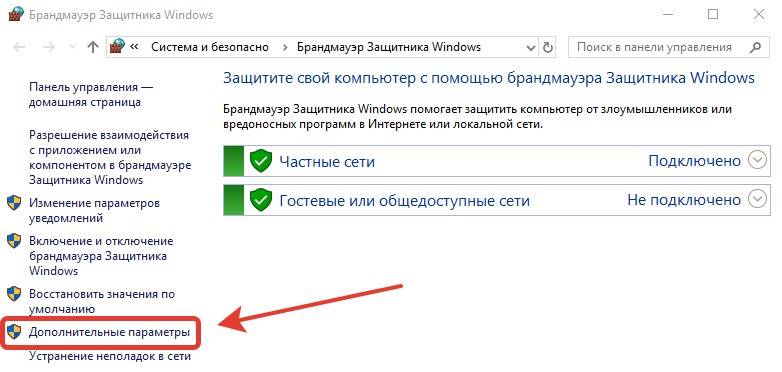

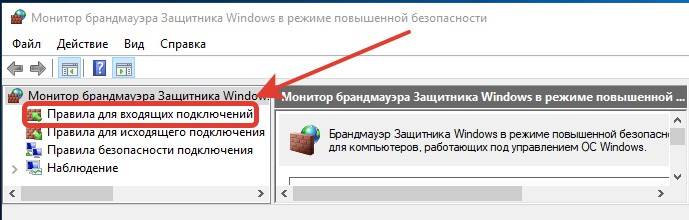

В дополнительных параметрах выбрать правила для входящих подключений. Там создаем новое правило. Рассмотрим это подробно.

Здесь показано основное окно настроек брандмауэра . Выбираем дополнительные параметры.

Два раза щелкаем мышью по пункту “Правила для входящих подключений”. После этого в правой колонке, которая называется “Действия” жмем на “Создать правило…”.

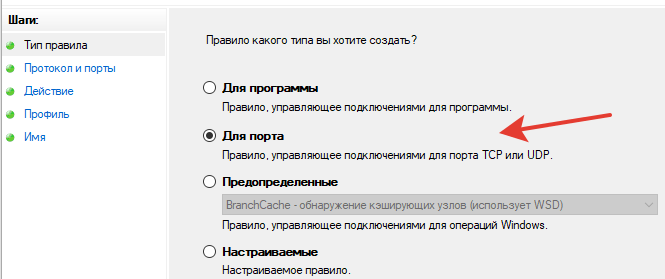

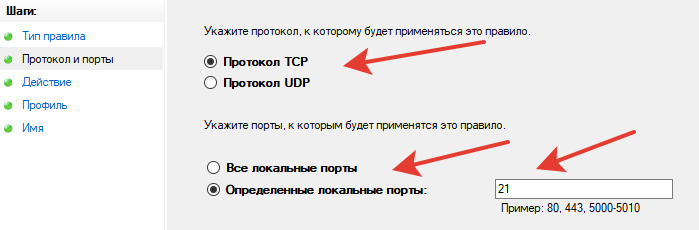

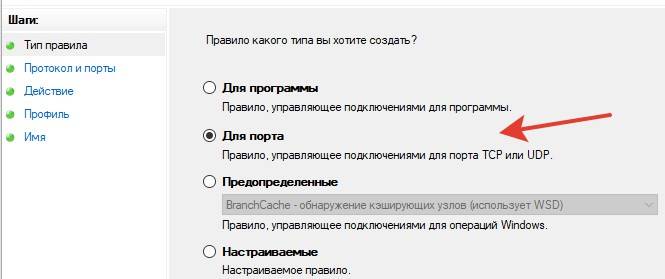

Выбираем тип правила “Для порта” и жмем далее.

Выбираем необходимый протокол. В большинстве случаев это TCP. Указываем локальный порт, для которого мы ранее настраивали проброс порта на маршрутизаторе. Можно задавать сразу несколько портов через запятую или диапазон через “-“.

С точки зрения безопасности, тут важно выбирать не все локальные порты, а именно указать нужный.

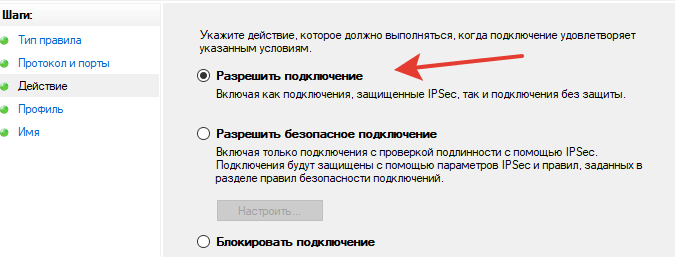

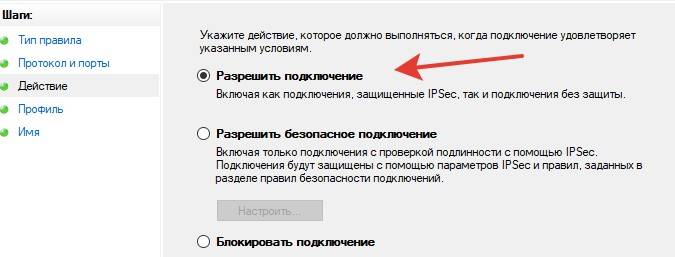

Выбираем “Разрешить подключение”.

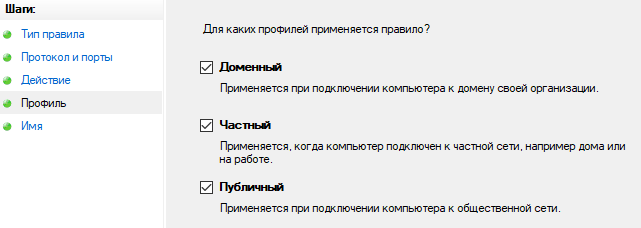

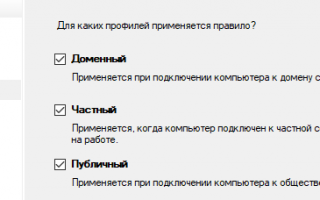

Указываем галочками профили.

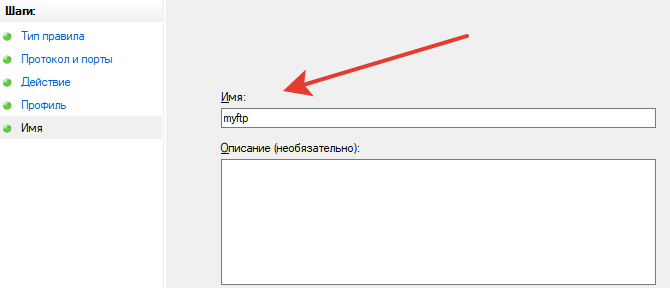

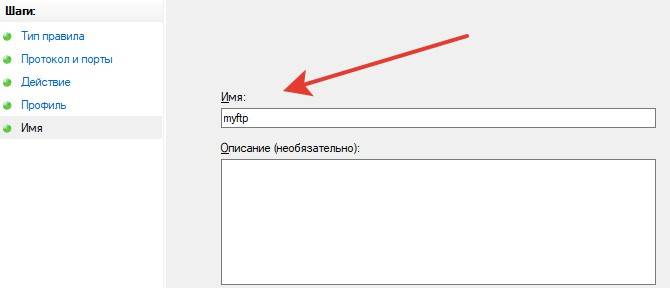

Пишем свое имя для правила. Желательно выбрать такое имя, чтобы потом было легко его найти, в случае если решити отключить это правило или видоизменить. Можно для себя оставить пометку в виде описания, чтобы потом было легче разобраться для чего это правило было создано.

После того как параметры были настроены, жмем кнопку “Готово”. Созданное правило автоматически добавится в список правил для входящих подключений и активизируется. При необходимости его можно редактировать, отключить или удалить.

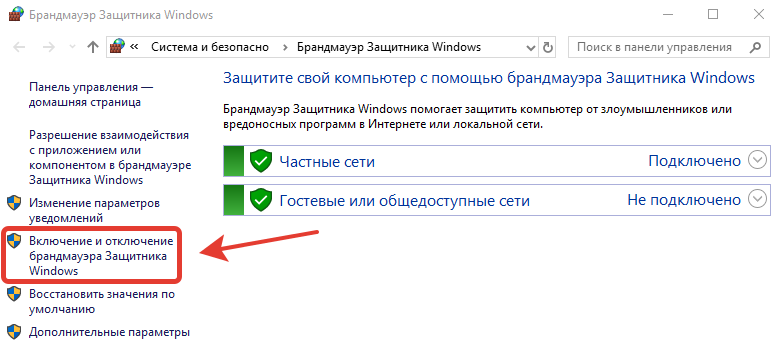

Отключение брандмауэра

В основном меню брандмауэра имеется пункт “Включение и отключение брандмауэра Защитника Windows”.

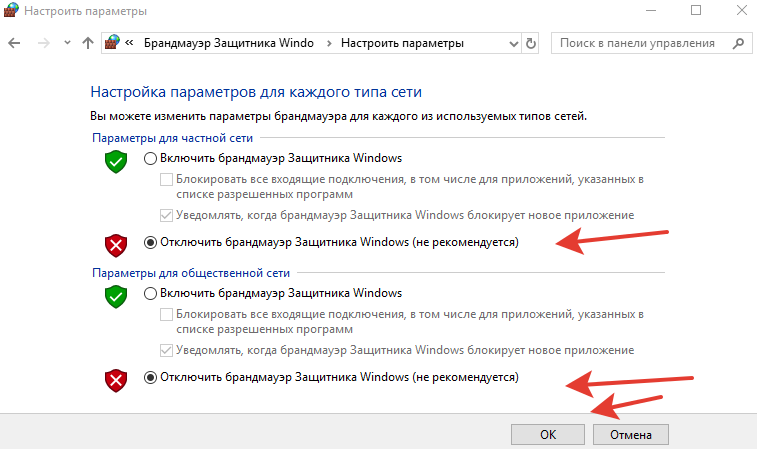

Выбрав этот пункт, можно отключить брандмауэр. Но это делать не рекомендуется, разве что для проверки того, что именно брандмауэр влияет на то, что не удается открыть порт.

После проверки не забудьте включить брандмауэр.

Иногда у пользователей персональных компьютеров возникает необходимость удаленного использования сторонних устройств, находящихся в пределах одной локальной сети. Эту возможность обеспечивает сервис сетевого шлюза под названием проброс портов.

Для чего нужен проброс портов? Эта функция создана для обмена информацией между устройствами, трансляции изображения с видеокамер, создания серверов для онлайн-игр и подобных действий.

Содержание

Как работает технология?

Что такое порты, зачем они нужны и как их перенаправлять, узнаете в следующем видео:

Сетевые технологии используют систему пакетов. Пакеты – блоки данных, которые передают информацию в сети. Пакеты имеют адрес получателя и значение порта. Когда сетевой шлюз получает пакет, он передаёт его дальше на определённый IP-адрес.

Функция перенаправления портов позволяет выбрать адрес получателя пакета по своему усмотрению. Тогда пакеты, поступившие на роутер, будут перенаправляться на соответствующий порт компьютера, подключенного к локальной сети.

Прежде чем перейти к включению и настройке проброса портов, разберёмся с понятием IP-адреса. IP-адрес – это адрес компьютера в сети. Бывают следующие виды IP-адресов: статический и динамический. Подключение к локальной сети происходит через статический IP-адрес.

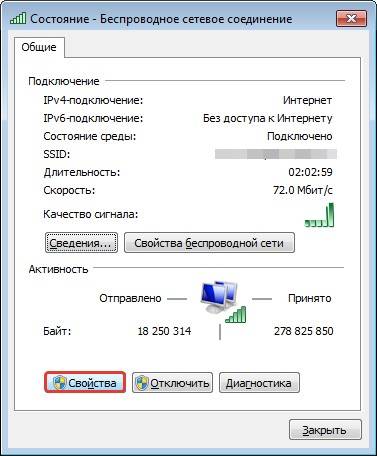

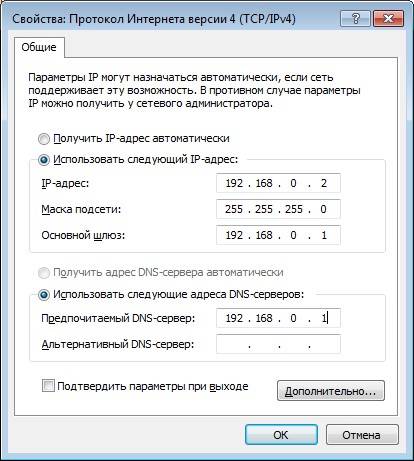

Присвоить статический IP можно в Центре управления сетями и общим доступом. Для этого выбираем «Интернет» и получаем доступ в такое окно:

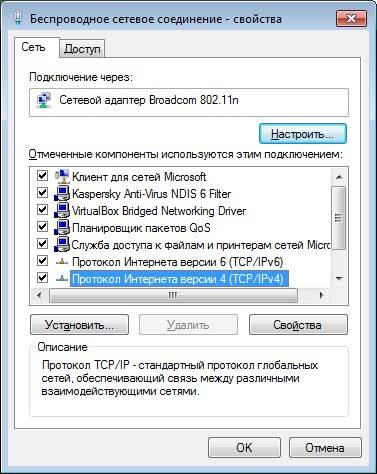

В «Свойствах» нажимаем 4 версию протокола:

Выбираем «Свойства» и отмечаем пункт «Использовать следующий адрес», куда пишем статический адрес:

Динамические адреса также дают такую возможность, но после их изменения подключение не работает.

Настройка проброса портов

Как пробросить порт на роутере? Включить проброс портов можно как автоматически, так и вручную. Автоматический способ возможен, если устройство имеет UPup. Эта функция даёт возможность перенаправить порт.

При обмене файлами через приложение торрент или создании локальной сети для игры, нужно удостовериться, что функция UPup включена. На модемах TP-Link это делается следующим образом:

- Нужно включить меню роутера, ввести в адресной строке браузера свой IP и авторизоваться;

- Выбрать пункт «Переадресация» и включить его.

Для модемов фирмы Asus:

- Включить меню Интернета;

- Найти пункт «Подключение» и активировать функцию UPnP.

Как сделать проброс портов вручную?

Ручная настройка проброса портов требует больше усилий, но этот способ более надёжен. Автоматическая переадресация портов не гарантирует безопасности сети. Ваш роутер может открыть доступ стороннему устройству. Ручная настройка позволяет контролировать процесс передачи данных.

Если вам уже известно, какой порт необходимо задействовать, и вы выполняете проброс для определенной программы, то настройки выполняются следующим образом:

- Нужно найти в настройках программы пункт «Соединение» и написать туда данные из пункта «Строка входящих соединений»;

- Убрать все флажки из нижних пунктов за исключением «В исключения Брандмауэра».

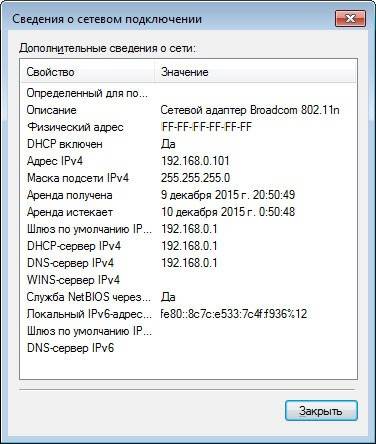

Для дальнейшей настройки понадобиться MAC-адрес компьютера. Его нужно найти при помощи таких действий:

- Открыть меню «Пуск» и зайти в «Панель управления». Найти пункт «Центр управления сетями и общим доступом»;

- Откройте сведения актуального подключения по локальной сети, перепишите комбинацию цифр из строки «Физический адрес».

Дальше настраиваем проброс портов на роутере. Для этого нужно изменить установку IP-адреса на статический. На модемах TP-LINK это делается так:

- Выбрать пункт «Таблица ARP» в меню привязки IP и MAC-адресов;

- Найти адрес IP по MAC-адресу и запомнить его;

- Открыть параметры привязки и выбрать функцию «Связывание ARP»;

- Нажать на строку «Добавить новую» и внести нужные данные.

Когда IP и MAC-адреса связаны, нужно настроить параметры переадресации. Найдите раздел «Переадресация», в нём пункт «Виртуальные серверы», нажмите на «Добавить новую…».

В первых двух строках введите номер из параметров торрента и впишите IP-адрес, а из выпадающих окон выберите пункт «Все» и состояние «Включено».

Настройка для роутеров D-Link

В следующем видео – инструкция по пробросу портов на роутере D-Link DIR-300:

Заходим в браузер, вводим свой IP-адрес и авторизуемся. Затем нажимаем на «Межсетевой экран» и заходим в «Мастер настройки виртуального сервера».

Далее заполняем поля:

- Шаблон – Выбираем один из предложенных, либо нажимаем на Custom и указываем пользовательские значения.

- Имя – Вводим любое имя.

- Интерфейс – здесь нужно выбрать, к чему будет привязан создаваемый сервер.

- Внутренний IP – выбираем из списка одно из устройств локальной сети.

- Удаленный IP – вводим адрес устройства, для которого необходимо открыть доступ из внешней сети. Либо оставляем поле пустым – это позволит подключаться любому устройству.

- Нажимаем «Сохранить».

Альтернативный способ

Заходим в Web-интерфейс, затем в «Расширенные настройки». Здесь выбираем «Межсетевой экран», затем «Виртуальные серверы». Нажимаем «Добавить». После этого нужно заполнить следующие поля:

- Шаблон– выбираем один из предложенных, либо нажимаем на Custom и указываем пользовательские значения.

- Имя– Вводим любое имя.

- Интерфейс– здесь нужно выбрать, к чему будет привязан создаваемый сервер.

- Протокол– выбираем нужное назначение.

- Внешний порт (начальный)/ Внешний порт (конечный)– через них происходит передача трафика.

- Внутренний порт/Внутренний порт.

- Теперь нужно сохранить настройки.

Внутренний IP – выбираем из списка одно из устройств локальной сети. Удаленный IP – Вводим адрес устройства, для которого необходимо открыть доступ из внешней сети. Либо оставляем поле пустым – это позволит подключаться любому устройству.

Возможные трудности

Как только проброс портов будет настроен, удаленный доступ должен заработать. Но иногда возникают неполадки. Их причиной может быть антивирус или Брандмауэр основного компьютера. Эти программы могут счесть новые подключения опасными.

Чтобы решить эту проблему, нужно зайти в Брандмауэр и разрешить подключение к заданному порту. Брандмауэр можно найти в меню «Пуск» и зайти в окно настроек. Нажимаем на пункт «Дополнительные параметры».

Затем – «Правила для входящих подключений».

Затем – «Создать правило». Выбираем тип правила «Для порта» и жмем далее.

Указываем нужный протокол и порт, на который настроен проброс. Затем жмём на «Разрешить подключение».

Отмечаем профили и вписываем свое имя.

После того, как нужные поля будут заполнены, жмите «Готово». Созданное таким образом новое правило можно изменять, отключать и удалить.

Как альтернативу можно использовать отключение Брандмауэра. Однако делать это не рекомендуется, чтобы не оставить свою ОС без защитника.

Пара слов о безопасности

При включении локальной сети нужно помнить о безопасности компьютера. Используйте сложные пароли и шифруйте личную информацию. Удаленным доступом к вашему компьютеру могут завладеть злоумышленники. Они смогут устанавливать на ваш ПК вредоносное программное оборудование или следить за данными, которые передаются через устройства локальной сети.

- Tutorial

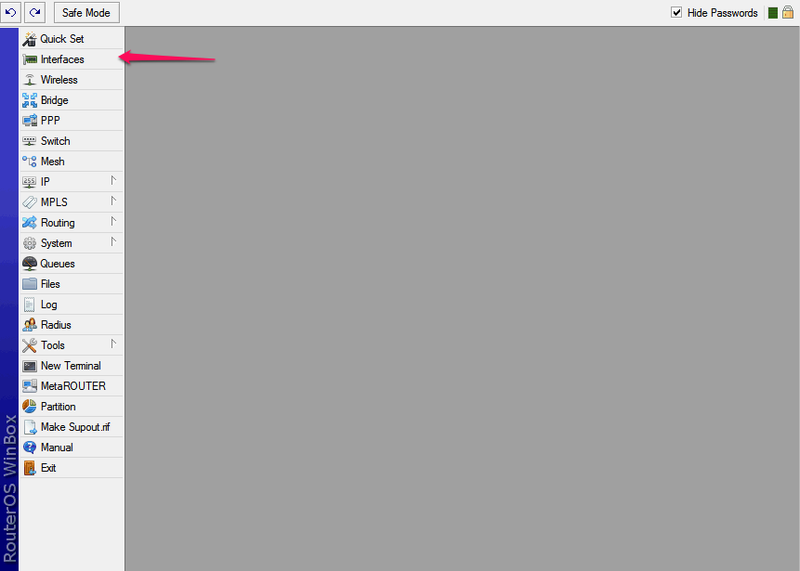

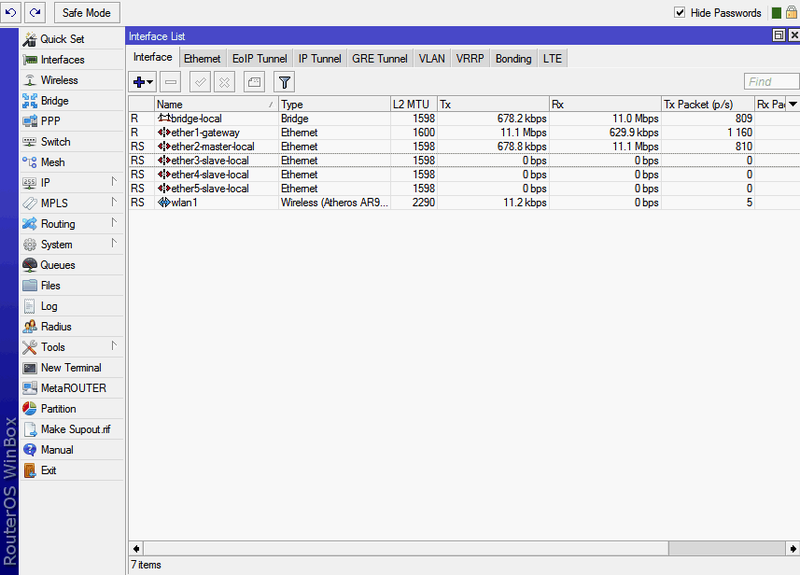

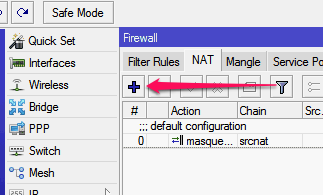

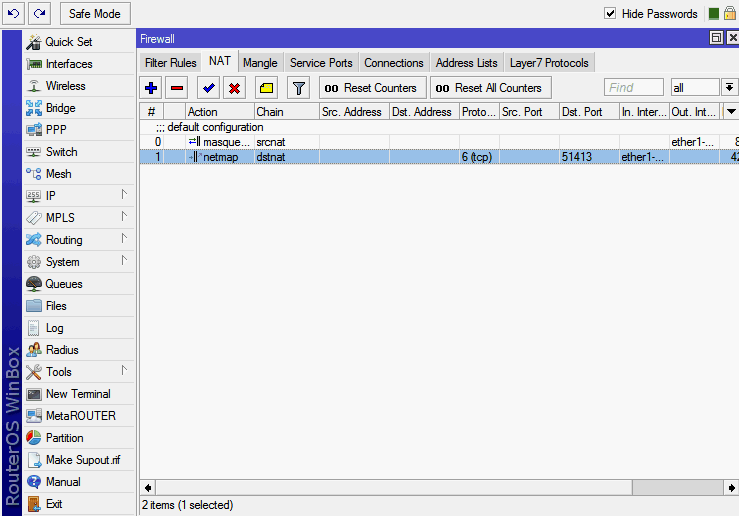

Находя в сети различные инструкции по работе с Mikrotik RouterOS, я обратил внимание, что большинство из них малоинформативны — в лучшем случае они представлены в виде скриншотов Winbox со скудными комментариями, в худшем — просто груда строк для командной строки, из которых что-либо понять вообще нет никакой возможности. Поэтому я решил написать небольшой набор инструкций, в которых буду объяснять, не только ЧТО нужно выполнить, но и ЗАЧЕМ и ПОЧЕМУ. Итак, начнём с самого простого и, в тоже время, нужного — проброс порта из внутренней сети «наружу». Любую сеть можно схематично представить вот в таком виде:

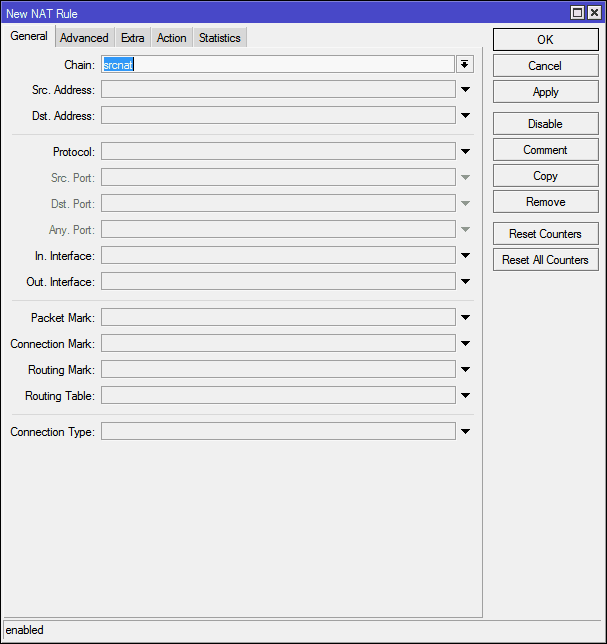

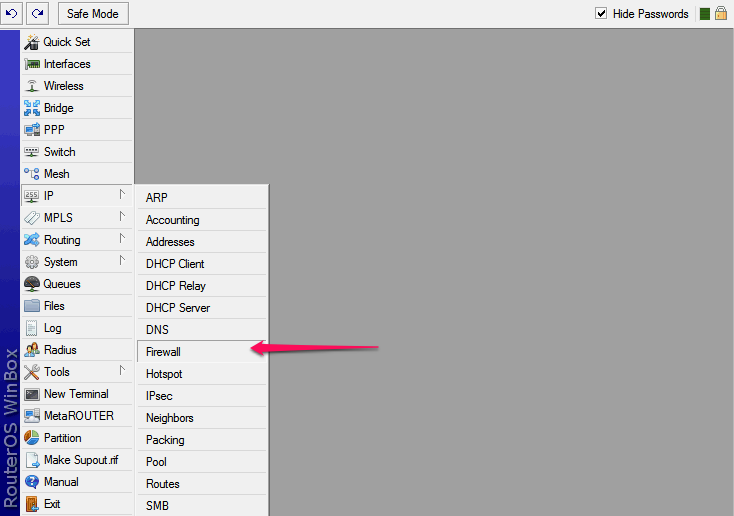

В появившемся окне нового правила нам нужно всего несколько опций

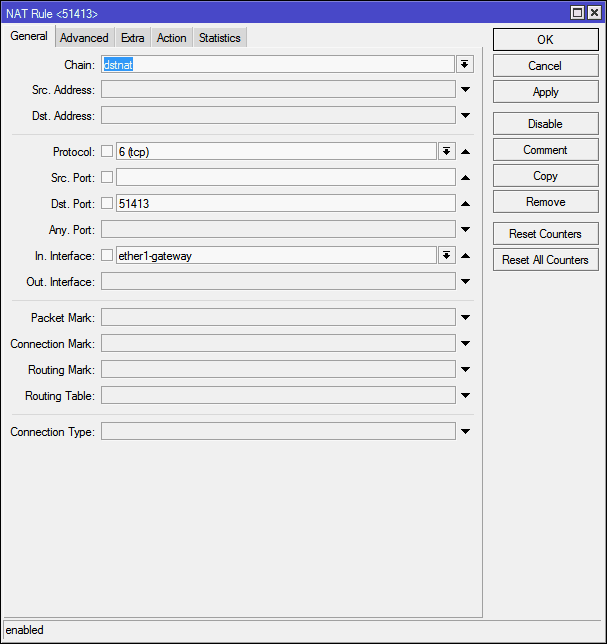

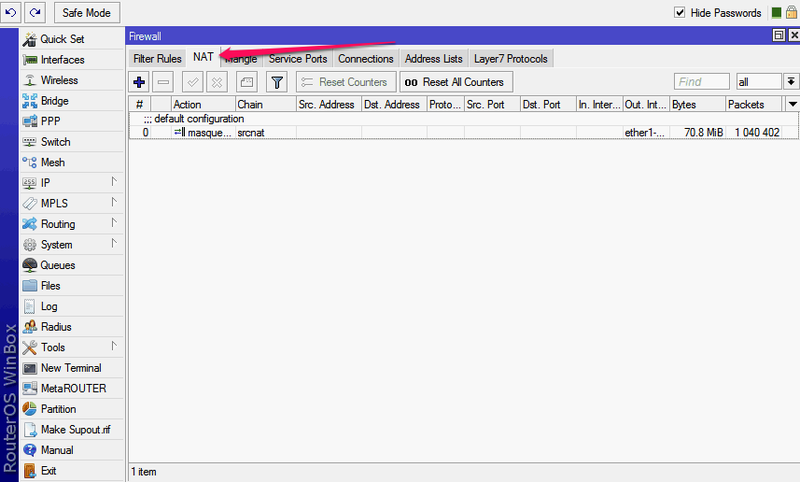

В появившемся окне нового правила нам нужно всего несколько опций Первое — это Chain (Цепочка). Тут может быть всего два варианта — srcnat и dstnat. Цепочка — это, грубо говоря, направление потока данных. Srcnat — из внутренней сети во внешнюю, dstnat — соответственно, из внешней во внутреннюю. Как легко догадаться, в нашем случае требуется выбрать dstnat. Далее идут Src. Address (исходный адрес) и Dst. Address (адрес назначения). Для подключения извне исходный адрес будет адресом одного из миллиардов компьютеров в интернете, а адрес назначения — всегда внешний адрес роутера. Эти пункты ставить смысла нет. Потом пункт Protocol (протокол). Здесь значение надо выбрать обязательно, иначе мы не сможем указать номер порта. Для торрентов выбираем тут tcp. Src. Port (исходящий порт) — это тот порт, из которого удалённая машина инициирует соединение с нашим роутером. Нам это абсолютно без разницы, тут ничего не ставим.Dst. Port (порт назначения) — а это как раз тот порт, на который мы хотим принимать соединение. В моём торрент-клиенте это 51413. Затем идёт забавный пункт Any. Port (любой порт) — так и есть, это объединение двух предыдущих пунктов, тут можно указать значение, которое будет работать и как исходный порт, так и как порт назначения. В целом, нам это не требуется. Теперь очень важный момент:In. interface (входящий интерфейс) — это, грубо говоря, тот интерфейс, на котором «слушается» указанный порт. Если не указан это параметр, то этот порт перестанет так же быть доступен из внутренней сети, даже несмотря на то, что цепочка у нас dstnat. Поэтому, выбираем тут интерфейс, через который мы подключены к интернету, в нашем случае — ether1-gateway.Out. interface (исходящий интерфейс) — интерфейс, к которому подключена та машина, на которую мы делаем переадресацию. Тут что-либо ставить не имеет смысла. Далее идут узкоспециализированные параметры, я сейчас не буду на них останавливаться. В итоге, получается вот такая картина:

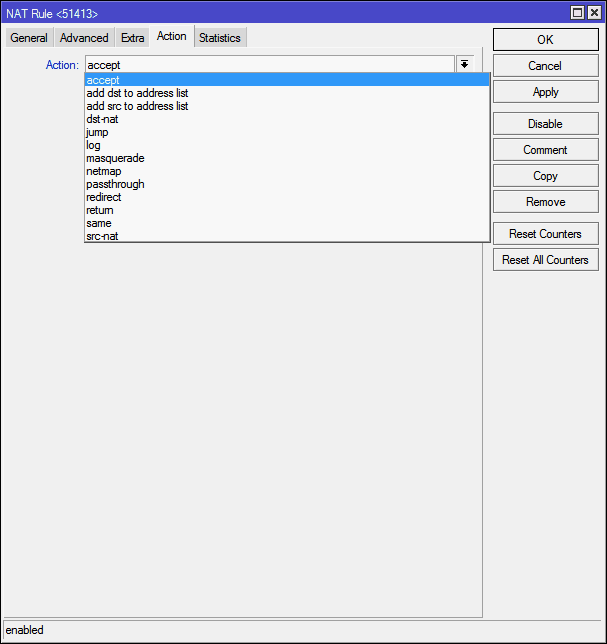

Первое — это Chain (Цепочка). Тут может быть всего два варианта — srcnat и dstnat. Цепочка — это, грубо говоря, направление потока данных. Srcnat — из внутренней сети во внешнюю, dstnat — соответственно, из внешней во внутреннюю. Как легко догадаться, в нашем случае требуется выбрать dstnat. Далее идут Src. Address (исходный адрес) и Dst. Address (адрес назначения). Для подключения извне исходный адрес будет адресом одного из миллиардов компьютеров в интернете, а адрес назначения — всегда внешний адрес роутера. Эти пункты ставить смысла нет. Потом пункт Protocol (протокол). Здесь значение надо выбрать обязательно, иначе мы не сможем указать номер порта. Для торрентов выбираем тут tcp. Src. Port (исходящий порт) — это тот порт, из которого удалённая машина инициирует соединение с нашим роутером. Нам это абсолютно без разницы, тут ничего не ставим.Dst. Port (порт назначения) — а это как раз тот порт, на который мы хотим принимать соединение. В моём торрент-клиенте это 51413. Затем идёт забавный пункт Any. Port (любой порт) — так и есть, это объединение двух предыдущих пунктов, тут можно указать значение, которое будет работать и как исходный порт, так и как порт назначения. В целом, нам это не требуется. Теперь очень важный момент:In. interface (входящий интерфейс) — это, грубо говоря, тот интерфейс, на котором «слушается» указанный порт. Если не указан это параметр, то этот порт перестанет так же быть доступен из внутренней сети, даже несмотря на то, что цепочка у нас dstnat. Поэтому, выбираем тут интерфейс, через который мы подключены к интернету, в нашем случае — ether1-gateway.Out. interface (исходящий интерфейс) — интерфейс, к которому подключена та машина, на которую мы делаем переадресацию. Тут что-либо ставить не имеет смысла. Далее идут узкоспециализированные параметры, я сейчас не буду на них останавливаться. В итоге, получается вот такая картина: Вкладки Advanced (Продвинутый) и Extra (Дополнительный) содержат различные параметры тонкой настройки, нам они без надобности, идём сразу в Action (Действие)

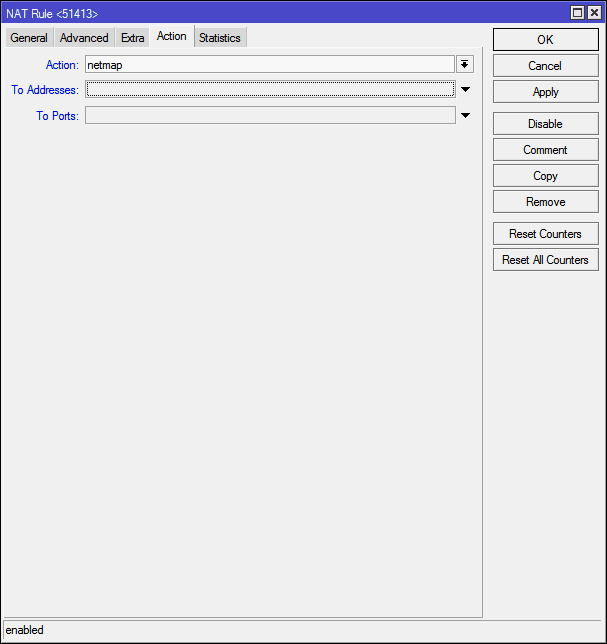

Вкладки Advanced (Продвинутый) и Extra (Дополнительный) содержат различные параметры тонкой настройки, нам они без надобности, идём сразу в Action (Действие) Тут из списка Action нужно выбрать конкретное действие, которое следует выполнить с подключением на указанный ранее порт. Выбрать есть из чего:accept — Просто принимает пакет;add-dst-to-address-list — Добавляет адрес назначения в указанный список адресов;add-src-to-address-list — Аналогично предыдущему, но для исходного адреса;dst-nat — Переадресовывает данные, пришедшие из внешней сети, во внутреннюю;jump — Позволяет применить для данных правила из другой цепочки. Например, для цепочки srcnat — применить правила цепочки dstnat;log — Просто добавляет информацию о пакете в лог роутера;masquerade — Тот самый «Маскарад»: подмена внутреннего адреса машины из локальной сети на адрес роутера;netmap — Отображение одного адреса на другой. Фактически, развитие dst-nat;passthrough — Пропуск текущего пункта правил и переход к следующему. Используется в основном для статистики;redirect — Перенаправляет данные на другой порт в пределах роутера;return — Возвращает управление обратно, если в эту цепочку выполнялся прыжок правилом jump;same — применяется в очень редких случаях, когда нужно применять одни и те-же правила для группы адресов;src-nat — Обратная dst-nat операция: перенаправление данных из внутренней сети во внешнюю. Для наших целей подходит dst-nat и netmap. Последнее является более новым и улучшенным вариантом первого, логично использовать его:

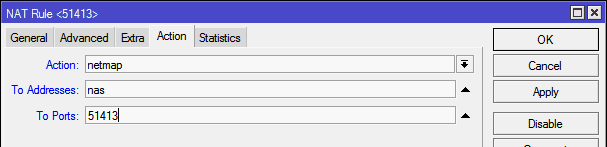

Тут из списка Action нужно выбрать конкретное действие, которое следует выполнить с подключением на указанный ранее порт. Выбрать есть из чего:accept — Просто принимает пакет;add-dst-to-address-list — Добавляет адрес назначения в указанный список адресов;add-src-to-address-list — Аналогично предыдущему, но для исходного адреса;dst-nat — Переадресовывает данные, пришедшие из внешней сети, во внутреннюю;jump — Позволяет применить для данных правила из другой цепочки. Например, для цепочки srcnat — применить правила цепочки dstnat;log — Просто добавляет информацию о пакете в лог роутера;masquerade — Тот самый «Маскарад»: подмена внутреннего адреса машины из локальной сети на адрес роутера;netmap — Отображение одного адреса на другой. Фактически, развитие dst-nat;passthrough — Пропуск текущего пункта правил и переход к следующему. Используется в основном для статистики;redirect — Перенаправляет данные на другой порт в пределах роутера;return — Возвращает управление обратно, если в эту цепочку выполнялся прыжок правилом jump;same — применяется в очень редких случаях, когда нужно применять одни и те-же правила для группы адресов;src-nat — Обратная dst-nat операция: перенаправление данных из внутренней сети во внешнюю. Для наших целей подходит dst-nat и netmap. Последнее является более новым и улучшенным вариантом первого, логично использовать его: В поле To Addresses нужно указать адрес машины, на которую мы хотим переадресовать порт, в поле To Ports — соответственно, сам порт. Чтобы не заморачиваться, вместо адреса пишу имя комьютера, и указываю порт:

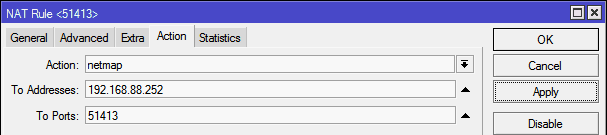

В поле To Addresses нужно указать адрес машины, на которую мы хотим переадресовать порт, в поле To Ports — соответственно, сам порт. Чтобы не заморачиваться, вместо адреса пишу имя комьютера, и указываю порт: И нажимаю кнопку Apply, роутер сам находит адрес машины:

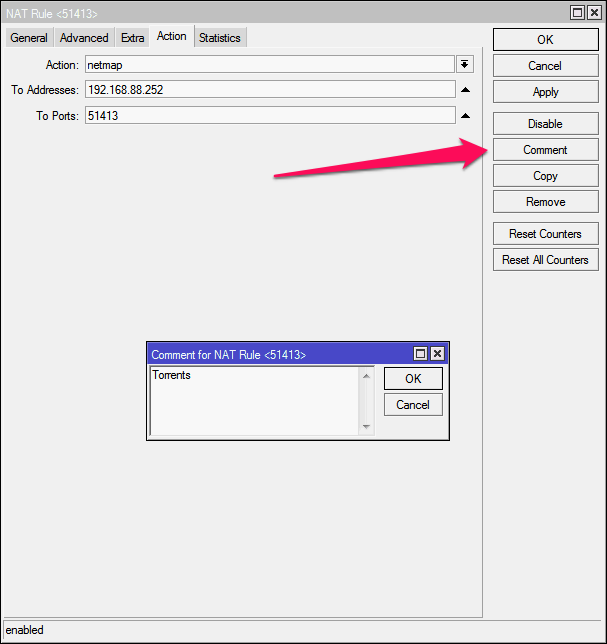

И нажимаю кнопку Apply, роутер сам находит адрес машины: Напоследок имеет смысл нажать Comment и указать комментарий для правила, чтобы в дальнейшем не приходилось вспоминать, что это за правило и зачем

Напоследок имеет смысл нажать Comment и указать комментарий для правила, чтобы в дальнейшем не приходилось вспоминать, что это за правило и зачем Всё, нажимаем OК в окошке ввода комментария и ОК в окне ввода правила:

Всё, нажимаем OК в окошке ввода комментария и ОК в окне ввода правила: Правило создано, всё работает. Обратите внимание — дополнительно «открывать» порт не требуется! Инструкция актуальна для версий прошивки 5 и 6. До версии 7 вряд-ли что-либо изменится.

Правило создано, всё работает. Обратите внимание — дополнительно «открывать» порт не требуется! Инструкция актуальна для версий прошивки 5 и 6. До версии 7 вряд-ли что-либо изменится.

Писать ли ещё статьи в таком ключе по настройке Микротиков?

- 94,3%Да, очень полезный материал

- 5,7%Нет, абсолютно ненужная статья

Проголосовали 1308 пользователей. Воздержались 88 пользователей.Используемые источники:

- https://naseti.com/o-routerah/probros-portov.html

- https://wifigid.ru/sovety-po-nastrojke-routerov/probros-portov

- https://habr.com/post/182166/

Как настроить переадресацию портов?

Как настроить переадресацию портов?

Как открыть порты на роутере: настройка порта, как открыть порт 80?

Как открыть порты на роутере: настройка порта, как открыть порт 80?

Настройка роутера D-Link DIR-320: интернет, Wi-Fi, пароль, IPTV

Настройка роутера D-Link DIR-320: интернет, Wi-Fi, пароль, IPTV

Быстрое подключение и настройка Wi-Fi роутера D-Link DIR-320

Быстрое подключение и настройка Wi-Fi роутера D-Link DIR-320 Проброс портов в Mikrotik – инструкция по настройке

Проброс портов в Mikrotik – инструкция по настройке Настройка проброса портов на примере роутера D-Link DIR825

Настройка проброса портов на примере роутера D-Link DIR825 Настройка роутера DIR-300 NRU

Настройка роутера DIR-300 NRU