Содержание

Главная » Server 2012 » Настройка Windows Server 2012 R2 с нуля

Здравствуйте уважаемые читатели моего блога, в данной статье будет опубликован курс по настойке Windows Server 2012.

Итак давайте начнем:

Если вы хотите создать контроллер домена, то вам потребуется установить на компьютер AD и повысить его до статуса: контроллера домена!

Процедура настройки Server 2012

Приложение: посмотрите что бы у вас корректно была настроена сетевая карта пример:

После того как вы загрузили Microsoft Windows Server 2012, открываем «Диспетчер серверов»

Выбираем пункт «Добавить роли и компоненты»

Перед началом работы, можете прочитать приведенную информацию, после чего перейти в следующий раздел кнопкой «Далее»

В разделе выбора типа установки, оставляем галочку «Установка ролей или компонентов» так как пока что служба удаленных рабочих столов нам не нужна, жмем «Далее»

Выбираем тот сервер, к которому применяем изменения, здесь ничего пока не меняем и продолжаем «Далее»

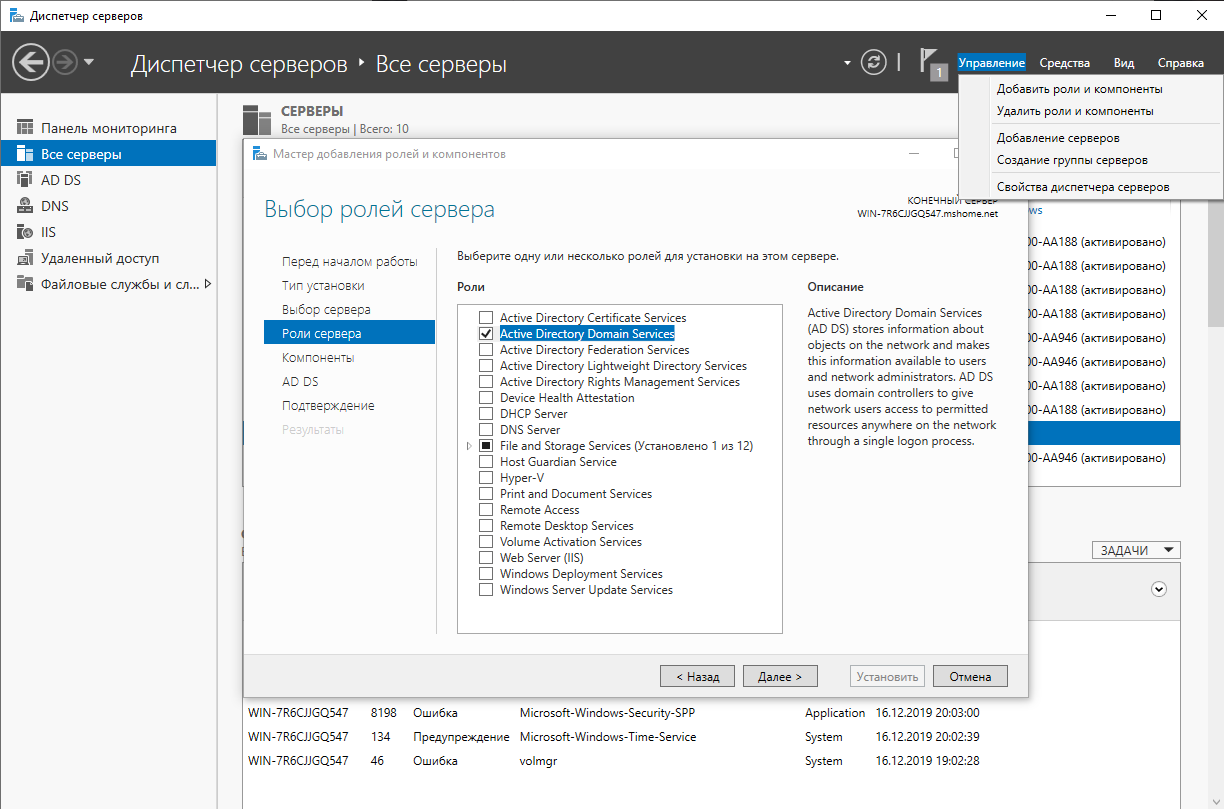

В появившимся мастере находим строку «Доменные службы Active Directory» выделяем ее, после открывшегося меню жмем «Добавить компоненты» для того что бы продолжить работу мастера нажмите «Далее»

Нам предлагают выбрать какие-то дополнительные компоненты, пока оставляем все без изменений и продолжаем установку «Далее»

Вашему вниманию будет представлена краткая информация о том, что такое доменные службы, для чего они нужны и на что следует обратить внимание! После прочтения материала, переходим к следующему шагу «Далее»

В поле подтверждения установки компонентов кликаем «Установить»

Установка занимает определенное время, и после того как она завершится получаем сообщение о том, что требуется дополнительная настройка, но так как инсталляция завершилась успешно, просто закройте окно!

Для продолжения настройки, нужно добавит роль DNS.

Для этого вновь заходим в «Диспетчер серверов – Добавить роли и компоненты»

Как только вы дошли до вкладки «Роли сервера» найдите и добавьте роль DNS сервер путем «Добавления компонентов»

Соответственно для подтверждения установки компонентов жмем кнопку «Установить»

После выполненной установки закройте окно

Повышаем данный сервер до контроллера домена.

Для этого ищем вкладку Уведомления, после нажатия на нее, вы попадаете в консоль, которая предлагает выполнить текущую операцию. Кликните по компоненту «Повысить роль этого сервера до уровня контроллера домена»

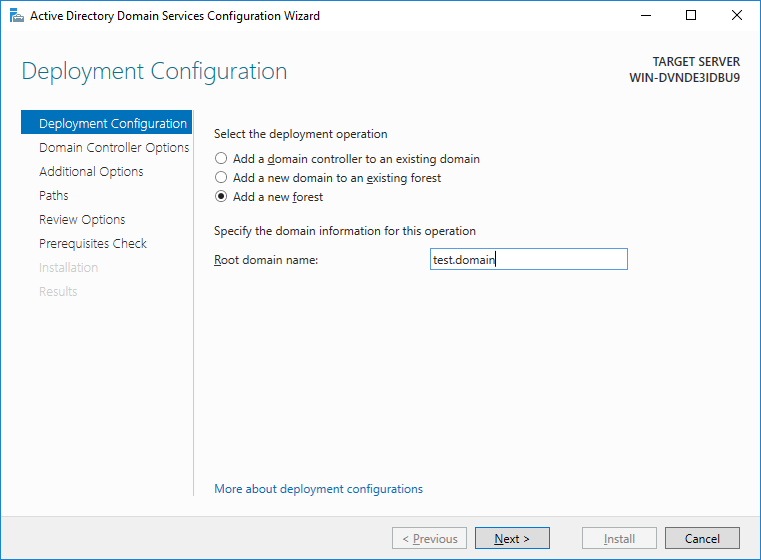

Первое что предложат сделать это выбрать в конфигурации развертывания действие, которое необходимо на текущем шаге настройки сервера.

В нашем случае необходимо «Добавить новый лес» и ввести «Имя корневого домена» После выполнения условий жмите «Далее»

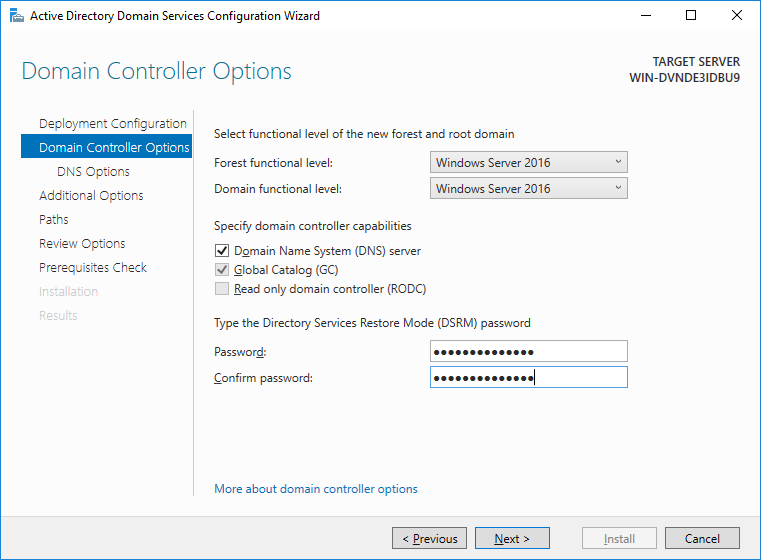

Выбираем функциональный уровень леса и домена, данная процедура нужна для того что бы корректно работали вместе несколько AD при миграции с одной версии на другую.

В окне для ввода пароля придумываем пароль, который должен отвечать требованиям по сложности, так как политика паролей еще не отключена, информация по отключению опции доступна в рублике Server 2012. А пока введите пароль типа 387453-K (обязательно латинскими буквами, присутствие верхнего регистра и знаков типа: дефис) для дальнейшего развертывания жмем «Далее»

В поле делегирования DNS, оставляем по дефолту и переходим к следующему пункту «Далее»

Следующим этапом проверяем имя NetBIOS и изменяем его если это необходимо, имя не столь важно для операционных систем сколько для приложений, которые необходимы для сетевого взаимодействия и могут видеть только NetBIOS имя, данную настройку я оставлю по умолчанию, кликаем «Далее»

Следующий этап позволяет указать размещение баз данных для файлов, логов и каталогов, для продолжения жмем «Далее»

Проверяем корректность настроек, после чего переходим на следующий шаг нажав «Далее»

И вы попадете в место где происходит проверка дополнительных требований, при успешной конфигурации кликаем «Установить»

По требованию перезагружаем компьютер

После перезагрузки входим в систему под учетной записью администратора домена

Когда загрузится оснастка «Диспетчер серверов» мы увидим, что установлены AD DS и DNS. Кроме того, в инструментах появилось ряд новых компонентов, которые необходимы для администрирования

В частности, оснастка «Пользователи и компьютеры Active Directory» С помощью которой можем увидеть пользователей и группы пользователей созданных по умолчанию

Если у вас возникли вопросы по теме, пишите их в комментарии, подписывайтесь на рассылку, спасибо за прочтение!

—> > —> persuasive essays to buy

В статье описан процесс установки Active Directory, настройки контроллера домена и создание пользователей AD на VPS с операционной системой семейства Windows Server.

Что это такое?

Доменные службы Active Directory (AD DS) — это реализация службы каталогов Microsoft, которая предоставляет централизованные службы проверки подлинности и авторизации. AD DS в Windows Server предоставляет мощную службу каталогов для централизованного хранения и управления безопасностью, например пользователями, группами и компьютерами, а также обеспечивает централизованный и безопасный доступ к сетевым ресурсам. Active Directory Domain Services используется для организации локальных вычислительных сетей.

Подготовка Windows Server и конфигурация сети

Создание и конфигурация сети

Для начала в панели управления необходимо создать необходимые для сети серверы и один из них будет контроллером домена.

Важно: для работы с Active Directory необходимо при заказе сервера в панели управления отметить галочкой поле “выполнить системную подготовку Windows”.

После создания необходимо объединить все машины в единую частную сеть через панель управления в разделе “Частные сети”, в результате чего они получат локальные IP-адреса.

Настройка сетевого адаптера контроллера домена

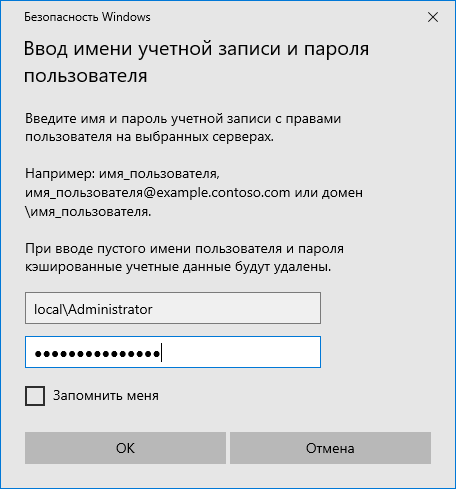

Для начала подключитесь к виртуальному серверу по протоколу RDP.

О том как настроить сетевой адаптер написано в нашей инструкции.

Укажите локальный IP-адрес, маску подсети и шлюз по умолчанию из раздела Сети панели управления. В качестве предпочитаемого DNS-сервера укажите IP-адрес шлюза по умолчанию. Сохраните настройки.

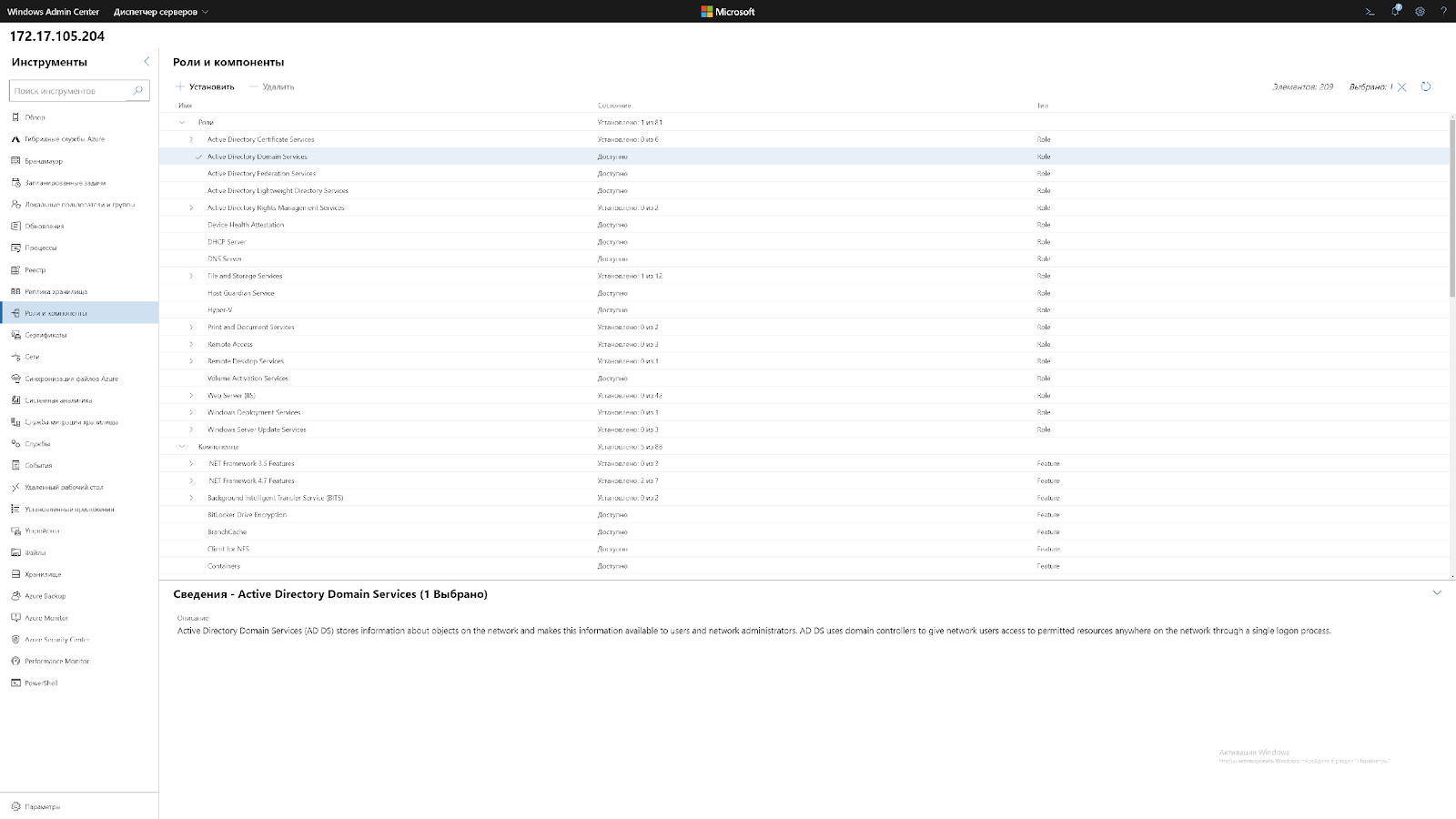

Установка Active Directory Domain Service

Откройте Диспетчер серверов и выберете пункт «Add roles and features».

В качестве типа установки укажите Role-based or feature-based installation.

Выберете ваш сервер из пула.

В следующем окне отметьте Active Directory Domain Services (Доменные службы Active Directory).

Добавьте компоненты.

Установите все отмеченные компоненты на VPS с помощью кнопки Установить.

Настройка

В поиске введите dcpromo и откройте одноименную утилиту.

В открывшемся окне нажмите Ok.

После этого откройте Диспетчер серверов, в вертикальном меню у вас появится вкладка AD DS.

В горизонтальном меню нажмите на восклицательный знак и выберете Promote this server to a domain controller (Повысить роль этого сервера до уровня контроллера).

В появившемся окне настроек выберите Добавить новый лес (т.к. действия выполняются впервые) и введите ваше доменное имя.

На следующем шаге введите и подтвердите пароль для режима восстановления служб каталогов.

На этом шаге просто нажмите Next.

Укажите удобное имя домена NetBIOS.

Укажите пути до базы данных AD DS, файлов журналов и папки SYSVOL. Рекомендуем оставить значения по умолчанию.

Проверьте настроенные параметры.

Дождитесь проверки предварительных требований после чего нажмите Установить. После установки сервер будет перезагружен.

Создание учетных записей

Для создания новых учетных записей и администраторов откройте оснастку Active Directory Users and Computers, для этого откройте Диспетчер серверов и перейдите в раздел AD DS. В контекстном меню сервера выберете соответствующую оснастку.

В новом окне разверните дерево вашего домена и найдите каталог с пользователями Users. Правой кнопкой мыши нажмите на каталог и выберете Создать -> Пользователь.

Для нового пользователя задайте личные данные и имя входа.

Далее введите пароль, который должен быть достаточно сложным и содержать буквы разного регистра и цифры. Дополнительные опции выберите на свое усмотрение.

Создайте нового пользователя.

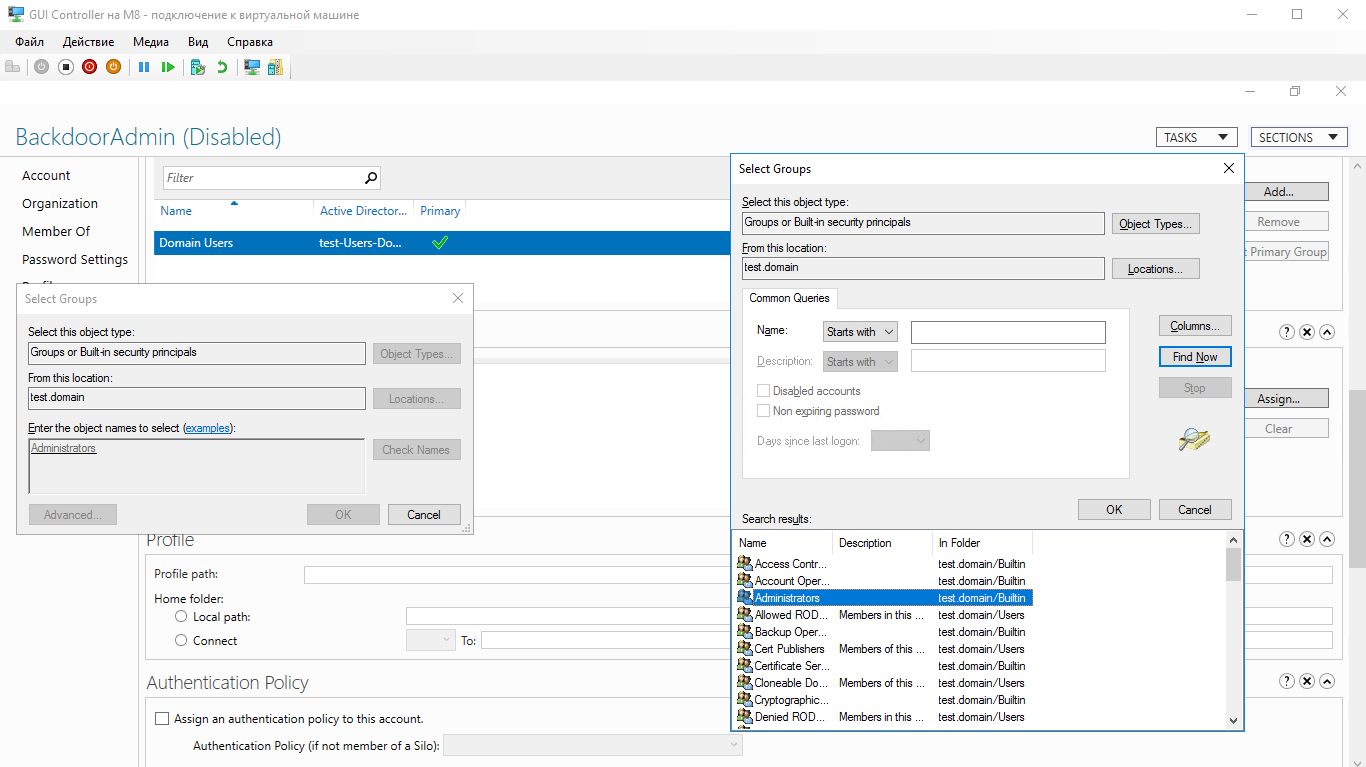

Чтобы пользователь мог управлять службами Active Directory, его необходимо добавить в группу Domain Admins. Для этого с помощью правой кнопки мыши откройте свойства пользователя и перейдите во вкладку Member Of. Нажмите кнопку Add для добавления в группу.

Выполните поиск группы Domain Admins с помощью кнопки Check Names. Нажмите OK.

Сохраните изменения кнопкой Apply.

Теперь созданный пользователь сможет подключиться к контроллеру домена.

Рекомендуем сразу убедиться, что для публичного сетевого адаптера включен Firewall, а для доменной/частной сетей — отключен.

- Tutorial

Одним из реально полезных нововведений в Windows Server 2019 является возможность вводить серверы, не делая Sysprep или чистую установку. Развернуть инфраструктуру на виртуальных серверах с Windows Server никогда еще не было так просто.

Устанавливаем роль

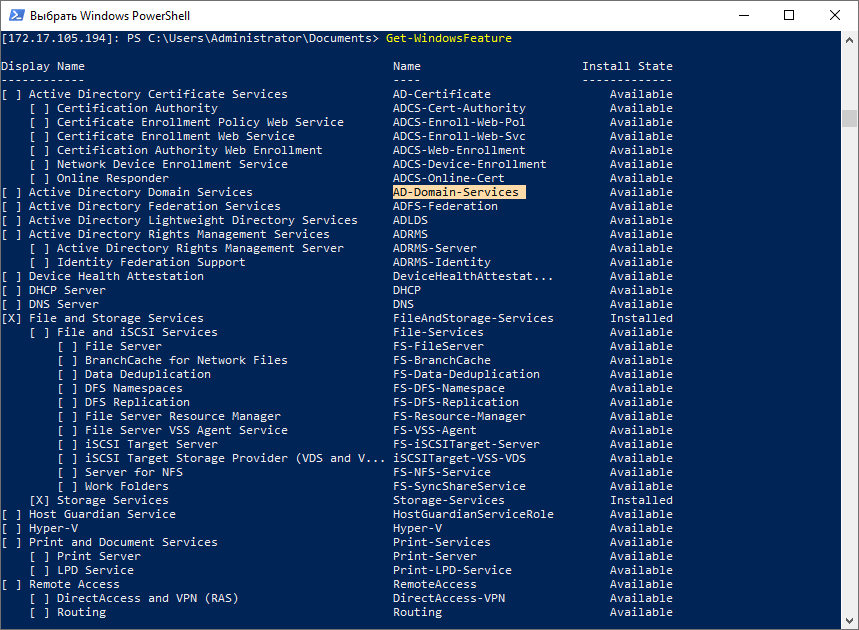

RSAT или локальный сервер с GUI:

localAdministrator, иначе сервер не примет пароль.

Get-WindowsFeature

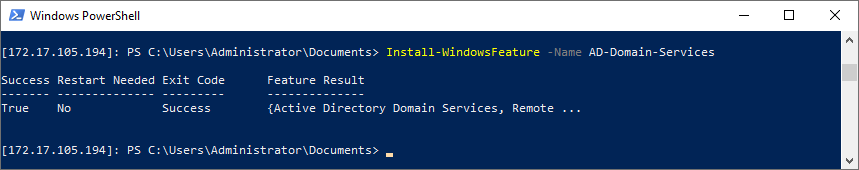

Install-WindowsFeature -Name AD-Domain-Services Windows Admin Center:

Повышаем сервер до контроллера домена

А для этого создаем новый лес. RSAT или локальный серверс GUI:

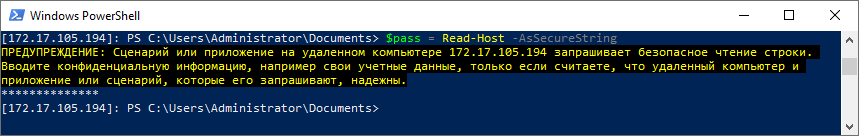

Очень рекомендуем оставлять все по умолчанию, все компоненты из коробки прекрасно работают и их не нужно трогать без особой на то необходимости.Powershell: Сначала нужно создать лес и установить пароль от него. В Powershell для паролей есть отдельный тип переменной – SecureString, он используется для безопасного хранения пароля в оперативной памяти и безопасной его передачи по сети.

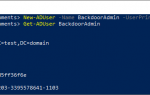

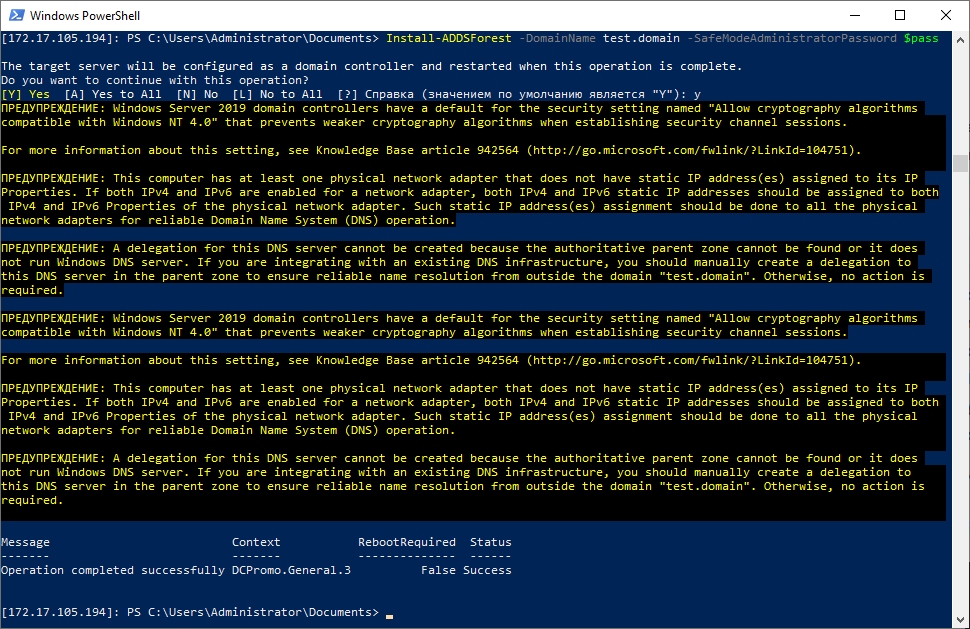

$pass = Read-Host -AsSecureString Любой командлет который использует чей угодно пароль нужно вводит таким образом. Сначала записываем пароль в SecureString, а затем указываем эту переменную в командлет.

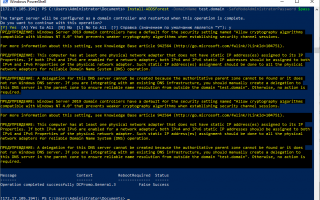

Install-ADDSForest -DomainName test.domain -SafeModeAdministratorPassword $passКак и в установке через GUI, даже вывод в консоль один и тот же. В отличие от сервера с GUI, как установка роли, так и установка сервера в качестве контроллера домена не требует перезагрузки. Установка контроллера с помощью RSAT занимает больше времени, чем через Powershell.

Управляем доменом

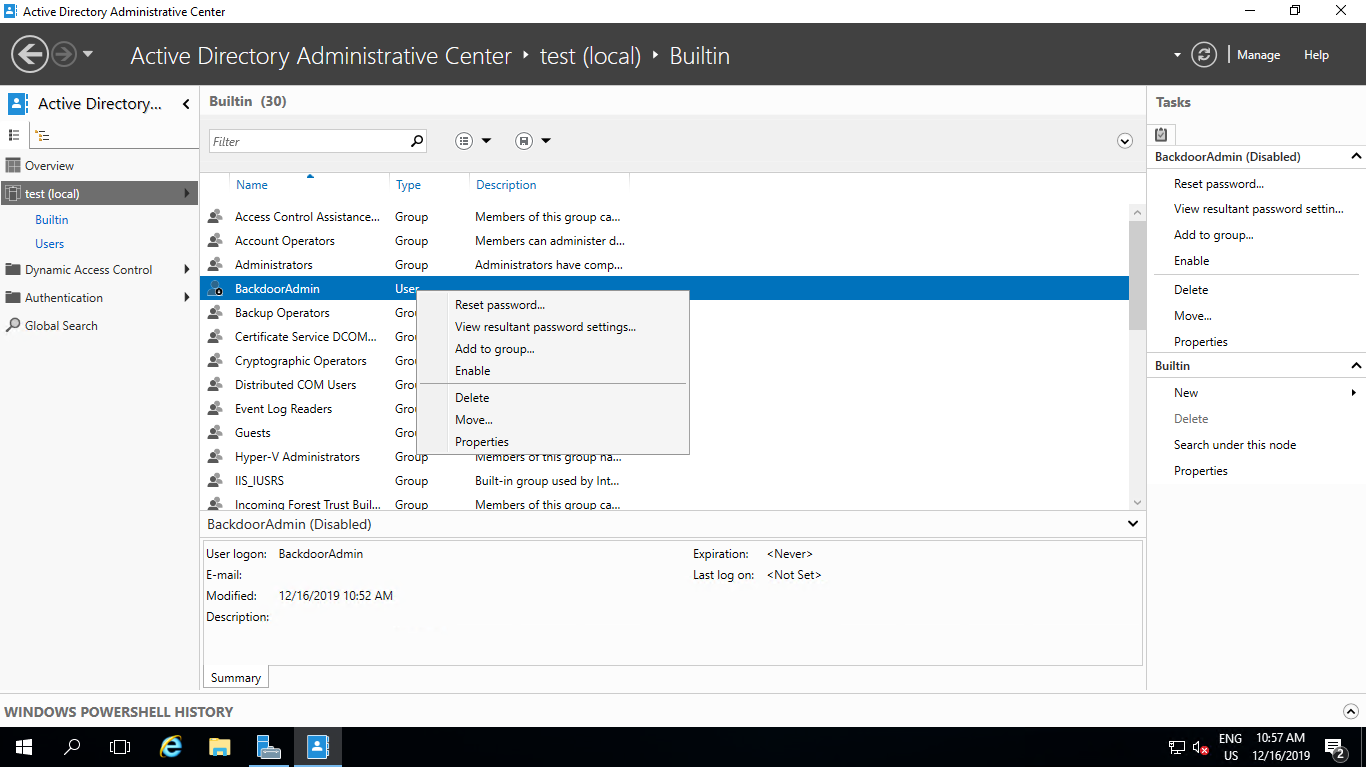

Теперь, чтобы понять насколько сильно различается управление Active Directory через Powershell и AD AC (Active Directory Administrative Center), рассмотрим пару рабочих примеров.

Создание нового пользователя

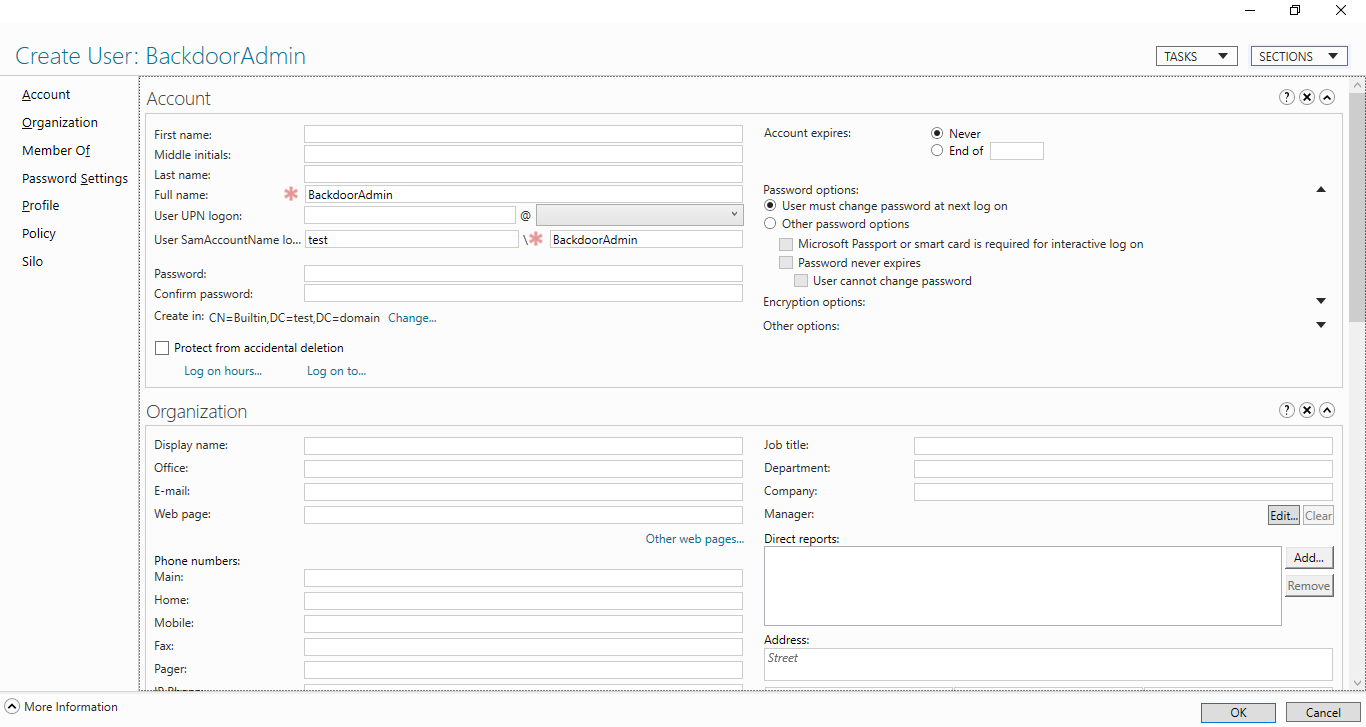

Скажем, мы хотим создать пользователя в группе Users и хотим чтобы он сам установил себе пароль. Через AD AC это выглядит так:

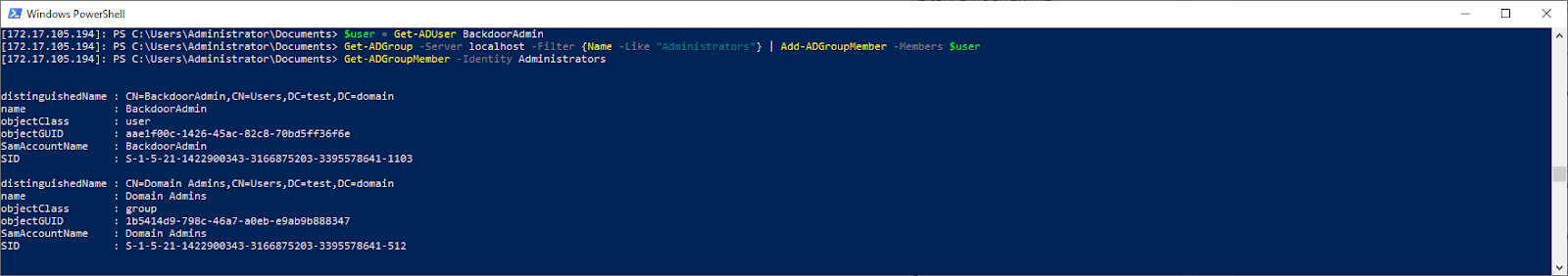

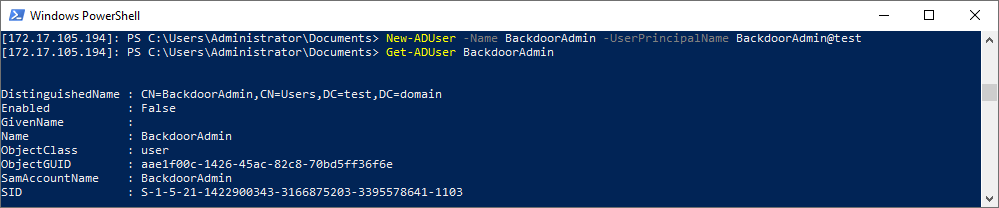

New-ADUser -Name BackdoorAdmin -UserPrincipalName BackdoorAdmin@test Get-ADUser BackdoorAdminОтличий между AD DC и Powershell никаких.

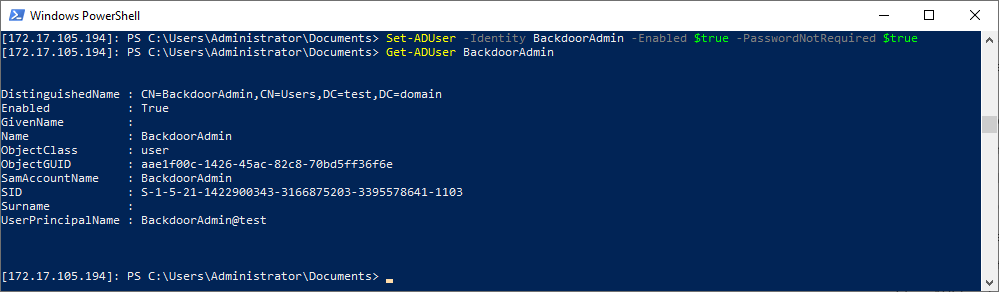

Включить пользователя

RSAT или локальный серверс GUI:

Set-ADUser -Identity BackdoorAdmin -Enabled $true -PasswordNotRequired $trueДобавляем пользователя в группу

RSAT или локальный сервер с GUI:

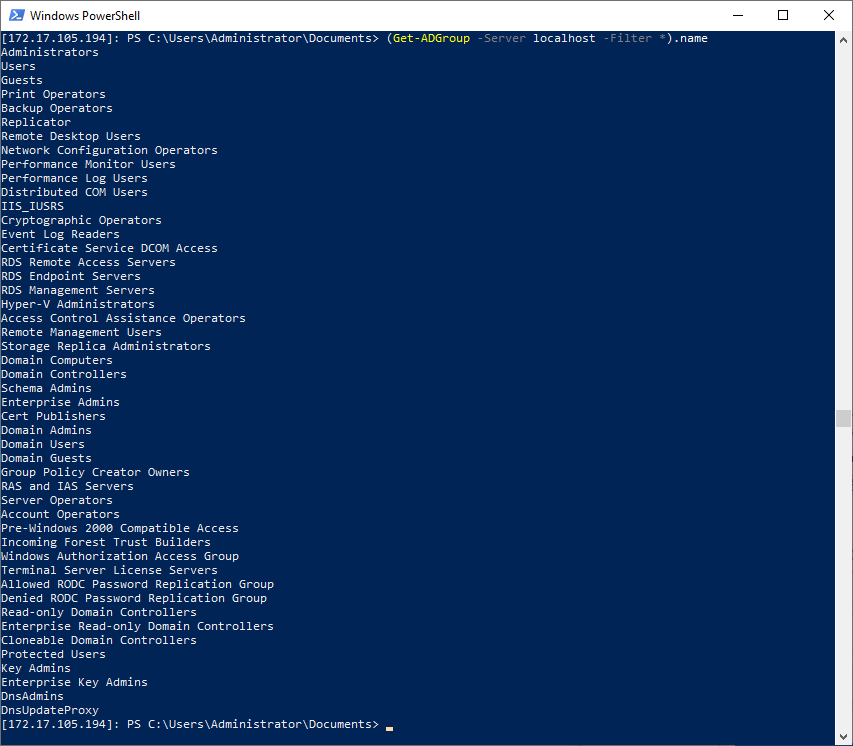

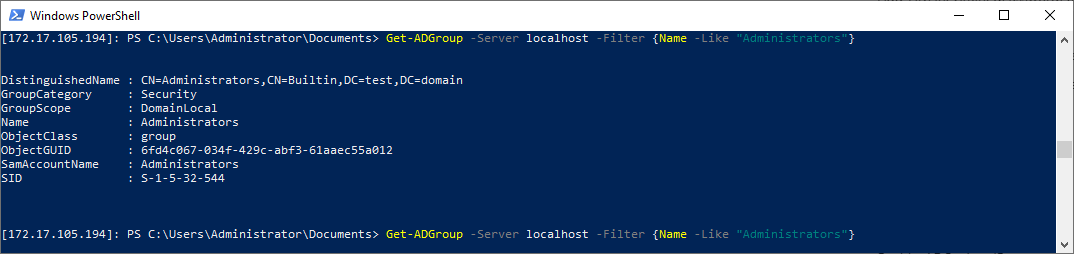

(Get-ADGroup -Server localhost -Filter *).name Получить группу со всеми свойствами можно так:

Get-ADGroup -Server localhost -Filter {Name -Like "Administrators"} Ну и наконец добавляем пользователя в группу:

$user = Get-ADUser BackdoorAdminЗатем добавляем этот объект в группу:

Get-ADGroup -Server localhost -Filter {Name -Like "Administrators"} | Add-ADGroupMember -Members $userИ проверяем:

Get-ADGroupMember -Identity AdministratorsКак видим, отличий в управлении AD через AD AC и Powershell почти нет.

Вывод:

Если вы уже сталкивались с развертыванием AD и других служб, то вы, возможно подмечали сходство развертывания через RSAT и Powershell, и насколько на самом деле все похоже. GUI в ядре, как никак. Надеемся, статья была полезна или интересна. Ну и напоследок пару дельных советов:

- Не устанавливайте других ролей на контроллер домена.

- Используйте BPA (Best practice analyzer), чтобы чуточку ускорить контроллер

- Не используйте встроенного Enterprice Admin’а, всегда используйте свою собственную учетную запись.

- При развертывании сервера на белом IP адресе, с проброшенными портами или на VSD обязательно закройте 389 порт, иначе вы станете точкой амплификации DDoS атак.

Предлагаем также прочитать наши прошлые посты: рассказ как мы готовим клиентские виртуальные машины на примере нашего тарифа VDS Ultralight с Server Core за 99 рублей, как работать с Windows Server 2019 Core и как установить на него GUI, а также как управлять сервером с помощью Windows Admin Center, как установить Exchange 2019 на Windows Server Core 2019 Предлагаем обновлённый тариф UltraLite Windows VDS за 99 рублей с установленной Windows Server 2019 Core.

- https://mixprise.ru/server-2012/nastrojjka-windows-server-2012-r2/

- https://1cloud.ru/help/windows/active-directory-domain-services-ustanovka-i-nastrojka-windows-server

- https://habr.com/post/480776/

Установка нового контроллера домена Active Directory

Установка нового контроллера домена Active Directory Настройка Active Directory Domain Services

Настройка Active Directory Domain Services Разворачиваем Active Directory всеми возможными методами

Разворачиваем Active Directory всеми возможными методами

Установка Active Directory в Windows Server 2008 R2

Установка Active Directory в Windows Server 2008 R2 Настройка dns на контроллере домена. Как это сделать?

Настройка dns на контроллере домена. Как это сделать? Установка роли контролера домена на Windows Server 2008/ 2008 R2

Установка роли контролера домена на Windows Server 2008/ 2008 R2 Резервное копирование системы Server 2012 R2

Резервное копирование системы Server 2012 R2