Содержание

Tor, безусловно, одно из самых нужных средств защиты личных данных. Но чтобы обезопасить себя со всех сторон и работать, не оставляя вообще никаких следов, нужно намного больше. Tails — операционная система семейства Debian Linux, основанная на серьезных принципах защиты данных. Используя флешку с Tails, ты можешь не опасаться не только слежки в интернете, но и обыска в квартире.

Справочник анонима

Статьи из этого цикла публикуются бесплатно и доступны всем. Мы убеждены, что каждый имеет право на базовые знания о защите своих данных.

Другие статьи цикла:

- «Как работают токены аутентификации и в чем их отличия от паролей»;

- «Теория и практика шифрования почты»;

- «Виды шифрования и защиты трафика, выбор софта»;

- «Как шифровать переписку в Jabber: пошаговая инструкция».

Если для тебя эти материалы тривиальны — отлично! Но ты сделаешь доброе дело, отправив ссылку на них своим друзьям, знакомым и родственникам, менее подкованным в технических вопросах.

Вступление

Tails — не единственный дистрибутив Linux, который ставит защиту данных во главу угла. Но, на мой взгляд, это на сегодняшний день лучший выбор для человека, желающего сохранить конфиденциальность переписки, защищенность личных данных и сохранность важной информации от любопытных глаз. И раз уж я заговорил о принципах защиты данных в Tails, то нелишне будет их перечислить.

- Сохранение конфиденциальности информации. Здесь все просто, нам необходимо защитить нашу информацию от посторонних. Для этого мы будем шифровать всё, использовать криптостойкие алгоритмы и длинные ключи. Что-то даже будем шифровать по нескольку раз. Ничто не должно храниться в открытом виде, ничто не передается в открытом виде.

- Сокрытие наличия информации (стеганографическая защита). Нам необходимо скрыть сам факт хранения или передачи данных. Мы будем использовать скрытые криптоконтейнеры, заполнять свободные места на дисках случайными данными, эвристически неотличимыми от зашифрованных данных.

- Скрытие адресата передачи информации. Иногда может потребоваться скрыть от чужих глаз не только саму информацию, но и адресата. В этом нам поможет многослойное шифрование и «луковая» маршрутизация.

- Правдоподобный отказ (plausible deniability). Может возникнуть необходимость направить настойчивых любопытствующих (к примеру, при досмотре) на ложный след. Поверх скрытых контейнеров с важными данными мы создадим ложные, но очень правдоподобные зашифрованные разделы, в которых будем хранить поваренную книгу и картинки с котами из интернета.

- Возможность отказаться от факта передачи информации, отозвать свои цифровые подписи и так далее. В этом нам поможет протокол OTR и использование HMAC вместо ЭЦП.

- Работа на компьютере без следов. Все, что может остаться в оперативной памяти, на жестком диске или даже в памяти видеокарты, необходимо тщательно зачистить. Все важное должно сохраниться только на надежно зашифрованном, скрытом и оберегаемом нами носителе, риск утечек должен быть сведен к минимуму.

Все эти принципы дополняют друг друга. Если ты действительно озабочен защитой своих данных и сохранением конфиденциальности, не пренебрегай ни одним из них.

Установка

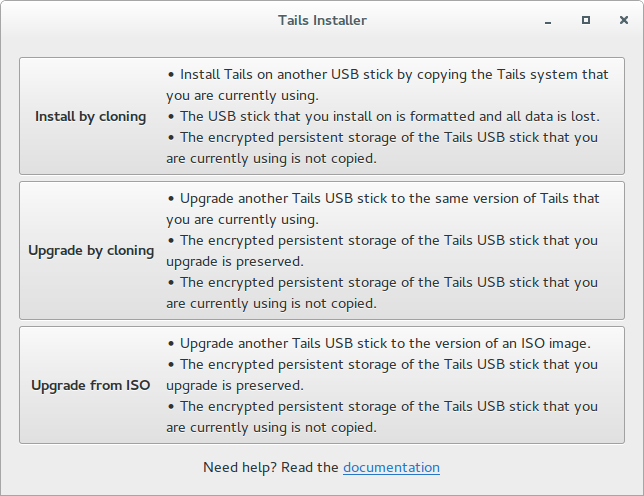

Для установки Tails нам понадобится две флешки. Почему две? Чтобы понять, что такое рекурсия, нужно сначала понять, что такое рекурсия. А Tails можно установить, только используя Tails. Скачиваем ISO с официального сайта tails.boum.org. Образ рекомендуется сразу проверить с помощью OpenPGP, подробная инструкция о том, как это сделать, есть на сайте. Скачанный образ записываем на первую, промежуточную флешку с помощью Universal Usb Installer. После этого можно выключать компьютер и загружаться с флешки. Когда ОС загрузится, нужно будет вставить вторую (основную) флешку и выбрать Applications → Tails → Tails Installer Install by Cloning.

Если все получилось, то система готова к работе.

Начало работы

После загрузки с рабочей флешки нам потребуется создать постоянный (persistent) защищенный раздел, своеобразный «жесткий диск на флешке». Это делается через Application → Tails → Configure Persistence.

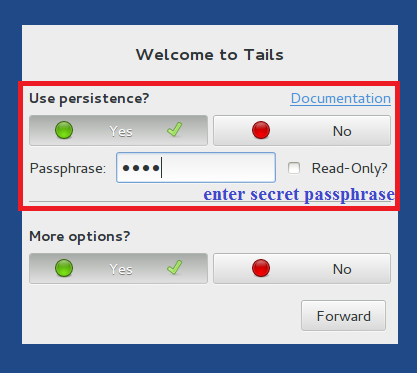

Перезагружаем компьютер и на загрузочном экране выбираем Use Persistence и More Options, после чего вводим пароль для нашего хранилища.

Из меню внизу экрана выбираем регион. Это важно, поскольку от региона зависят входные узлы Tor. Здесь следует поэкспериментировать. В моем случае лучшим выбором оказалась Дания.

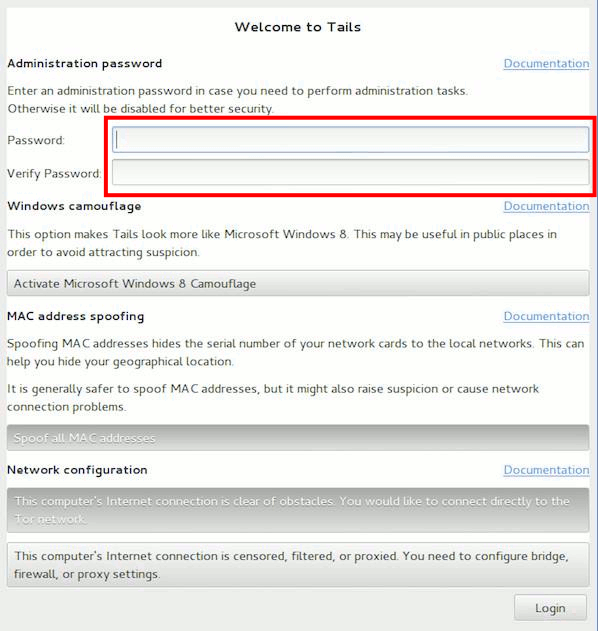

В меню расширенных настроек задаем пароль для программ, которым нужны права администратора. Можешь поставить любой, он работает в рамках сессии и ни на что больше не влияет.

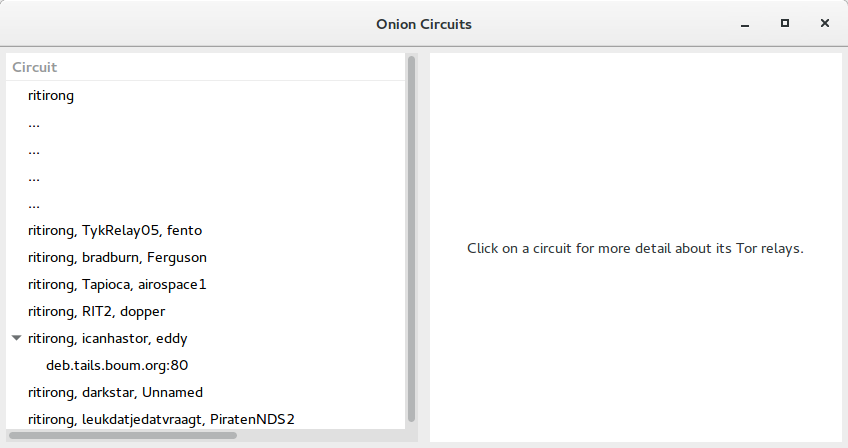

Имей в виду, что загрузка занимает некоторое время, а потом Tails еще несколько минут будет подключаться к Tor. Отслеживать процесс можно, щелкнув по иконке Onion Circuits — луковичке в верхнем правом углу экрана.

Спустя некоторое время Tails проинформирует об успешном подключении к Tor. По умолчанию сеть сконфигурирована так, что весь трафик будет проходить через него. Теперь можно скачать все, что нам нужно для работы.

Дополнительное ПО, сохранение файлов и настроек

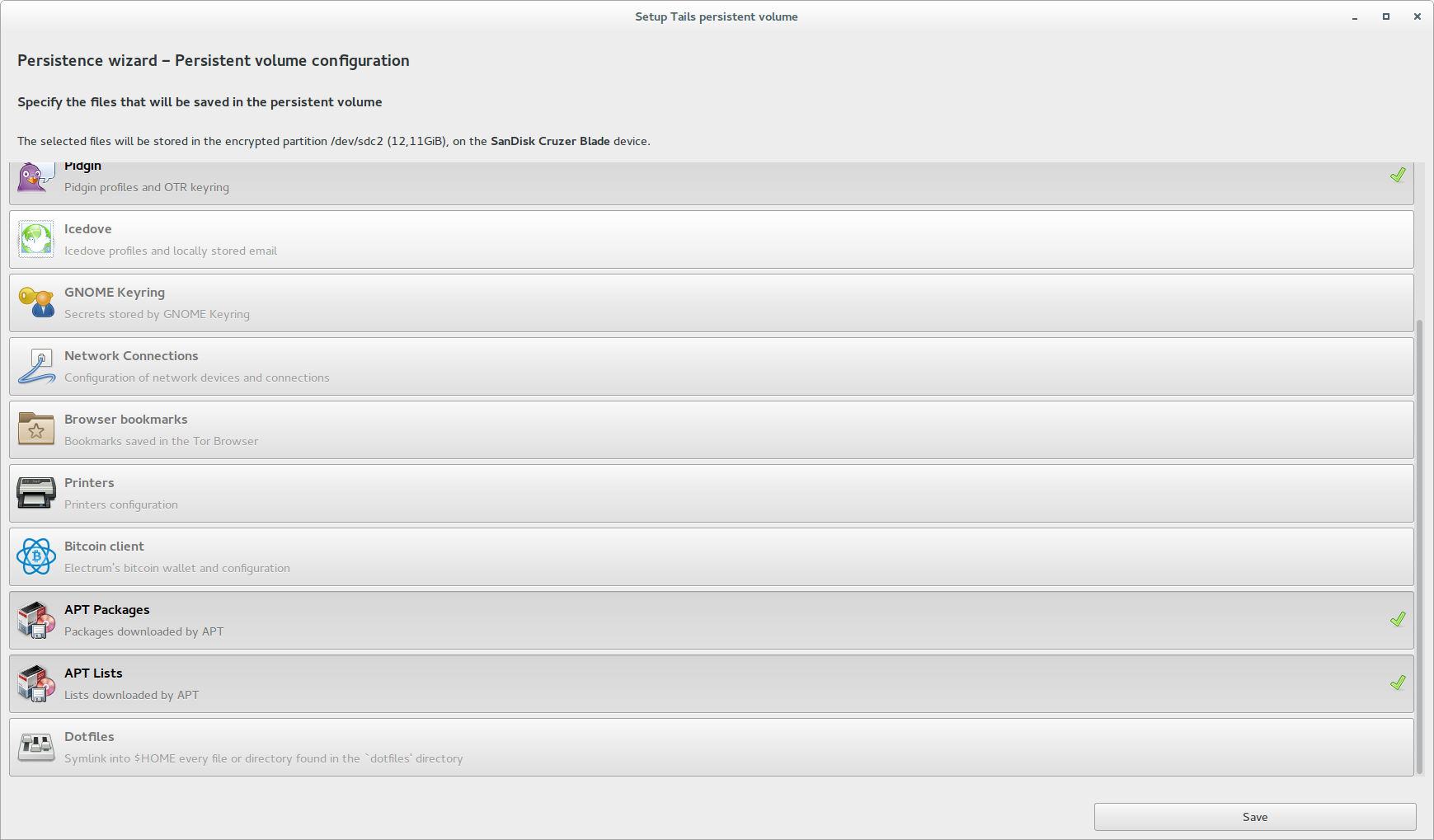

По умолчанию Tails не рассчитана на сохранение установленного ПО, настроек и файлов после выключения компьютера. Однако создатели предусмотрели возможность хранить некоторые данные в персистентном разделе. Настроить, что именно будет храниться, можно в разделе Settings → Persistent.

Большинство пунктов меню очевидны, поэтому я остановлюсь на последних трех. Второй и третий с конца отвечают за хранение APT-пакетов. Tails основана на Debian, поэтому большинство нужного нам ПО можно установить при помощи apt-get. И хотя сами программы при отключении компьютера не сохранятся, пакеты APT при соответствующих настройках останутся в персистентном разделе. Это позволяет развертывать все нужное ПО в процессе загрузки системы.

Последний пункт меню Dotfiles позволяет создать в персистентном разделе папку с файлами, ссылки на которые будут создаваться в домашней папке Tails при загрузке. Выглядит это следующим образом.

Вот пример структуры файлов в постоянном разделе.

В домашней папке при таком раскладе будет следующая структура ссылок:

Защищаем данные, отбрасываем хвост

Сам по себе наш персистентный раздел уже зашифрован. Однако у него есть существенный недостаток: он не обеспечивает правдоподобное отрицание наличия зашифрованных данных. Чтобы обеспечить правдоподобное отрицание, я предложу решение, которое отличается от рекомендаций создателей Tails. Как поступить тебе — решай сам.

Создатели Tails рекомендуют использовать cryptsetup, основанный на LUKS. Эта программа позволяет создавать скрытые разделы, однако такой раздел скрыт не до конца. Насколько мне известно, существует возможность обнаружить заголовок скрытого раздела, что позволяет установить его наличие.

Такой скрытый раздел лично меня не устраивает. Поэтому я решил использовать старый добрый TrueCrypt версии 7.1а. Заголовок скрытого раздела TrueCrypt неотличим от случайных данных, и, насколько мне известно, обнаружить его невозможно. Двоичный файл программы TrueCrypt лучше хранить здесь же, в персистентном разделе.

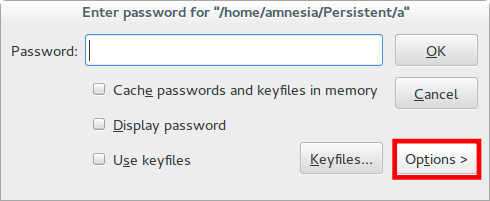

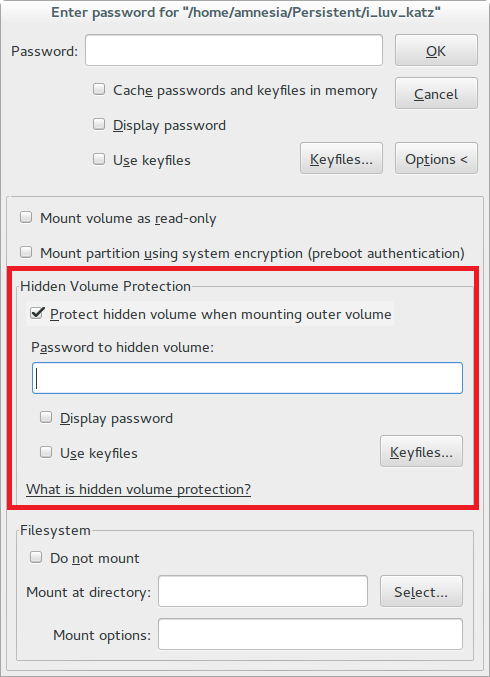

Детально описывать процесс создания двойного криптоконтейнера я не стану, отмечу лишь важный нюанс. Поскольку скрытый раздел TrueCrypt по-настоящему скрытый, о его существовании не догадывается даже сама программа, пока ты не введешь нужный пароль. Из-за этого при записи файлов в ложный раздел скрытый раздел может быть поврежден. Чтобы этого не произошло, при монтировании ложного раздела для записи на него картинок котиков нужно выбрать Mount Options → Protect hidden volume when mounting outer volume.

Подобно ящерице, которая при опасности отбрасывает свой хвост, мы теперь в случае необходимости сможем ввести пароль от фальшивого раздела и продемонстрировать всем фотографии котиков вместо конфиденциальной информации.

Общение

Теперь, когда мы обезопасили нашу информацию, можно приступить к ее передаче, то есть к общению. Начнем с Pidgin. Он отлично годится в качестве клиента IRC, а в Tails его еще и немного усилили. В состав ОС включен Pidgin с установленным плагином для протокола OTR. Именно он нам интересен больше всего. Избегая сложной математики, можно сказать, что этот протокол обеспечивает защищенную передачу данных с возможностью отречения, то есть доказать, что конкретное сообщение написано конкретным человеком, невозможно.

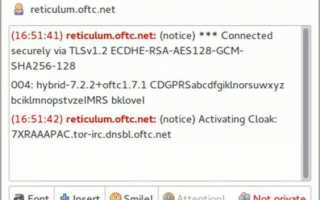

Прежде чем начать общаться с кем-то по протоколу OTR, нужно подключиться к серверу IRC. При этом очень важно удостовериться в использовании SSL. Tor шифрует трафик при передаче его между узлами, но, если ты не будешь использовать SSL, твой трафик будет передаваться в открытом виде до входного узла Tor и от выходного узла адресату. Некоторые узлы Tor забанены на серверах IRC, поэтому может потребоваться перезапуск Tor. Сделать это можно командой /etc/init.d/tor restart.

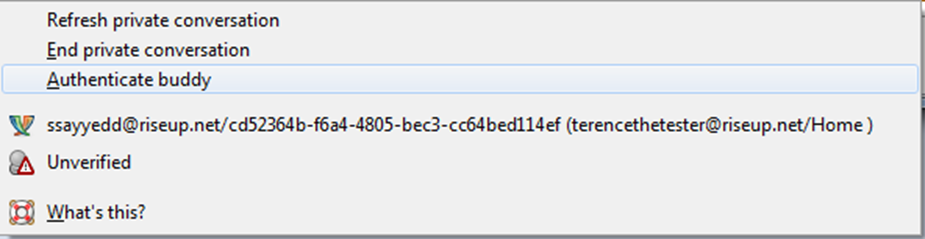

После того как соединение с сервером установлено, выбираем Buddies → New Instant Message.

В открывшемся окне диалога выбираем Not Private → Start Private Conversation.

Будет предложено три варианта для аутентификации: ввести ответ на секретный вопрос, который вы обсудили с собеседником заранее (в этом случае необходимо ввести один и тот же ответ, пробелы и регистр считаются); ввести общую «секретную» фразу; проверить fingerprint — это сорокасимвольная последовательность, идентифицирующая пользователя OTR.

Теперь можно переписываться по OTR. Но как насчет голосового общения? Тут, увы, не все гладко. Поскольку Tails направляет весь трафик через Tor, возникает ряд проблем для голосового общения. Во-первых, большинство VoIP-программ используют UDP, в то время как через Tor возможна передача только пакетов TCP. Во-вторых, Tor не отличается скоростью и пакеты иногда приходят с сильной задержкой. Так что возможны задержки и разрывы связи.

Тем не менее существует OnionPhone, специальный плагин для TorChat. Неплохо справляется и Mumble, хотя этот вариант и менее безопасен. Чтобы Mumble работал через Tor, необходимо запускать его командой torify mumble, а также выбрать пункт Force TCP в сетевых настройках программы.

Электронная почта

Почту в Tails можно использовать точно так же, как и в других ОС. В стандартную сборку входит почтовый клиент Icedove, его настройки и ключи можно хранить в персистентном разделе. Важный нюанс, который следует иметь в виду при отправке писем, состоит в том, что заголовки (subject) не шифруются. Это не ошибка, а особенность реализации протокола, о которой нужно просто знать. Кроме того, файлы, передаваемые по электронной почте, рекомендуется шифровать.

Итого

Я описал лишь некоторые возможности Tails, но базовая сборка содержит внушительный набор дополнительных программ, которые тебе предстоит изучить самостоятельно. Рекомендую, к примеру, посмотреть софт для стирания метаданных файлов — он поможет тебе обезопасить себя еще лучше.

Полная инструкция по установке Tails на флешку.

Мы живем в неспокойное время, киберугрозы возрастают с каждым днем, а киберпреступность стала крупным и организованным бизнесом. Как сохранить свою приватность, анонимность и безопасность информации в такой среде? Воспользуемся советами Эдварда Сноудена, а уж он плохого точно не посоветует. Так вот, один из его советов – это использовать наиболее защищенную и безопасную операционную систему Tails, которая основана на Tor (про Tor читайте в др. наших статьях).

Tails относится к свободному программному обеспечению (СПО), она разработана на основе Debian Linux. Эта ОС распространяется свободно, но с каждым годом она почему-то все больше усложняется, и многие пользователи стали отмечать проблемы с установкой Tails на флешку. Мы решили проверить все самостоятельно, изучили инструкцию на сайте разработчиков, прочитали материалы в Интернете (их много, они противоречивы и некоторые советы относятся к предыдущим сборкам этой ОС). На собственном опыте мы выработали наиболее правильную и полную инструкцию по установке Tails 3.8 на флешку.

Почему стоит устанавливать ОС Tails именно на флешку? А потому что, как только вы закончите сеанс работы и выключите компьютер, все следы вашей работы на данном компьютере исчезнут. Видите разницу с ОС Windows? Итак, приступаем к установке, ниже будет изложена инструкция, старайтесь ее соблюдать:

Инструкция по установке Tails 3.8 на флешку

Что необходимо для установки? Вам потребуется два USB-накопителя (объем от 4ГБ и выше), смартфон или планшет (с него вы будете читать инструкцию) и 2-3 часа времени. Так долго? Да, именно. И 2 флешки нужны потому, что Tails можно инсталлировать лишь из …самой Tails.

1. Скачиваем дистрибутив ISO Tails только с разработчиков (во избежание «закладок» от третьих лиц). Обязательно верифицируйте свой дистрибутив с помощью OpenPGP или специального расширения для браузера (способы указаны на сайте разработчиков). Также ознакомьтесь от разработчиков ОС.

2. Затем берем флешку №1 для записи дистрибутива Tails и записываем туда ISO-образ с помощью специальной программы. Разработчики Tails рекомендуют воспользоваться Universal USB Installer, но скажем вам по секрету, почему-то у большинства пользователей не получается создать рабочий дистрибутив этим способом. У нас тоже не получилось, поэтому мы советуем вам записывать ISO-образ с помощью программы Rufus. Мы пользовались более старой версией Rufus 2.10, так как более новые версии этой программы справляются со своей задачей неважно… Скачать Rufus 2.10 можно

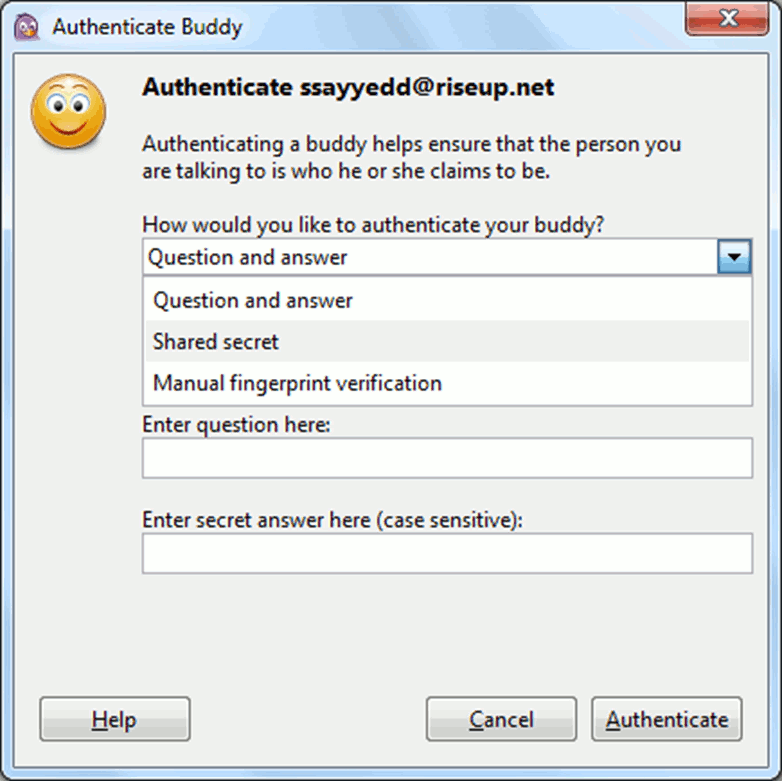

3. Настройки в Rufus выставить нужно, как на скриншоте ниже, обязательно убрать галочки возле пунктов «Проверить на плохие блоки» и «Быстрое форматирование» (!!!) Запись дистрибутива Tails займет некоторое время (около часа).

Рис.1. Настройки Rufus 2.10 для записи ISO образа Tails на флешку №1.

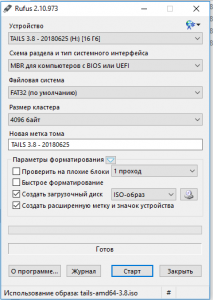

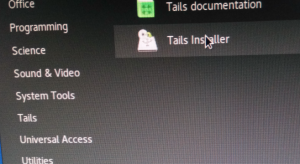

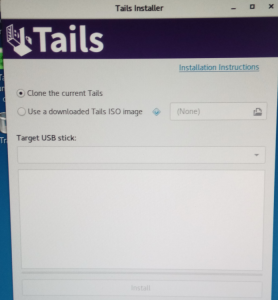

4. Наша загрузочная флешка №1 готова. Вставляем ее в компьютер, включаем его и при загрузке выбираем загрузку с USB-накопителя (как правило, нужно нажимать клавишу F11). Затем появится экран загрузки, там надо подтвердить загрузку Tails и ждать окончания загрузки. 5. Когда ОС будет загружена, следует зайти в меню и выбрать Tails — Tails Installer, вставьте 2-ю флешку, далее см. скриншоты и выполняйте клонирование системы на флешку №2.

Рис.2. Tails Installer.

Рис.3. Клонирование Tails на флешку №2.

6. Затем необходимо подождать некоторое время, пока идет клонирование ОС. После завершения клонирования ОС, выключите компьютер.

7. В принципе ОС Tails уже инсталлирована, теперь необходимо произвести очень важные настройки, без которых она полноценно работать не будет.

Продолжение статьи в части 2.

Отправить статью в социальные сети, на печать, e-mail и в другие сервисы:

Как установить Tails на флешку?

Установка Tails на USB-носитель дело не простое. Многие новички, пытаясь установить и настроить данную анонимную систему, встречаются с массой проблем. В сегодняшней инструкции мы попробуем все разложить по полочками и наглядно показать весь процесс установки Tails на флешку.

Почему на флешку, не лучше ли установить на виртуальную машину?

Установить Tails можно и на виртуалку, но ее основное использование — именно с флешки. Преимущество в том, что вы можете придти в любое место: в офис на работу или в какое-то интернет-кафе вставить анонимную операционную систему на флешке и работать не оставляя никаких следов во время и после завершения работы.

Установка Tails на флешку

Содержание

- Предисловие

- Что такое Tails

- Установка Tails на флешку

- Создание Persistent Volume

- Сохранение настроек и файлов Persistent

- Защита данных в Persistent Volume

Что такое Tails

Мы уже писали про OS Tails и про Едварда Сноудена, с подачи которого она и стала такой популярной. Если вы не в курсе, советую вам пока сходить по ссылке, которую я давал ранее, а уже потом продолжить читать эту статью.

Кстати, там мы тоже рассказывали про установку Тейлс, но сегодня кроме установки мы поговорим еще и про функцию Persistence, которая позволяет сохранить настройки и данные. Это для тех недовольных, которые ворчали в комментариях и утверждали, что анонимная система Tails — это не удобно и убого.

Установка Tails на флешку

Для установки Tails нам потребуются две пустые флешки.

Зачем два USB-накопителя?

Для того чтобы понять, что такое рекурсия, нужно для начала понять, что такое рекурсия. Парадокс заключается в том, что ОС Tails можно установить, лишь используя ОС Tails.

Итак, скачиваем образ с официального сайта. Я рекомендую сразу проверить Образ с помощью OpenPGP, как это правильно сделать вы узнаете на сайте авторов.

Теперь скачанный ISO-образ записываем на начальную, т.е. промежуточную флешку. Делается это с помощью утилиты Universal Usb Installer.

После завершения можете выключать комп и загрузится с помощью флешки. Когда операционная система поднимется, надо будет вставить вторую (главную) флешку и выбрать Applications —> Tails —> Tails Installer Install by Cloning.

Установка Tails на флешку законченна, теперь перейдем к созданию постоянного защищенного раздела.

Создание Persistence Tails

После того как загрузились с основной рабочей флэшки нужно создать постоянный защищенный раздел Persistent, это что-то типа жесткого диска на флешке. Делается это просто через Application —> Tails —> Configure Persistence.

Теперь перезагружаем наш компьютер и на загрузочном экране выбираем опции Use Persistence и More Options, после этого вводим пaроль для нашего хранилища. Желательно чтоб это был надежный пароль!

В нижней части экрана выбираем регион. Это очень важно, поскольку от региона зависят входные узлы Tor. Здесь нужно поэкспериментировать. Моим выбором была Дания.

В меню расширенных настроек необходимо задать пароль для софта, которому нужны админ права. Можете использовать любой пароль, он работает в рамках одной сессии и вообще ни на что никак не влияет.

Имейте в виду, что загрузка может занять несколько минут, а затем OS Tails еще некоторое время будет конектится к Tor.

Вы можете отследить процесс загрузки, щелкнув по иконке Onion Circuits — луковице в верхней части экрана.

Через определенное время Тэйлс уведомит об успешном подключении к сети. По умолчанию весь трафик проходит через Tor.

Сохранение файлов и настроек Presistent

Ну, а теперь я расскажу как сохранить файлы и настройки в Tails, так, чтоб они не удалялись после перезагрузки системы. По умолчанию Тэйлс не рассчитана на сохранение установленных в нее программ, настроек и файлов после перезагрузки компа. Но разработчики предусмотрели возможность сохранить определенные данные в персистентном разделе.

Настроить сохранение определенных данных вы можете в разделе Settings —> Persistent.

Здесь все очень просто, и понять каждый пункт меню не составит труда. Я лишь подробно расскажу о последних трех. 2-ой и 3-ий с конца ответственны за хранение APT-пакeтов.

Tails базируется на операционной системе Debian, поэтому большая часть необходимого вам программного обеспечения вы сможете установить с помощью apt-get.

И не смотря на то, что сами программы при выключении компьютера не сохраняются, APT-пакеты при правильных настройках сохранятся в персистентном разделе. Это очень крутая фишка. Она делает возможным развертывания всех необходимых программ в процессе загрузки операционной системы.

Итак, с этими двумя мы разобрались. А последний пункт Dotfiles в меню Presistense отвечает за создание в персистентном разделе папки с файлами, ссылки на которые будут автоматически создаваться каждый раз при загрузке в домашней папке Тэйлс.

Вот как выглядит структура файлов в постоянном разделе.

При таком раскладе в домашней папке все будет выглядеть вот так:

Защита данных в Persistent Volume

Вообще-то наш персистентный раздел уже зашифрован. Но у него имеется один большой значимый недостаток: он не обеспечивает правдоподобное отрицание присутствия зашифрованной информации.

Для того чтобы гарантировать правдоподобное отрицание, я предложу вам несколько иное решение от того, что предлагают разработчики Tails.

Авторы Tails советуют пользоваться cryptsetup, построенный на LUKS. Данный инструмент может создавать скрытые разделы, но есть одно но, такой раздел не особо хорошо скрыт. Насколько я знаю, есть вероятность найти заголовок скрытого раздела, что позволяет установить его наличие.

Меня такой вот скрытый раздел как-то не очень устраивает. И я решил использовать всеми известный TrueCrypt 7.1а, который насколько я знаю невозможно обнаружить.

Сейчас начнутся комментарии типа, а ты знаешь, что TrueCrypt имеет уязвимость? Может тогда лучше VeraCrypt?

В уязвимости TrueCrypt я не очень верю. Знаю только то, что VeraCrypt очень мутный проект, на который совершенно не хочется переходить на данном этапе.

В рамках этой статьи я не буду детально описывать процесс создания двойного криптоконтейнера, отмечу только один немаловажный нюанс. Поскольку скрытый раздел TrueCrypt на самом деле по настоящему скрытый, то его наличии не догадывается даже сама программа, пока вы не введете нужный пароль.

Поэтому во время записи файлов в ложный раздел скрытый раздел может быть поврежден. Для того чтобы это не произошло во время монтирования ложного раздела для записи на него фотографий собачек надо выбрать Mount Options → Protect hidden volume when mounting outer volume.

Теперь в особенных случаях при необходимости вы всегда сможете ввести пароль левого раздела и всем с улыбкой показать фотографии любимых питомцев вместо конфиденциальной личной информации.

На этом все, друзья. Надеюсь, что вы с помощью этой статьи смогли установить Tails на флешку. Всем хорошего настроения, анонимности и информационной безопасности!

Автор скринов: Тарас Татаринов

Оценка дистрибутива Tails

Наша оценка

Моя оценка: отлично. Есть небольшие косяки, но над ними работают.

Используемые источники:

- https://xakep.ru/2016/11/01/tails-live-flash/

- http://itzashita.ru/bezop-internet/ustanavlivaem-i-nastraivaem-tails-pravilno-chast-1.html

- http://www.spy-soft.net/ustanovka-tails/

Настраиваем анонимный доступ в Сеть через Tor и VPN

Настраиваем анонимный доступ в Сеть через Tor и VPN

Используем Tor как proxy для приложений.

Используем Tor как proxy для приложений.

Полный обзор сервиса Orbot — РЕАЛЬНО ли он анонимный?

Полный обзор сервиса Orbot — РЕАЛЬНО ли он анонимный?

Настраиваем Tor правильно

Настраиваем Tor правильно Хакерские секреты простых вещей

Хакерские секреты простых вещей Как включить загрузку с флешки в БИОСе

Как включить загрузку с флешки в БИОСе Как подключить флешку или телефон к автомагнитоле если нет USB (ЮСБ) входа

Как подключить флешку или телефон к автомагнитоле если нет USB (ЮСБ) входа