Содержание

Ощутив все прелести интернета, люди стали всё чаще использовать торрент для того, чтобы найти хороший фильм или нужную программу. Поставщикам интернета, хоть и безлимитного, не сильно хочется получать высокую нагрузку на своё оборудование и такой трафик они стараются блокировать. Сегодня вы узнаете 4 способа как обойти блокировку торрента провайдером и использовать его как и прежде.

Зачем провайдеры блокируют Torrent

Торрент трекеры получили большую популярность с развитием безлимитного интернета. Очень удобно найти нужную раздачу с хорошим фильмом и скачать его через торрент без ограничения скорости — всё будет зависеть только от скорости вашего канала. Такой способ обмена трафиком между пользователями пришёлся не по вкусу многим провайдерам – на их сетевое оборудование легла колоссальная нагрузка. Как известно, лучший способ решить проблему – заблокировать передачу определенного вида трафика. Из всех передаваемых данных операторы научились вычленять неугодный. На него накладываются ограничения на уровне маршрутизаторов и вы попросту не получаете его.

Все способы обхода блокировки торрента провайдером

Tor, или TheOnionRouter

В этом случае вам необходимо установить Тор браузер и настроить торрент клиент для передачи трафика через него:

- Скачиваем одноименный Тор браузер, устанавливаем и запускаем его.

- В панели управления торрент клиента устанавливаем адрес 127.0.0.1 и порт 8118. Теперь весь трафик будет идти через шифрованную цепочку и никакой ростелеком его не увидит. Файл, передаваемый таким образом, сначала будет передан через выходной сервер, расположенный где-нибудь в Нидерландах или какой-то другой стране, а затем, пройдя через пару серверов, будет принят вашим компьютером и будет расшифрован.

Анонимайзеры

Очень часто провайдеры, особенно МТС и Мегафон любят блокировать сайт трекера, чтобы пользователи даже не смогли скачать торрент файл – таким образом они ограничивают первоочередной источник распространения так называемой ими заразы. В этом случае нам подойдут специальные сайты, которые от своего имени сделают запрос к нашему любимому рутрекеру и отдадут содержимое от своего имени. Таким образом, для вашего провайдера будет не понятно, что вы посетили заблокированный сайт- вы просто получаете данные с сайта, который не внесен в черные списки.

В качестве основных сервисов можно выделить:

- proxywebsite.org;

- anon-ip.org;

- boomproxy.com;

В случае с последним вам нужно ввести адрес торрент трекера в поле EnterSite URL.

Прокси

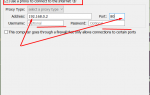

Один из простых способов снять блокировку в работе торрент сервисов – поможет для решения проблемы блокировки от провайдеров, которые имеют достаточно слабую защиту от торрентов, например Теле2. Вам нужно, как и в случае с тором, установить определенный адрес прокси сервера в настройках программы для скачивания, и трафик пойдет через него. Такие данные могут быть не зашифрованы или зашифрованы – всё зависит от прокси сервера. Сервера с типом https поддерживают защиту трафика.

Воспользуемся прокси:

- Найдем в интернета любой прокси сервер из списка общедоступных. Можно посмотреть здесь https://hidemyna.me/ru/proxy-list/;

- Установим в сетевых настройках торрент клиента найденный прокси.

VPN, или виртуальная частная сеть

Самый сложный и надёжный способ, который потребует установки специальной программы openvpn для работы с частными сетями. Для подключения вам нужно найти специальный сервер, который сможет принять от вас подключение. Обычно требуется файл конфигурации, в котором имеется вся необходимая информация. Запускаете программу, она устанавливает соединение с удаленным сервером и вы можете обмениваться данными в зашифрованном виде. Для надёжного соединения, можно взять в аренду виртуальный частный сервер за небольшую плату, настроить на нём сервер виртуальной сети и ваш провайдер не сможет определить использование торрента, ведь для него это будет всего лишь непонятный трафик.

В данном случае последовательность действий будет такой:

- Находим в сети файл для openvpn с конфигурацией сервера;

- Устанавливаем полученный файл в качестве конфигурации;

- Выполняем подключение к серверу;

- Пользуемся торрентом без дополнительных настроек.

Законно ли обходить блокировку

Когда вы используете торрент для скачивания фильмов, вы в любом случае нарушаете законы об авторских правах. Сам обход блокировки провайдером торрента, как таковым нарушением не является. Большую роль в этом вопросе несут передаваемые таким способом данные. Если на раздаче стоит файл, который не защищен никакими авторскими правами, то это не является нарушением. Поэтому, используйте такой вид скачивания только для получения свободно распространяемых файлов.

Заключение

Как видите, провайдеры могут определить нужный им торрент трафик и заблокировать его в прямом виде, но если такой трафик передается шифрованным, то получить его содержимое не представляется возможным. Таким образом получается, что шифрованный трафик полезен не только для организаций, которые передают конфиденциальную информацию, но и для простых пользователей, которые хотят немного скрыть свои передаваемые данные. Раньше, впн сеть была применима для получения доступа к рабочим и корпоративным сетям извне, чтобы сотрудники могли работать удалённо. С развитием блокировок провайдера этот вид обхода стал популярен из-за своей надёжности.

Настройка торрент-клиента на работу через Tor

- Важное

- 03.05.201716:20

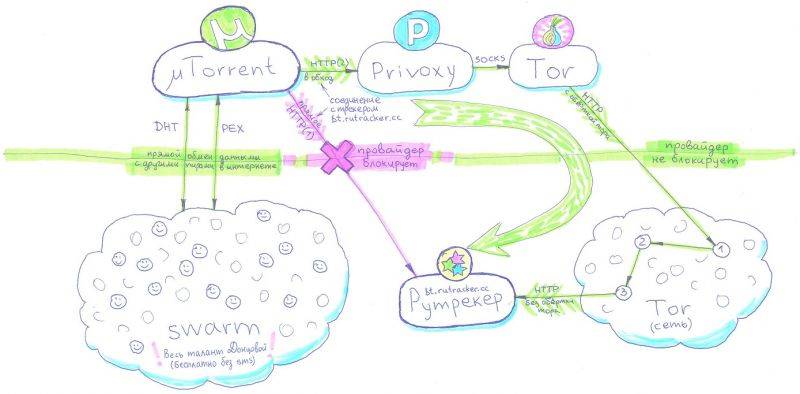

Вот к такой схеме нам нужно прийти

Источник:http://rutracker.wiki/%D0%9D%D0%B0%D1%81%D1%82%D1%80%D0%BE%D0%B9%D0%BA%D0%B0_%D1%82%D0%BE%D1%80%D1%80%D0%B5%D0%BD%D1%82-%D0%BA%D0%BB%D0%B8%D0%B5%D0%BD%D1%82%D0%B0_%D0%BD%D0%B0_%D1%80%D0%B0%D0%B1%D0%BE%D1%82%D1%83_%D1%87%D0%B5%D1%80%D0%B5%D0%B7_Tor(723 перехода)

Добрый день. Не помню как и когда, но однажды я задался вопросом: что если использовать Bittorrent клиент через сеть Tor? Поискав в интернете информацию на эту тему, наткнулся на интересную статью «Bittorrent over Tor isn’t a good idea», опубликованную на torproject.org. Решил перевести для читателей «Хабрахабра». Исправления приветствуются.

Первая уязвимость

Возникает у людей, которые настраивают свой битторент-клиент на работу через прокси, когда их трафик проксируется через Tor. Эти люди надеются, что их ip-адрес будет в секрете от кого-то, кто смотрит список пиров на трекере. Проблема в том, что несколько популярных битторент-клиентов (авторы называют в основном uTorrent и, я думаю, Vuze тоже можно сюда отнести) просто игнорируют настройки socks proxy. Выбор игнорировать настройки прокси довольно понятен, так как современный трекер использует UDP-протокол для соединений, а socks proxy, такие как Tor, поддерживают только TCP-протокол — разработчики этих приложений стоят перед выбором между «пусть работает, даже если юзер настраивает прокси, который нельзя использовать» или «сделать так, чтобы оно мистически валилось с ошибкой, запутывая пользователя». В результате битторент-приложения используют сценарии реализации безопасности, отличные от тех, какие ожидает пользователь этих приложений. Уязвимость в целом хуже, чем описанное выше: оказывается, в некоторых случаях uTorrent, BitSpirit и libTorrent просто пишут свои ip-адреса прямо в пакетах, которые они отсылают трекеру и/или другим пирам. Тор делает свою работу: он «анонимно» отсылает ваш ip-адрес трекеру или пиру. Никто не знает, откуда именно вы отсылаете свой ip-адрес, вот так. По всей вероятности, это совсем не то, что ожидалось. Это была первая уязвимость.

Вторая уязвимость

Основывается на первой. Она состоит в том, что воинственно настроенный пир может точно идентифицировать вас. Так выходит, потому что битторент-протокол (по крайней мере как сделано в популярных битторент-приложениях) общается через произвольный порт и говорит этот произвольный порт трекеру, а так же и другим пирам, которые с ним контактируют. Именно это и составляет уязвимость: трекер запоминает ваш реальный адрес и порт. Так что если ваш uTorrent-клиент выбирает произвольный порт 50344 как свой порт и затем «анонимно» (через Tor) общается с другим пиром, который есть на трекере, тот самый пир может пойти на трекер, посмотреть всех, кто опубликовал в листинге трекера порт 50344 (с высокой вероятностью это будете только вы) и — вуаля — другие пиры знают ваш реальный ip-адрес. В качестве бонуса, если битторент-пир общается через не зашифрованный канал связи, то «exit relay» Тора, который вы выбрали, так же сможет просматривать трафик и производить атаки на пользователей. Это был второй вид уязвимости. Суммируя, они показывают различные причины, почему использование Bittorent поверх Tor не скроет вас. Так как же это исправить? Есть несколько ответов. Первый — «не запускайте Bittorent поверх Tor». Мы годами говорим об этом, потому что Tor не выдерживает такой нагрузки. Возможно, эти виды атак вправят людям мозги и они прислушаются. Второй ответ в том, что если вы хотите, чтобы ваш битторент-клиент был безопасным при использовании прокси, вам нужно связаться с разработчиками вашего приложения, чтобы те поправили протокол и свои приложения. Tor не защитит вас от утечки личной информации в этом конкретном случае.

Третий вид уязвимости

Третий вид уязвимости из их доклада — это то место, где становится действительно интересно. Для эффективности Tor направляет несколько потоков приложений поверх каждой цепи. Этот подход увеличивает эффективность, поскольку нам не нужно тратить время и иметь оверхед, делая новую цепь для каждой мелкой картинки. Это увеличивает анонимность, так как каждый раз, когда вы создаете новый путь через Tor-сеть, вы увеличиваете вероятность того, что этот путь отслеживает злоумышленник. Недостаток этого в том, что «exit relay» может создавать мелкие снапшоты пользовательских профилей, включая все потоки, выходящие из конкретной цепи. Если один из этих потоков идентифицирует пользователя (например, битторент-клиент), «exit relay» знает, что остальная часть этих потоков принадлежат этому пользователю тоже, таким образом, идентифицируется трафик от других приложений. Как это исправить? Используем старые советы: не используйте Bittorent поверх Tor-сети и/или заставьте разработчиков пофиксить свои приложения. Есть ли способ, при котором мы, как часть сети Tor, можем сократить опасность от использования небезопасных приложений в Tor? Мы не можем решить проблему, когда вы отстреливаете себе ногу, используя Bittorent через Tor, но, возможно, мы все еще можем сохранить вам оставшуюся часть ноги. Адресуя проблему к инфраструктуре сети Tor, можно заставить каждое приложение использовать различные цепи. В Linux и UNIX мы, возможно, можем хакнуть что-то подобное — есть способы просматривать идентификатор процесса приложения, подключающегося к сокету. Я полагаю, это сложнее в Windows. Это так же становится сложнее, так как множество приложений Tor используют промежуточный http proxy, вроде Polipo ли Privoxy. Мы должны были бы обучить эти промежуточные прокси как распределять данные между различными приложениями и затем отсылать эту информацию через Тор. Другой вариант в разделении потоков по конечным портам. Все потоки, которые идут на порт 80, находятся в цепи, и поток для другого конечного порта идет через другую цепь. Мы луркали эту идею в бэкграунде достаточно долгое время, но все снова упирались в то, что если клиент BT попросит нас сделать 50 потоков на 50 различных портов назначения, клиент Tor попытается сделать 50 различных цепей. Это слишком большая нагрузка на сеть. Я думаю, мы могли бы внести разделение поведения для «80» и «не 80» портов, но я не уверен, насколько это эффективно на практике, поскольку есть множество других портов (IM, SSH, и т.д.). В таком случае они тоже должны были бы обрабатываться отдельной логикой, а во-вторых, брандмауэры сегодня все больше и больше контролируют 80-й порт. Нам следует и дальше думать об этих проблемах — даже несмотря на то, что мы не можем контролировать приложения, которые могут отсылать личную информацию по сети. В то же время я рад, что выпускаются такие исследования, которые позволяют посмотреть более широко на возможные уязвимости.Используемые источники:

- https://torbrowser-free.ru/4-sposoba-kak-obojti-blokirovku-torrenta-provajderom

- http://revoltspace.com/nastrojka-torrent-klienta-na-rabotu-cherez-tor.html

- https://habr.com/post/250851/

Как правильно настроить Tor и скрыть свой IP?

Как правильно настроить Tor и скрыть свой IP?

Прокси соединение: что за зверь и зачем оно тебе

Прокси соединение: что за зверь и зачем оно тебе

Зачем нужен прокси и как им правильно пользоваться

Зачем нужен прокси и как им правильно пользоваться Как настроить Tor Browser для полной анонимности

Как настроить Tor Browser для полной анонимности Настраиваем анонимный доступ в Сеть через Tor и VPN

Настраиваем анонимный доступ в Сеть через Tor и VPN