Главная » Server 2012 » Настройка файлового сервера Windows Server 2012

Системные администраторы часто сталкиваются с проблемой размещения файлов пользователей а именно с созданием файлового сервера Windows Server 2012 в сети и как потом предоставить к ним доступ, причем только нужным пользователям!

Одним из главных понятий в этом вопросе является термин: общий ресурс, под которым подразумевается устройство или часть информации к которой можно предоставить доступ, и получить этот доступ с другого компьютера.

Важно понимать, что общим ресурсом может быть не только папка а еще: принтер, сканер, картинки, еще важно знать, что создатель файла может легко предоставить к нему доступ, без каких-либо специфических настроек.

Файловый сервер настройка:

Для этого создайте папку например с именем: «Обмен»

Важно: Для всех настроек вы должны обладать правами Администратора

Давайте теперь назначим на эту папку разрешения. Для того что бы это сделать мы кликаем по ней правой кнопкой мыши и выбираем пункт «Свойства»

В появившимся окне переходим на вкладку «Доступ» и назначаем определенные разрешения именно на эту сетевую папку путем перехода в пункт «Расширенная настройка»

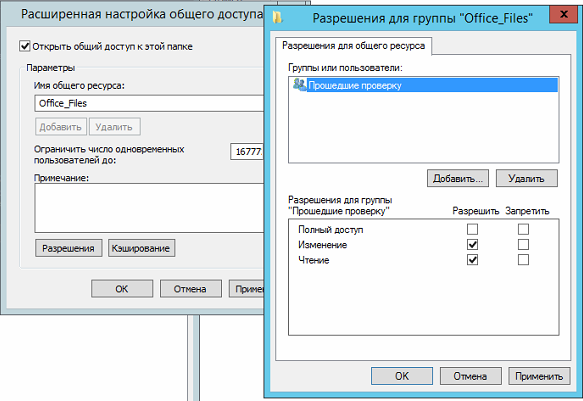

Ставим галочку напротив надписи: открыть общий доступ к этой папке, после чего нам необходимо добавить пользователей которые будут иметь доступ к этой папке с определенными правами, для того что бы выбрать конкретных пользователей из Active Directory нажмите вкладку «Разрешения»

Мы попали в настройки разрешения общего доступа, что вы выбрать пользователя который будет иметь доступ, нажмите «Добавить»

В AD мы создавали тестового пользователя с именем «Тест» если вы не знаете, как добавить пользователя в оснастку Active Directory прочитайте эту статью.

Итак назначим учетной записи Тест полный доступ к этой папке, для этого введите имя «Тест» в поле выбираемых объектов после чего кликаем «Проверить имена«

Так же добавляем еще один параметр для общего доступа, для этого нажмите ПКМ по папке и перейдите по пунктам: «Общий доступ» – «Отдельные люди» В появившимся окне в поле для ввода имени вводим «Тест» и кликаем «Добавить» (желательно в данной папке выставить пользователям права на Чтение и запись)

Как только пользователь определился в чек-боксе разрешить выставим «Полный доступ к данной папке» и нажмем «Ок» Идентичную операцию проделываем с Администраторами Самое главное это путь к сетевой папке, для чего он нужен я расскажу чуть ниже, сейчас просто выберете «Свойства» сетевой папки и запомните «Сетевой путь» Итак, настало самое интересное, подключение данной сетевой папки к пользователю Тест. Для этого заходим на пользовательский компьютер под учетной записью Администратор Жмем сочетание клавиш «Win + R» у вас должна появиться командная строка в которой необходимо написать сетевой путь а именно: «\server» и нажать «Enter» Далее подключаем данную папку как сетевой диск, для этого щелкаем правой кнопкой мыши по папке «Обмен» и выбираем раздел «Подключить сетевой диск…» Что бы выполнить подключение нажмите «Готово»

Для того что бы проверить настройку и факт добавления сетевой папки у пользователя, войдем под учетной записью Тест! Если вы откроете «Мой компьютер» то вы увидите подключенную сетевую папку «Обмен»

И как видим все прошло удачно. Если у вас возникли вопросы по теме, можете смело писать их в комментарии, я по возможности постараюсь ответить и не забываем подписываться на рассылку!

—> > —> займ наличными — ЕвроКредит.ру

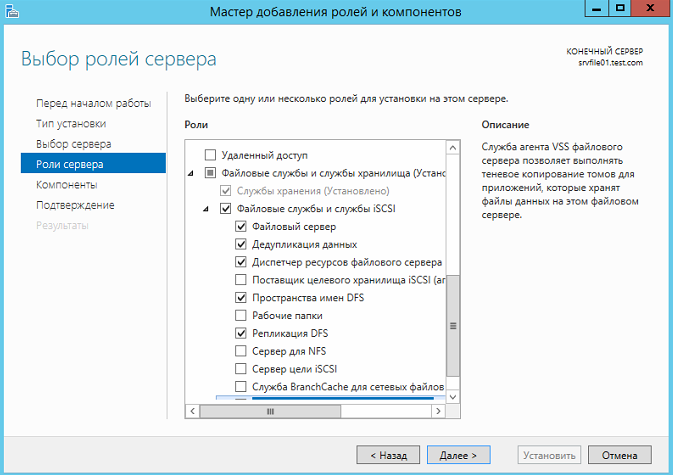

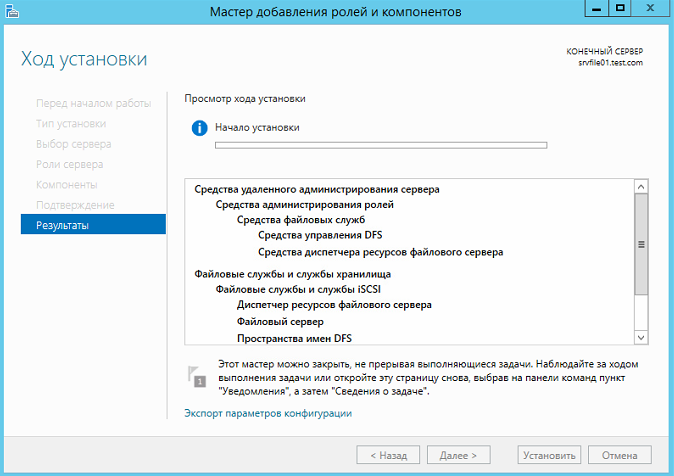

Выберите следующие роли и установите их.

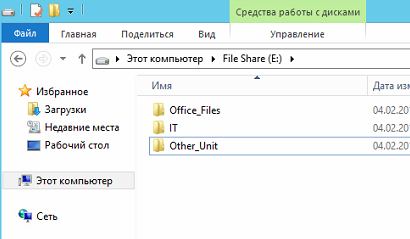

Далее создайте структуру папок на отдельном диске.

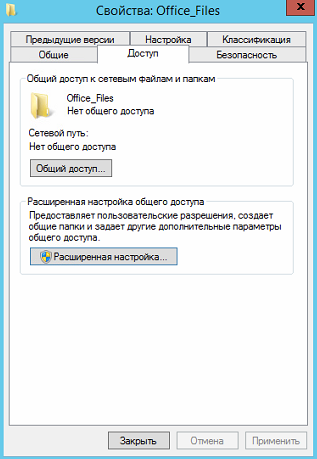

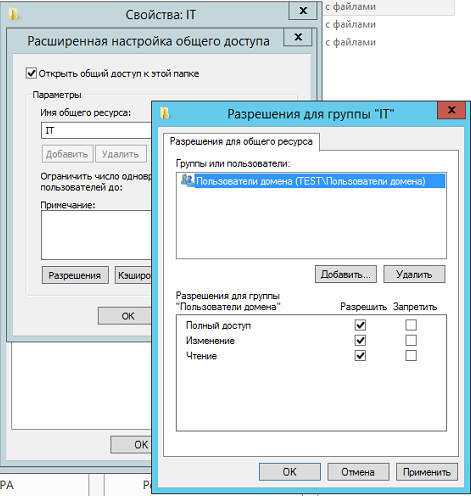

Теперь включим общий доступ.

Выберите «расширенная настройка»

Далее выберите «Разрешения» и установите права как на скриншоте.

Теперь нам нужно создать структуру прав для наших каталогов в Active Directory.

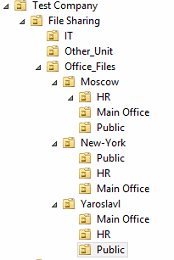

Для начала рассмотрим из чего состоит наша файловая структура.

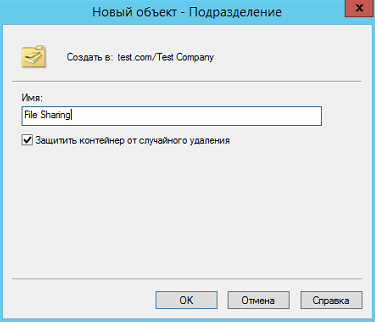

Теперь на ее основе создадим в Active Directory OU — File Sharing

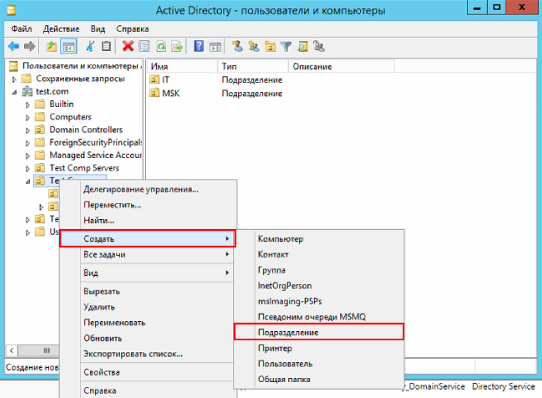

Переходим в консоль пользователи и компьютеры, и создаем OU

Аналогичным путем создадим структуру наших папок

Теперь создадим комплекты прав.

Начнем мы с верхних папок.

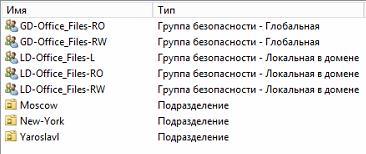

Создадим 2-е локальные группы с правами RW и RO , и 2-е глобальные группы с правами RW и RO, и одну локальную L группу для листинга.

Разберем почему именно так.

В глобальных группах хранятся пользователи, для правильной работы глобальные группы входят в локальные.

Локальные группы назначаются на папки. Их членами являются глобальные группы.

Локальные группы лучше использовать если у вас 1 домен, если доменов несколько и между ними настроено доверие нужно использовать универсальные группы.

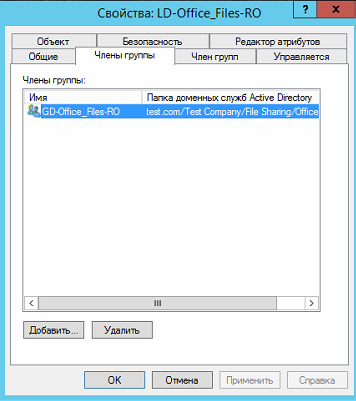

Рассмотрим на практике, создадим комплект прав для папки Office_Files.

Создадим 2-е глобальные группы :

GD-Office_Files-RO

GD-Office_Files-RW

Создадим локальные группы:

LD-Office_Files-RO

LD-Office_Files-RW

LD-Office_Files-L

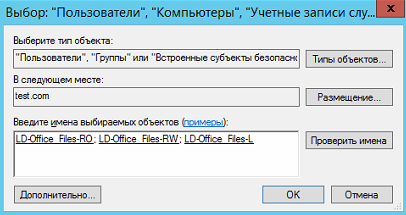

Глобальные группы входят в локальные

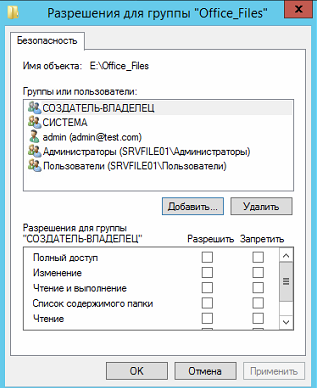

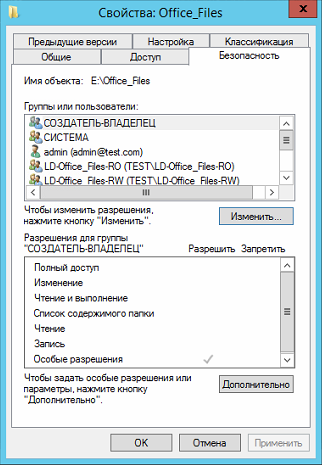

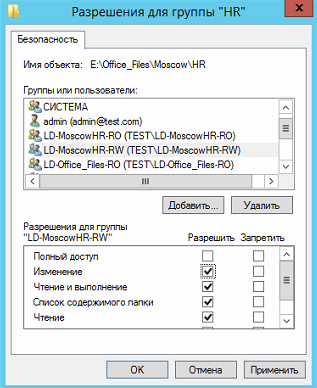

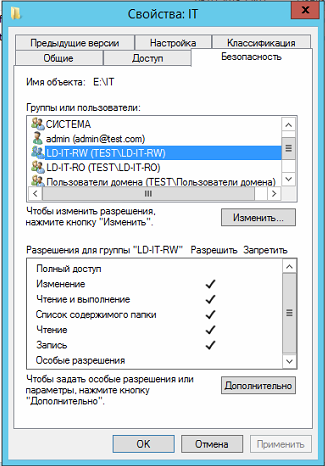

Теперь настроим права на папке.

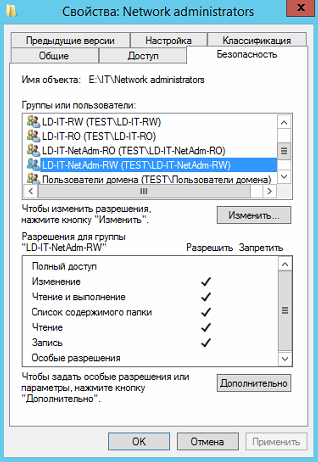

Откройте свойство папки и выберите вкладку безопасность

Добавьте созданные локальные группы

Расставьте права на чтение и запись

Теперь нажмите кнопку «Дополнительно»

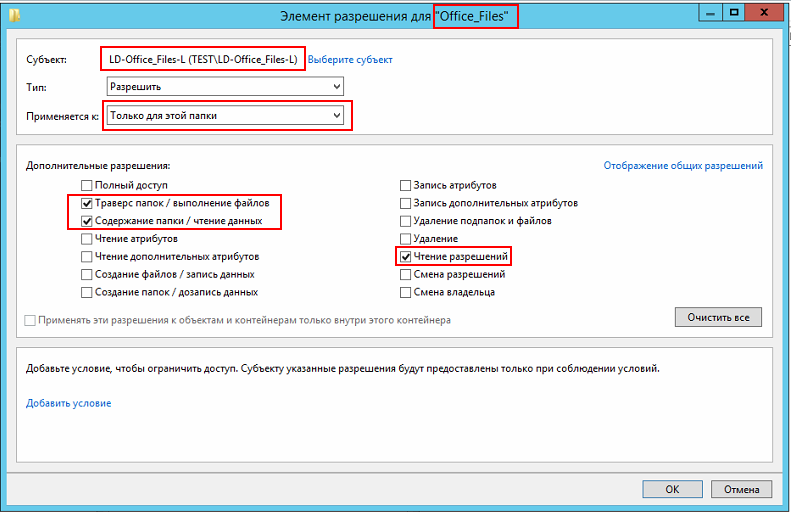

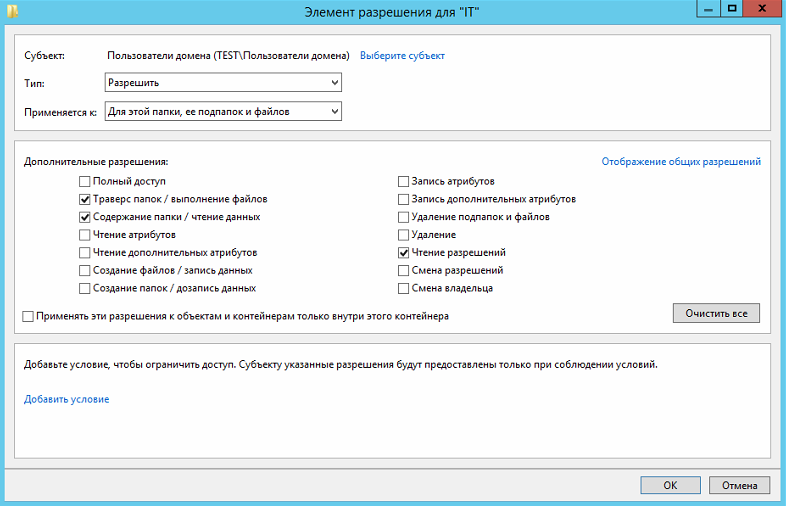

Теперь нужно установить права на листинг

Выберите L группу и нажмите изменить

Теперь установите параметры как на скриншоте ниже

Обратите внимание что мы даем доступ только на листинг и только для данной папки.

Это нужно для того чтобы пользователь получивший права на папку не смог попасть в каталоги ниже если у него нет соответствующих прав.

Для корректной работы добавим в эту группу пользователей домена, чтобы они могли видеть корень каталога.

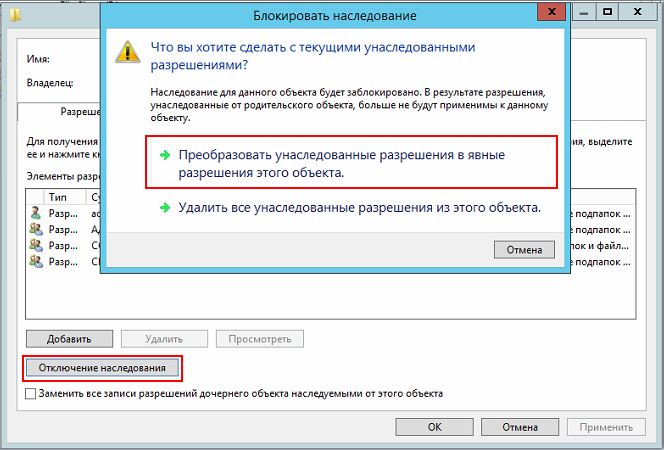

Также отключите наследование прав от корневого каталога диска.

По аналогии настроим права на каталог Moscow.

Создадим группы:

GD-Moscow-RO

GD-Moscow-RW

LD-Moscow-RO

LD-Moscow-RW

LD-Moscow-L

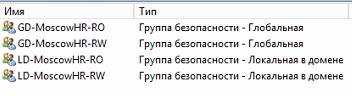

В Active Directory это должно выглядеть так:

Теперь настроим права на папку:

Настроим листинг.

Теперь настроим нижний каталог — HR.

Создаем группы по аналогии.

GD-MoscowHR-RO

GD-MoscowHR-RW

LD-MoscowHR-RO

LD-MoscowHR-RW

Должно получится так

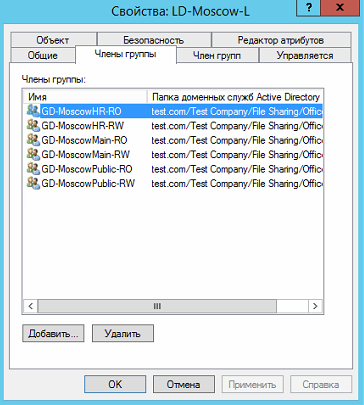

Теперь добавим группы GD-MoscowHR-RO и GD-MoscowHR-RW в группу LD-Moscow-L

Это нужно для того чтобы пользователи у которых нет прав на папку Moscow могли попасть во вложенную папку HR.

При этом открывать файлы в папке Moscow они не смогут.

Настроим права на папку.

По аналогии создадим права на остальные папки.

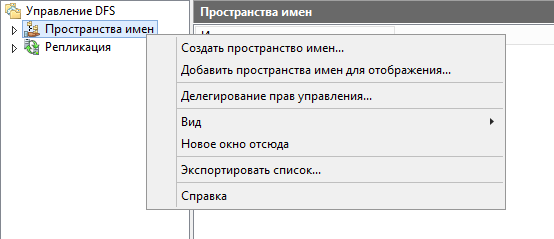

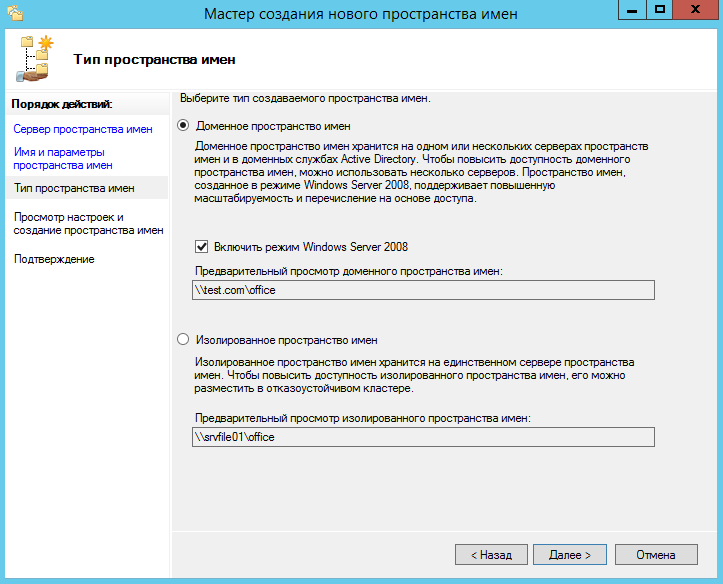

Теперь добавим пространство имен.

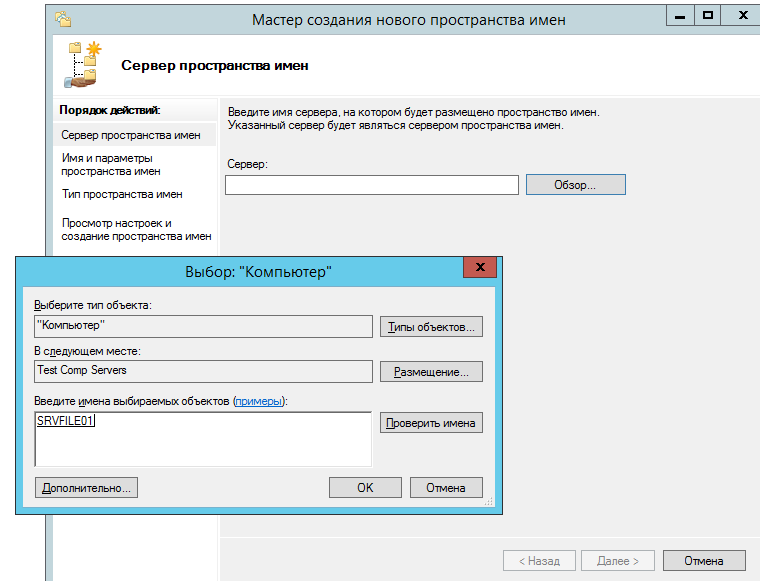

Откроем консоль DFS и создадим пространство имен.

Указываем наш сервер.

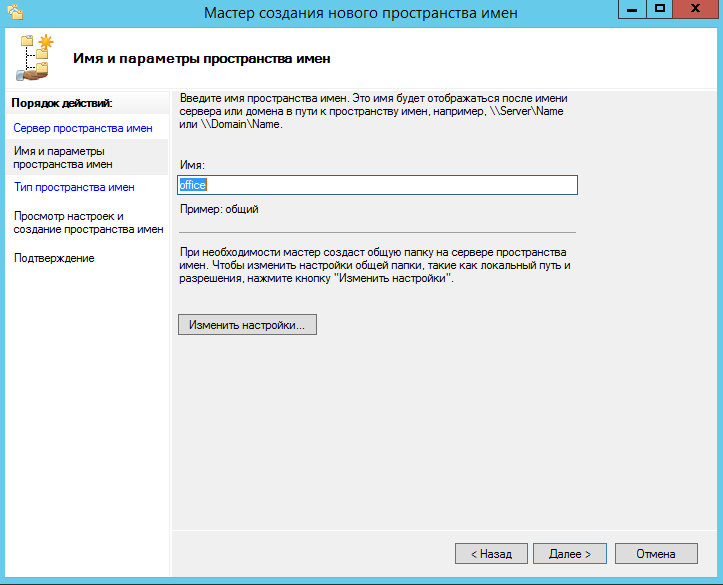

Указываем название пути DFS.

Включаем режим 2008.

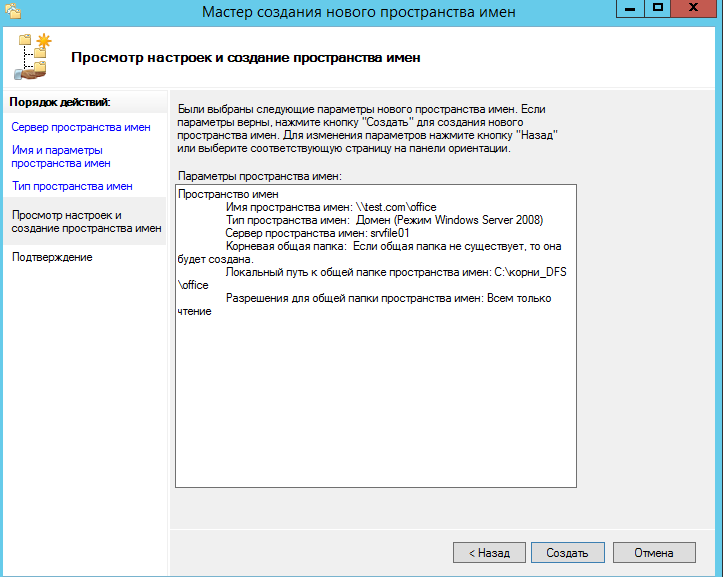

Создаем пространство.

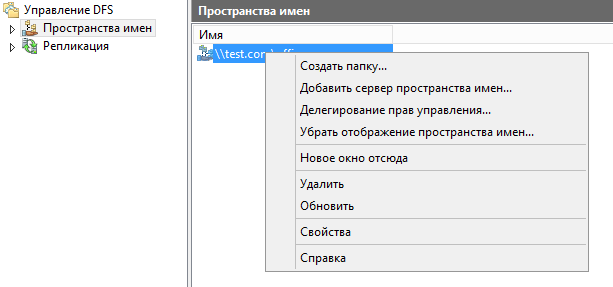

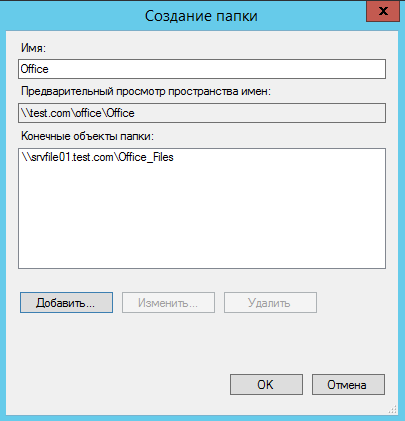

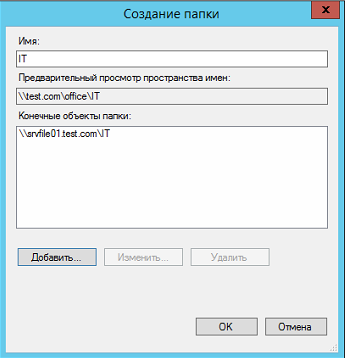

Теперь создадим папку.

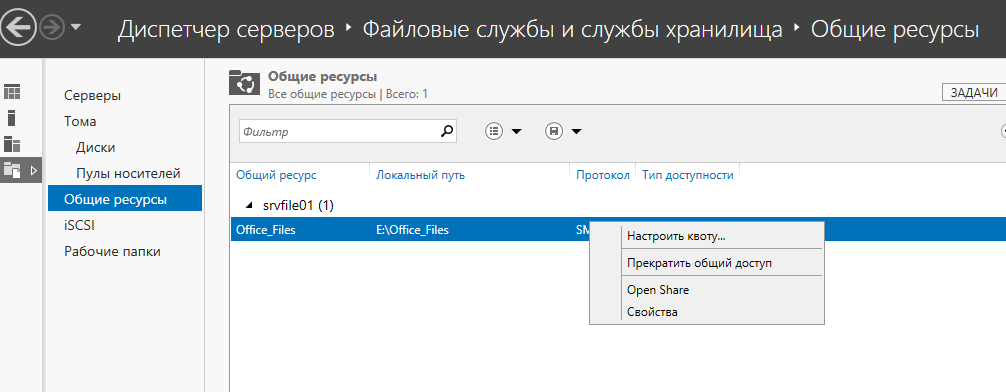

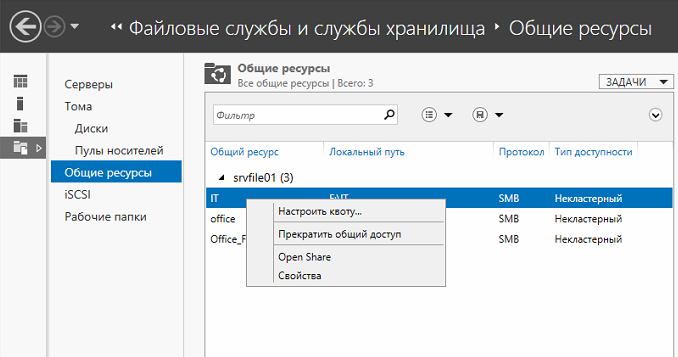

Далее указываем путь к папке. Путь можно посмотреть тут, выбрав «open share».

Создаем папку.

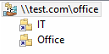

Теперь по данному пути — \test.comofficeOffice Мы видим нашу общую папку.

Теперь если добавить пользователя в группу GD-MoscowHR-RW, он сможет попасть в папку HR, но не сможет открывать или редактировать файлы в папке Moscow.

В другие папки пользователь тоже попасть не сможет.

Если мы добавим пользователя в группу GD-Moscow-RW, он будет иметь доступ на всю папку Moscow, на чтение и запись.

Если мы добавим пользователя в группу GD-Office_Files-RW, он получит доступ ко всем каталогам.

Теперь рассмотрим настройку ABE.

Создайте следующую структуру в Active Directory.

Откройте общий доступ к папке.

Настройте права на папках.

И так далее.

Теперь создайте папку в DFS.

Должно получится так.

Теперь включим ABE.

В диспетчере сервера откройте «Файловые службы» — «Общие ресурсы».

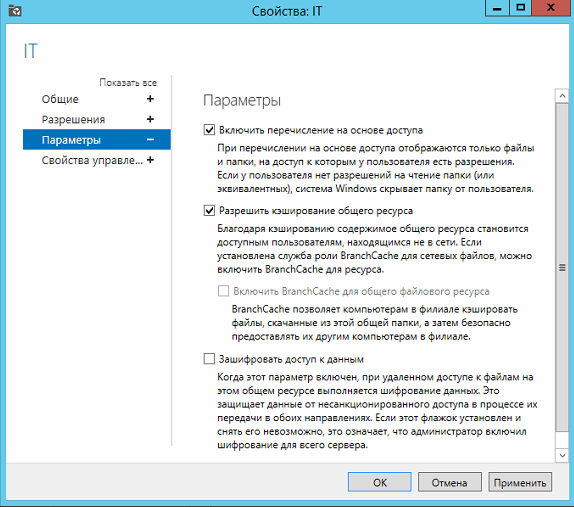

Выберите каталог IT, и нажмите свойства.

Далее выбираем параметры, и включаем функцию — «Перечисление на основе доступа».

Особенность функции ABE в том что она проверяет права пользователя до того как нужно показать папки в проводнике.

Другими словами, пользователь видит только те папки на которые у него есть права.

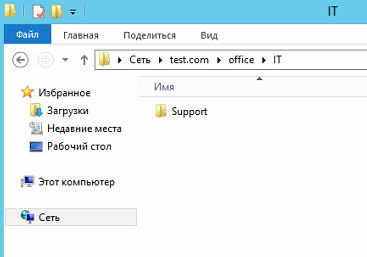

Для примера дадим пользователю support права на папку Support (добавим его в группу — GD-IT-Support-RW)

Теперь перейдем по пути — \test.comofficeIT

Как видите пользователь видит только папку Support.

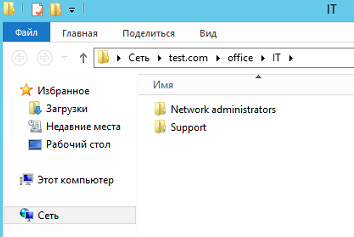

Если мы добавим его в группу GD-IT-NetAdm-RO , то у него появится папка Network administrators с правами на чтение.

На этом настройка ABE закончена.

Учтите, что если в вашей файловой структуре нужно давать права пользователям на под каталоги, минуя корневые папки, то ABE вам не подойдет, т.к. ABE просто скроет от пользователя корневую папку, через которую пользователь попадает в подкаталог.

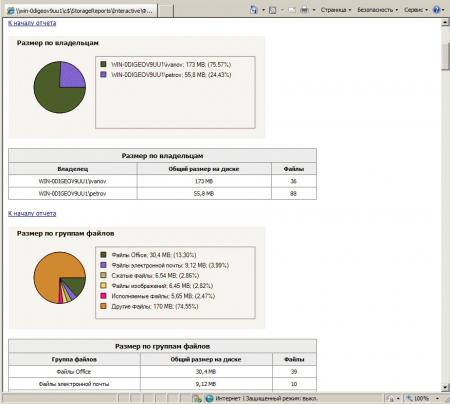

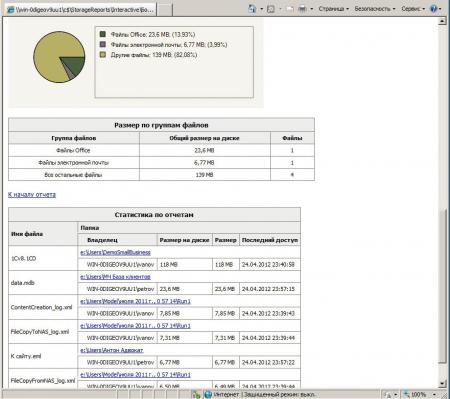

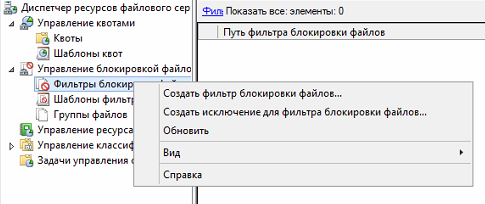

Перейдем в оснастку — Диспетчер ресурсов файлового сервера.

Настроим квоты.

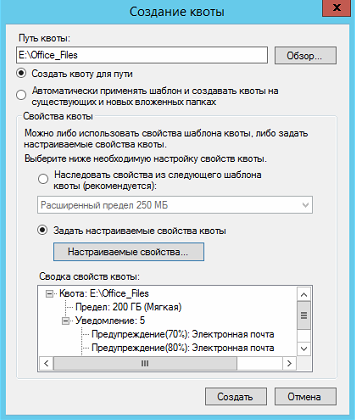

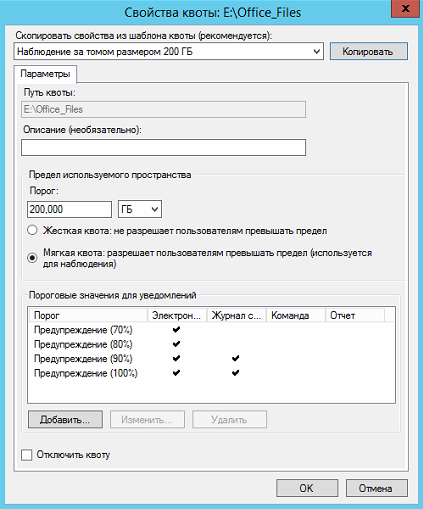

Настроим мягкую квоту для папки Office_Files.

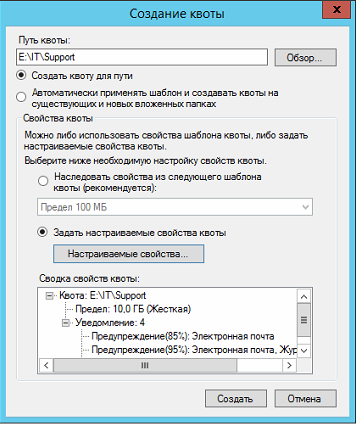

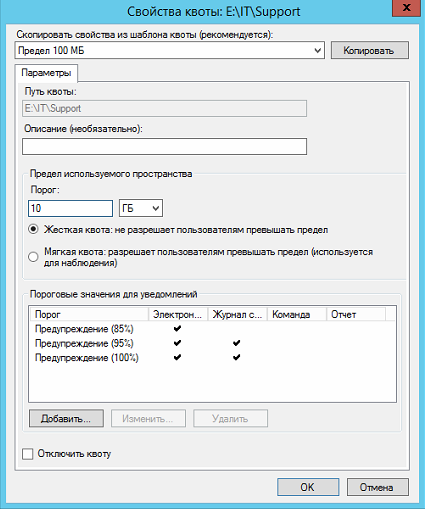

Настроим жесткую квоту для папки Support.

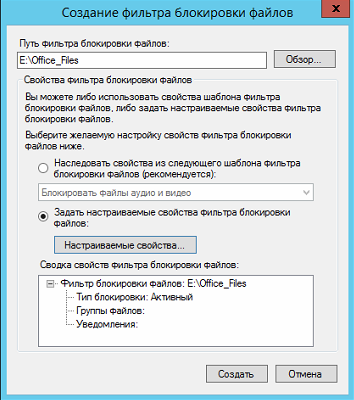

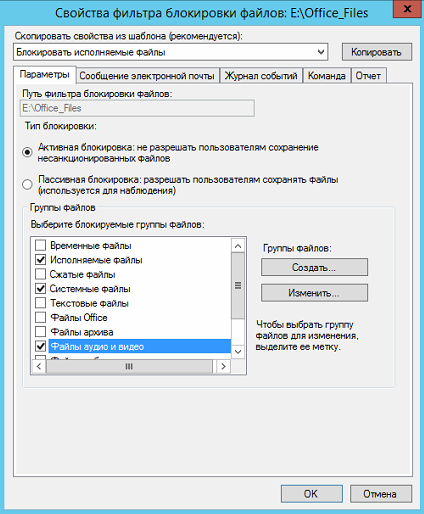

Теперь настроим блокировку файлов для папки Office_Files.

Выберем типы файлов, которые мы будем блокировать.

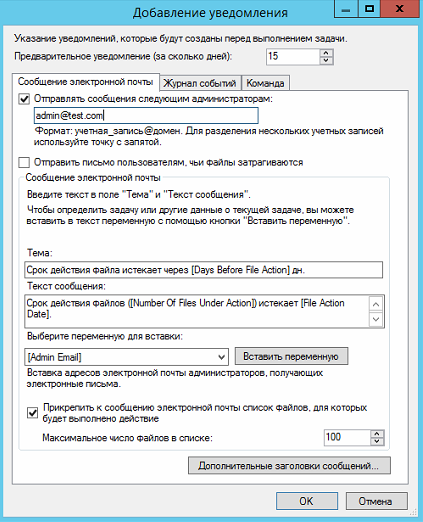

Настроим отправку сообщений по электронной почте.

Включим журнал.

Включим отчеты.

Учтите, без SMTP сервера отправка отчетов работать не будет.

Если вы хотите изменить группы файлов, то это можно сделать тут:

Создадим задачу управления файлами.

Представим что у нас есть папка Exchange. в которой пользователи обмениваются файлами.

Нам нужно сделать так, чтобы раз в период данная папка очищалась, а удаленные данные перемещались в папку Temp

Создаем задачу.

Задаем имя задачи.

Задаем путь и область.

Задаем свойства управления папками.

Задаем срок действия папки.

Настраиваем уведомление.

Задаем условие.

Настраиваем расписание.

Готово!

Теперь перейдем к настройке репликации.

Настройте сервер реплику (роли и доступы), введите его в домен.

Создаем на сервере реплике общую папку и отключаем наследование.

Назовем ее Office_Files, она будет репликой папки — Office_Files с основного файлового сервера.

Переходим на основной файловый сервер, и открываем консоль DFS.

Выбираем пространство имен, которое хотим реплицировать, и выбираем пункт «Добавить конечный объект папки».

Указываем общую папку со 2-го сервера.

На вопрос о создании группы репликации отвечаем — да.

Оставляем заполненное по-умолчанию.

Проверяем что указаны 2-а наших сервера, основной и резервный.

Указываем основной сервер.

Выбираем топологию — полная сетка.

Выбираем пропускную способность канала между серверами.

Проверяем все, и выбираем — создать.

Если все прошло успешно, то вы увидите это:

Для отказоустойчивости добавим пространство имен для отображения, на 2-м нашем сервере.

И выберем наше пространство имен.

Должно получится так.

Теперь добавьте 2-й в «серверы пространства имен» на основном сервере.

Теперь пространство имен будет доступно на 2-х серверах.

Также обратите внимание, что настройки диспетчера ресурсов файлового сервера, настройки ABE, не реплицируются на 2-й сервер.

Настройку данного сервера нужно будет производить заново.

Также помните, что DFS репликация файлов работает по принципу — кто последний тот и прав.

Например, если 2 пользователя одновременно отредактируют или создадут один и тот же файл, то DFS реплицирует тот файл, который был создан последним.

А предыдущий файл будет сохранен в папке DfsrPrivateConflictandDeleted на сервере разрешившем проблему.

На этом все! Удачной настройки!

Active Directory, Windows, Windows Server Метки: Active Directory, DFS, File-ServerИспользуемые источники:

- https://mixprise.ru/server-2012/nastrojjka-fajjlovogo-servera-windows-server-2012/

- https://interface31.ru/tech_it/2012/04/faylovyy-server-na-windows-server-r2-novyy-staryy-znakomyy.html

- http://ittraveler.org/nastrojka-otkazoustojchivogo-fajlovogo-servera-na-windows-server-2012-r2/

Резервное копирование системы Server 2012 R2

Резервное копирование системы Server 2012 R2

Резервное копирование windows server систем

Резервное копирование windows server систем

Windows Server версий 2008/2012: инструкция по настройке OpenVPN

Windows Server версий 2008/2012: инструкция по настройке OpenVPN

Приручаем WSUS при помощи Ansible и не только

Приручаем WSUS при помощи Ansible и не только Настройка FTP-сервера в Windows Server 2012

Настройка FTP-сервера в Windows Server 2012 Резервное копирование и восстановление Server 2008 R2

Резервное копирование и восстановление Server 2008 R2 Сервер лицензирования RDS на Windows Server 2019

Сервер лицензирования RDS на Windows Server 2019